SASE auf hoher Ebene

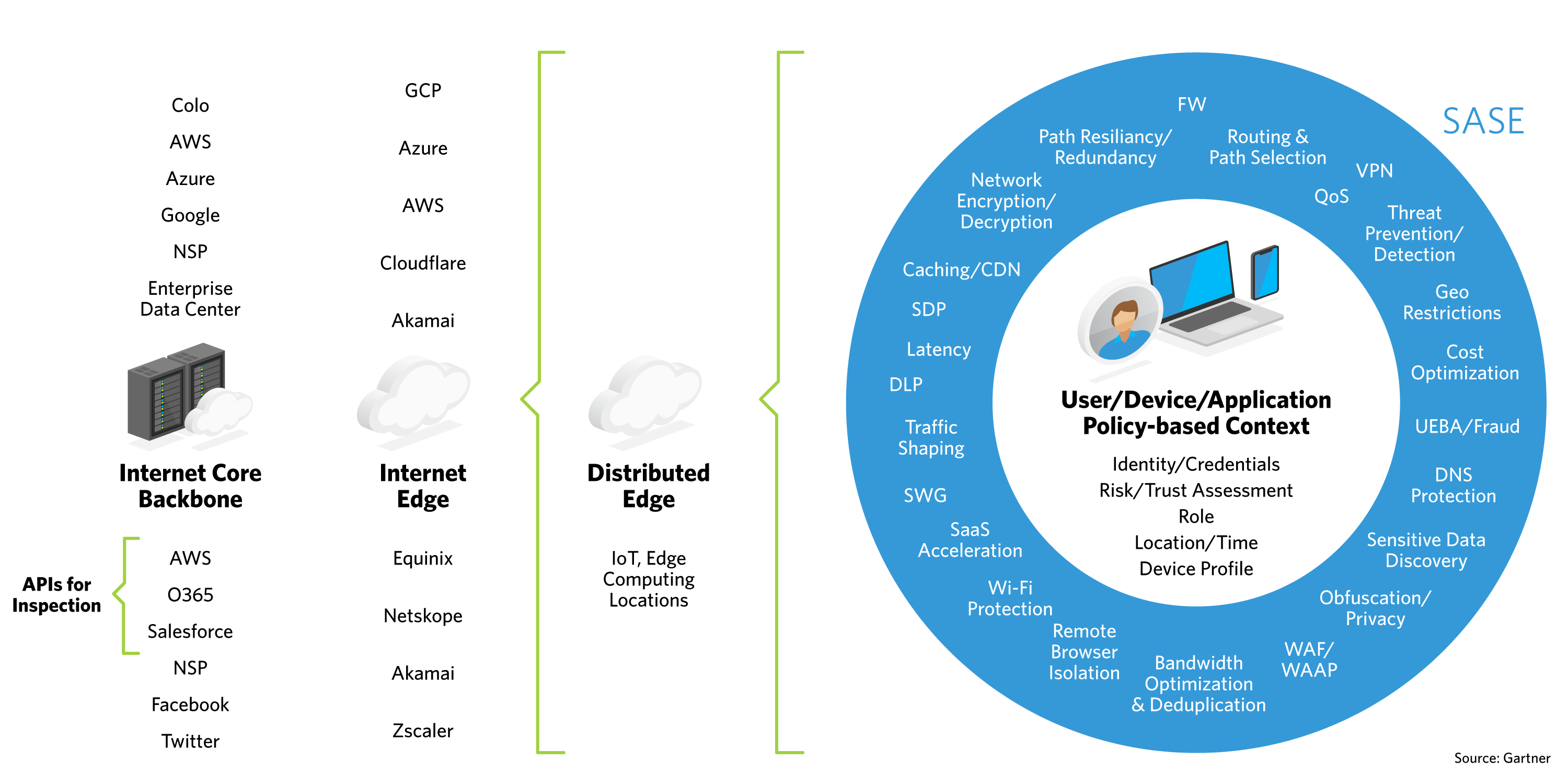

In der Gartner-Darstellung der SASE besteht der Kern von SASE aus:

- die Benutzer, Geräte, Anwendungen und Ressourcen und

- Die Identität, Risiken, Rollen, Profile, Privilegien und Richtlinien, die den Zugang zwischen ihnen regeln

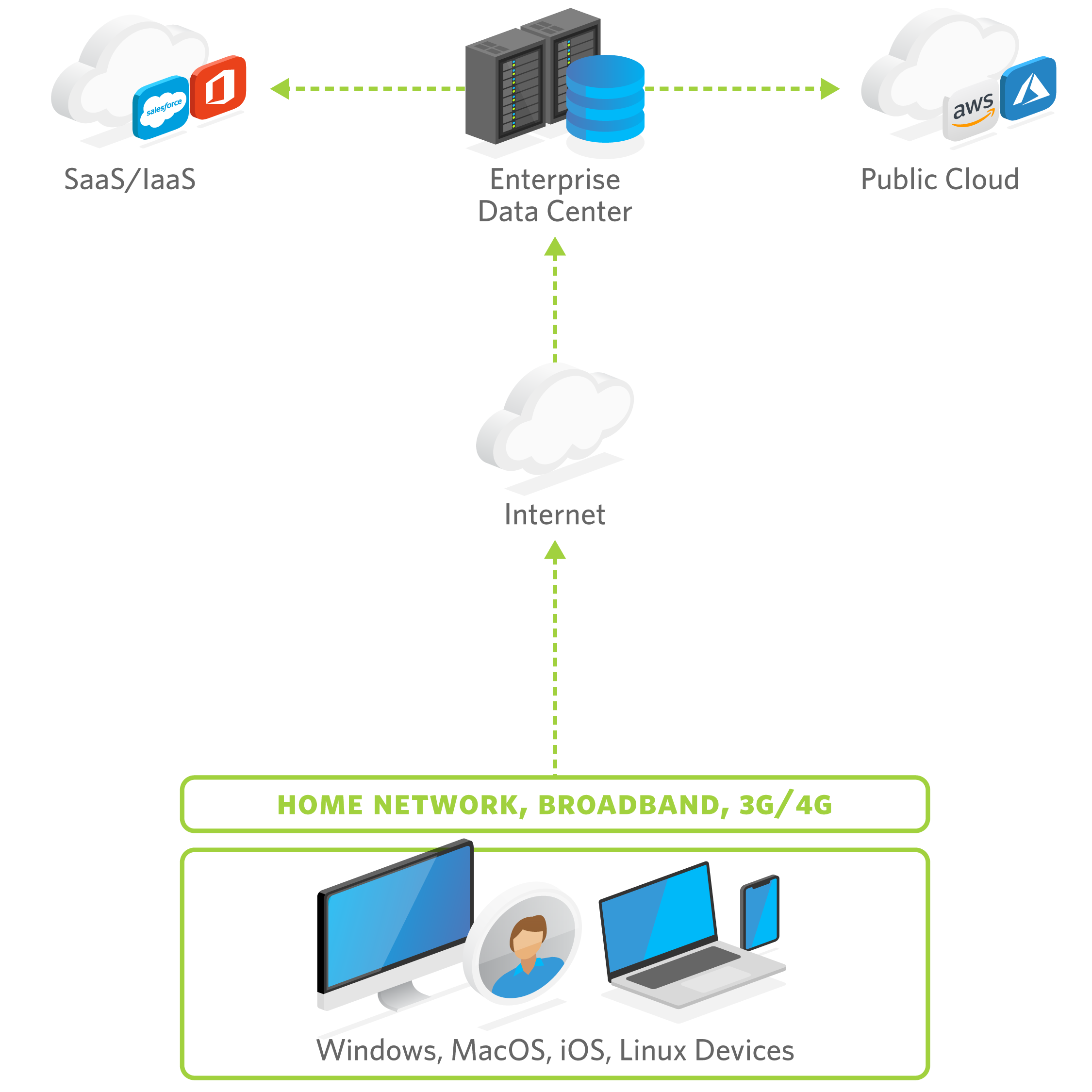

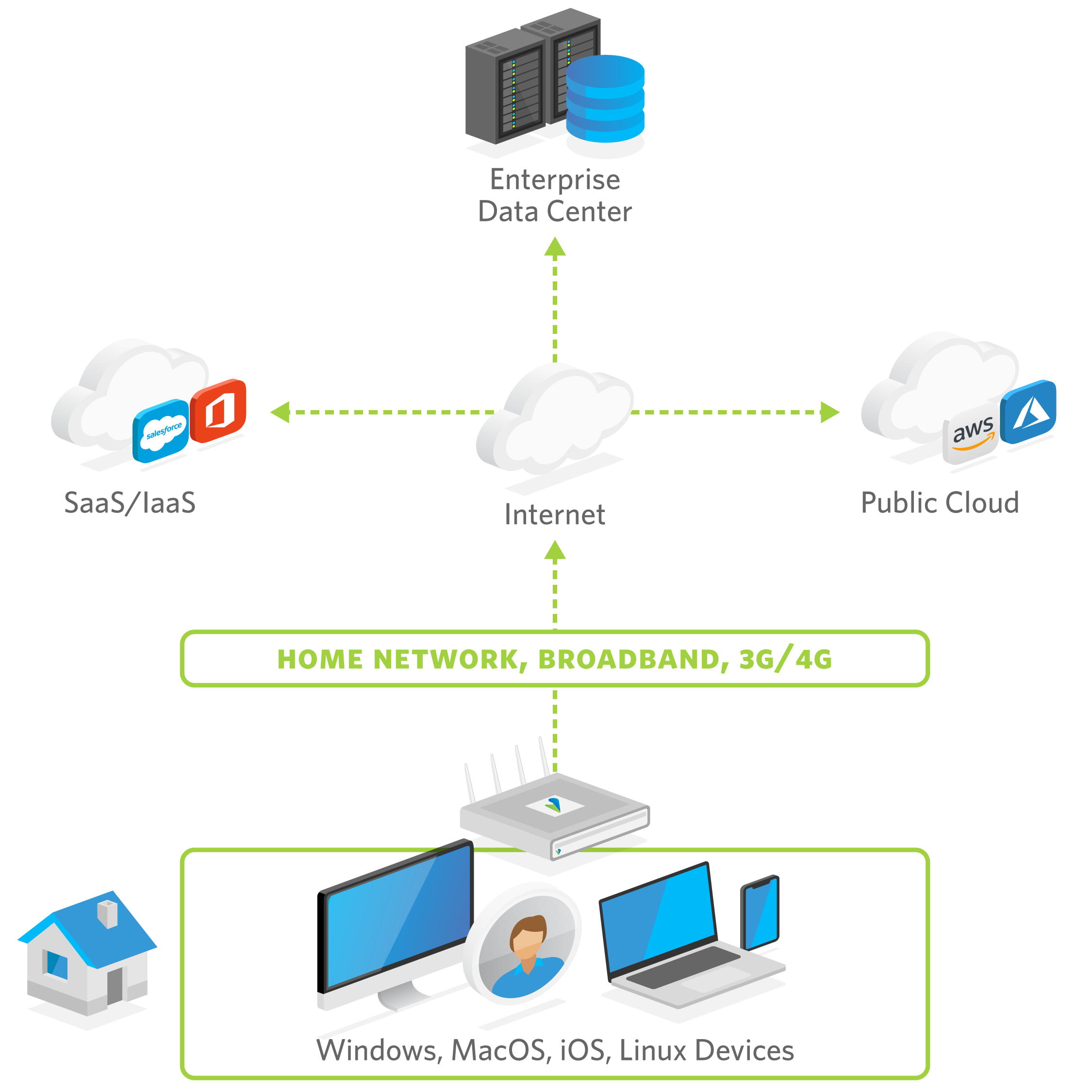

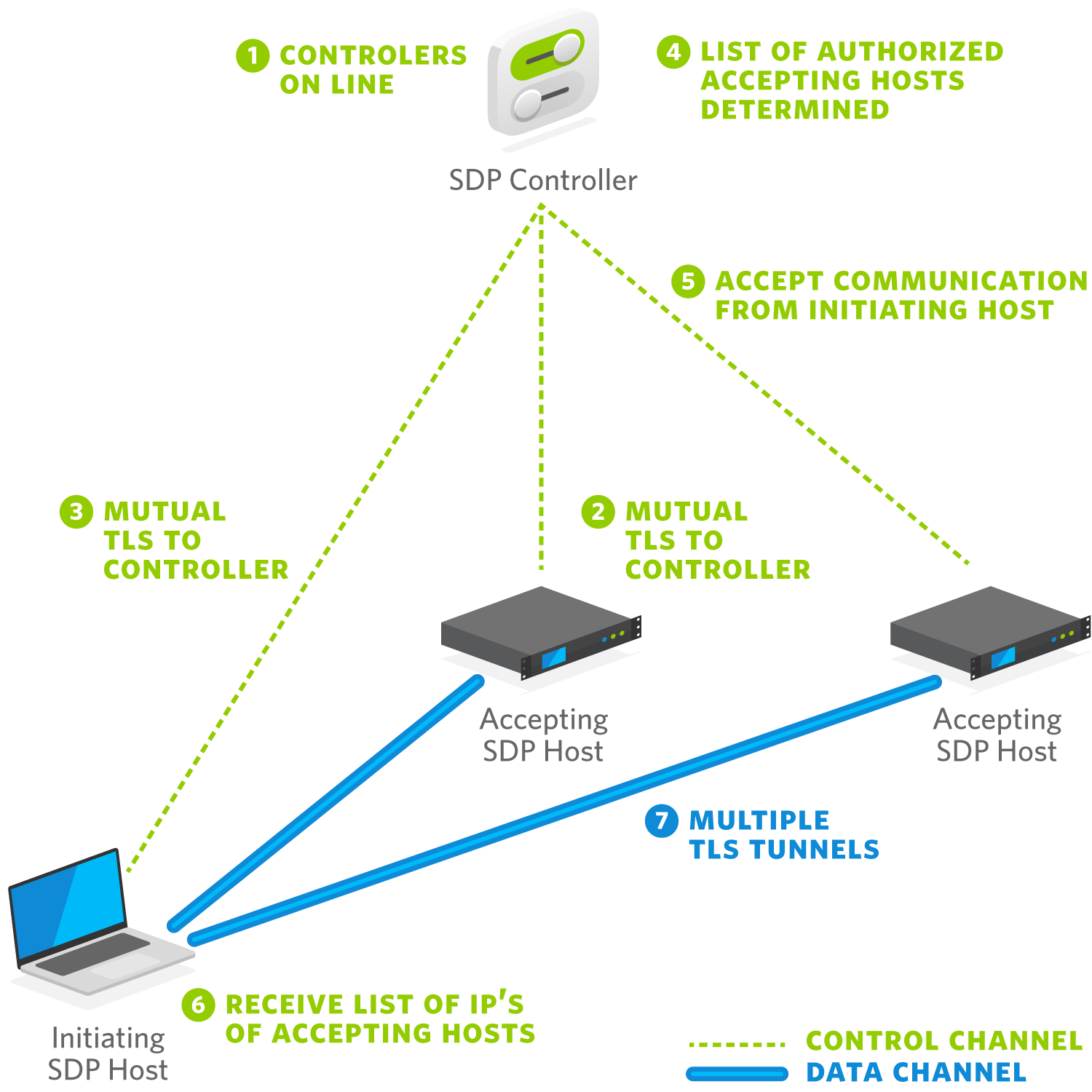

Um diesen Kern herum befindet sich die äußere SASE , die aus allen Sicherheits- und Netzwerktechnologien besteht, die für eine sichere Verbindung der Kerneinheiten erforderlich sind: der Software-Defined Perimeter (SDP). Die SDP verfolgt die transienten Verbindungen zwischen den Kerneinheiten und folgt nicht den harten Perimetern herkömmlicher Netzwerkarchitekturen, die sich an festen Standorten, geografischen Gegebenheiten, physischen Netzwerkzonen, IP-Adressen oder Gebäuden orientieren.

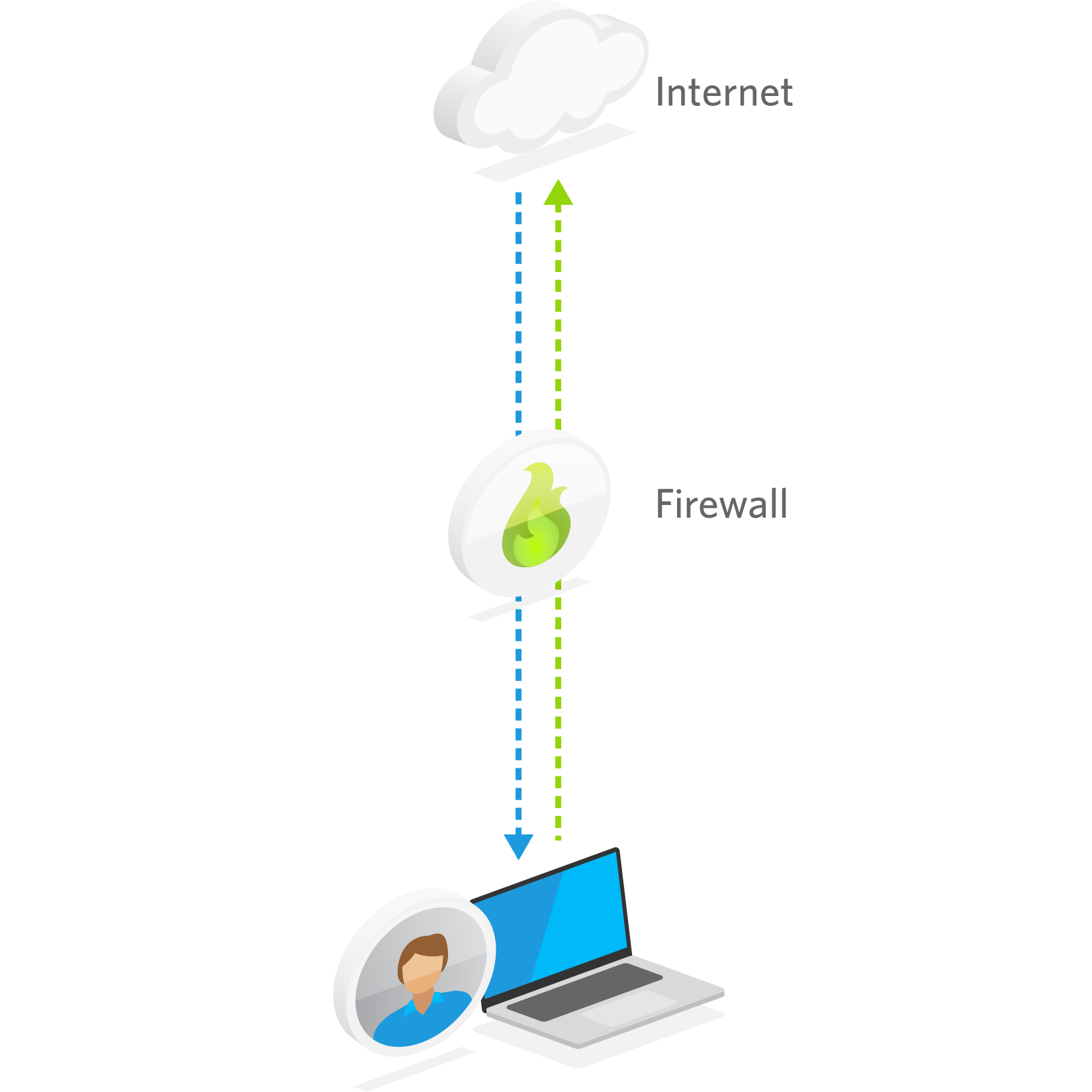

Fünf SASE sind an der Definition und dem Schutz der SDP beteiligt: Diese Komponenten werden bei Bedarf in eine Verbindung eingebunden (z. B. eine NGFW, SWG oder CASB) oder sind grundlegende Fähigkeiten, die in die Struktur von SASE integriert sind (z. B. SD-WAN und ZTNA).

- Secure SD-WAN

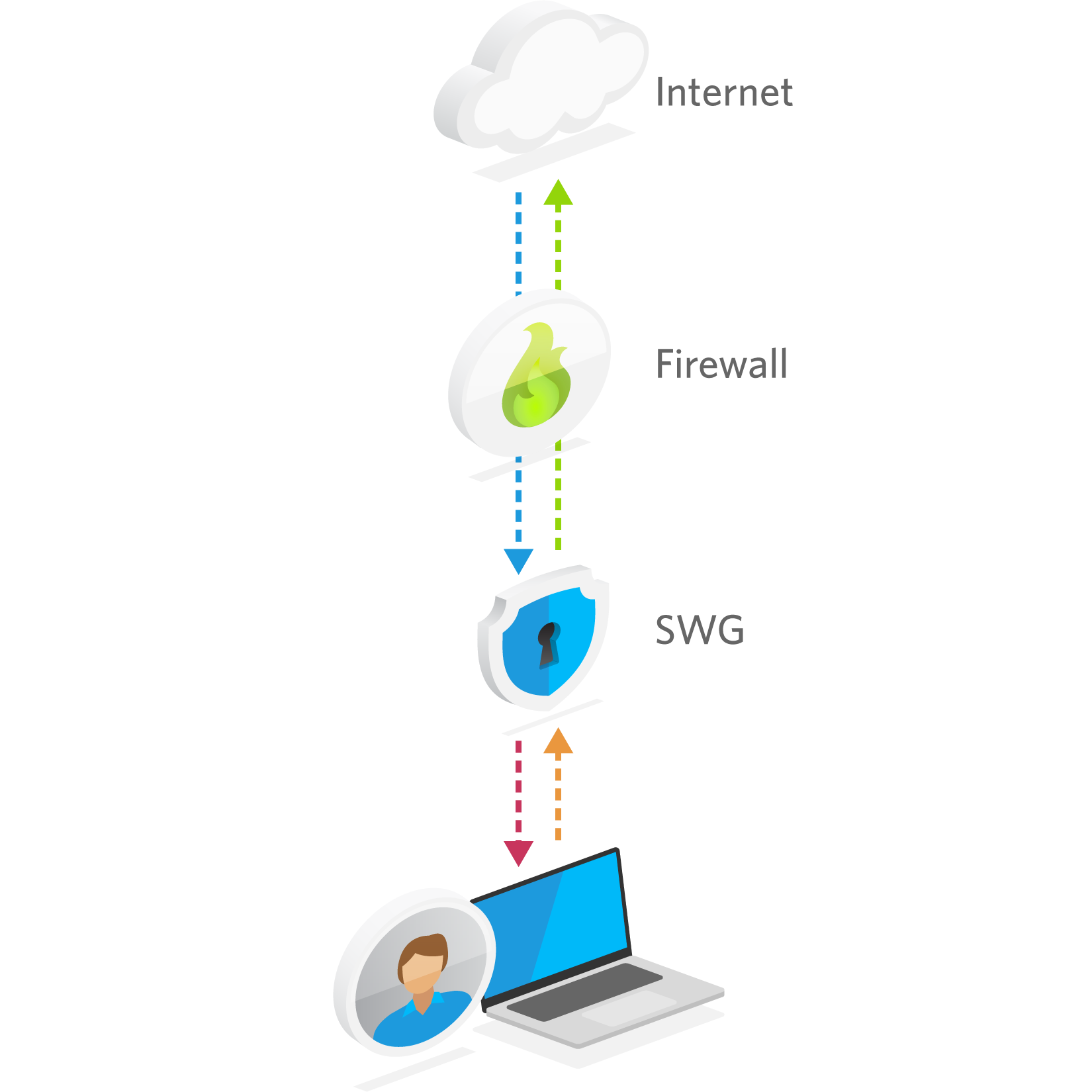

- Sicheres Web-Gateway (SWG)

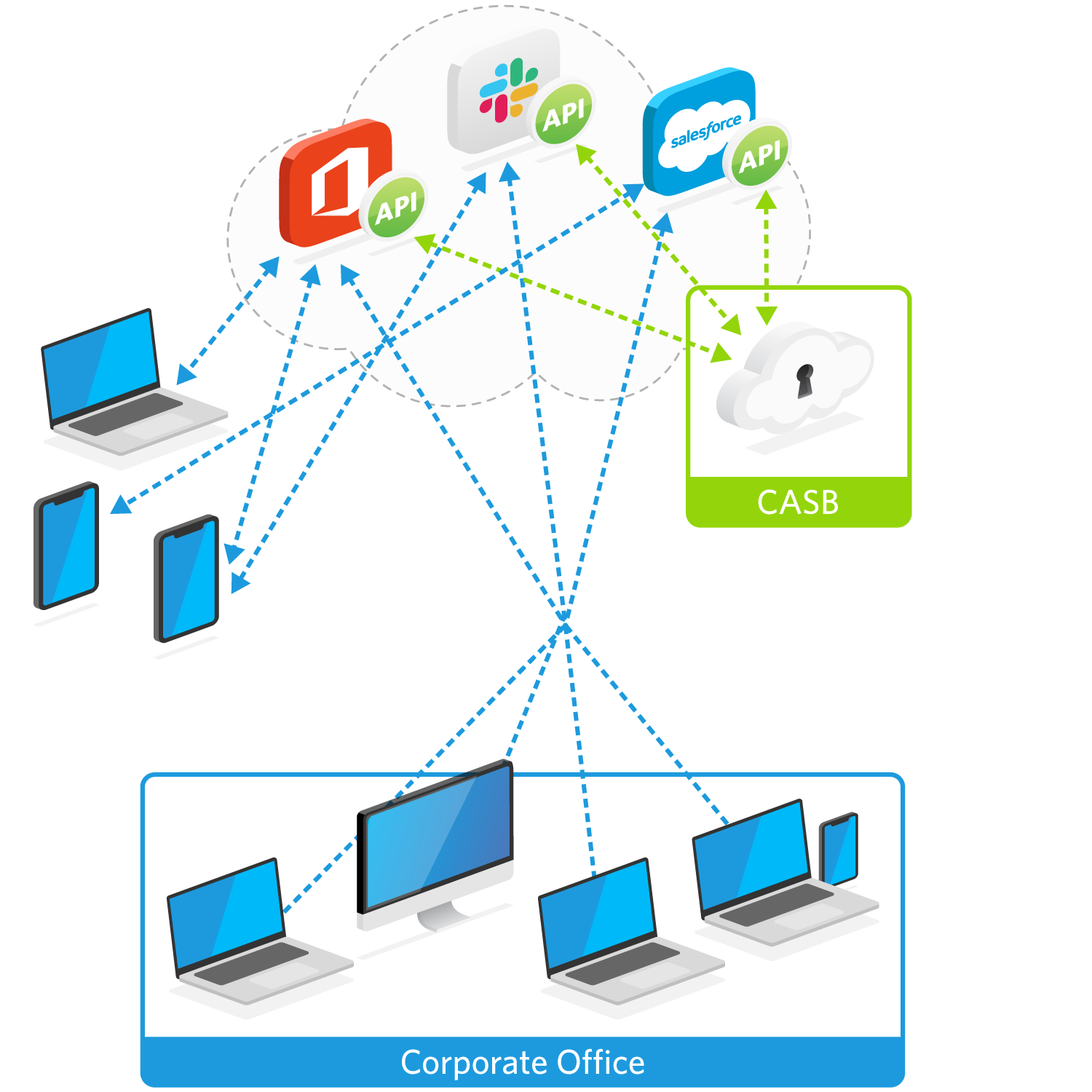

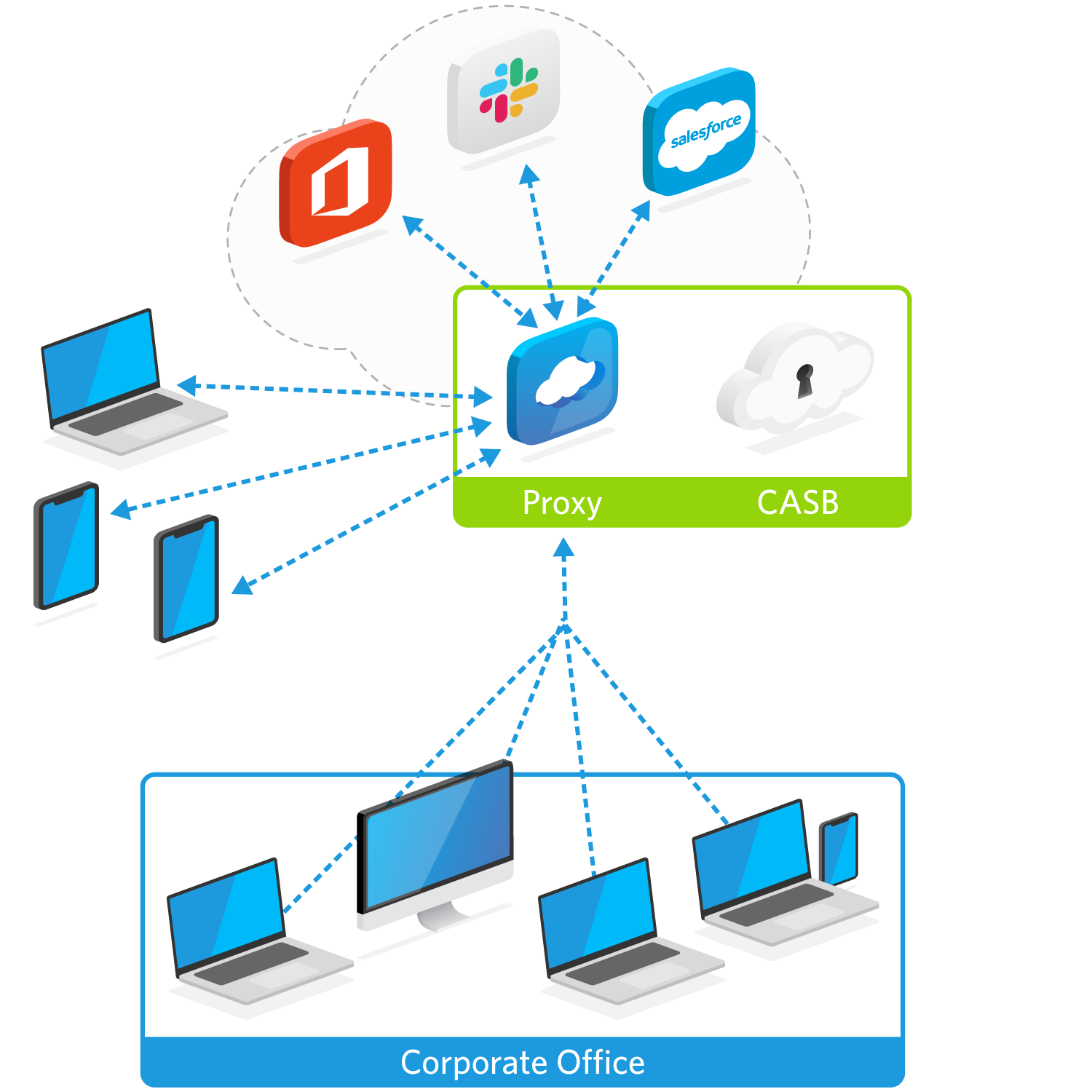

- Cloud Access Security Broker (CASB)

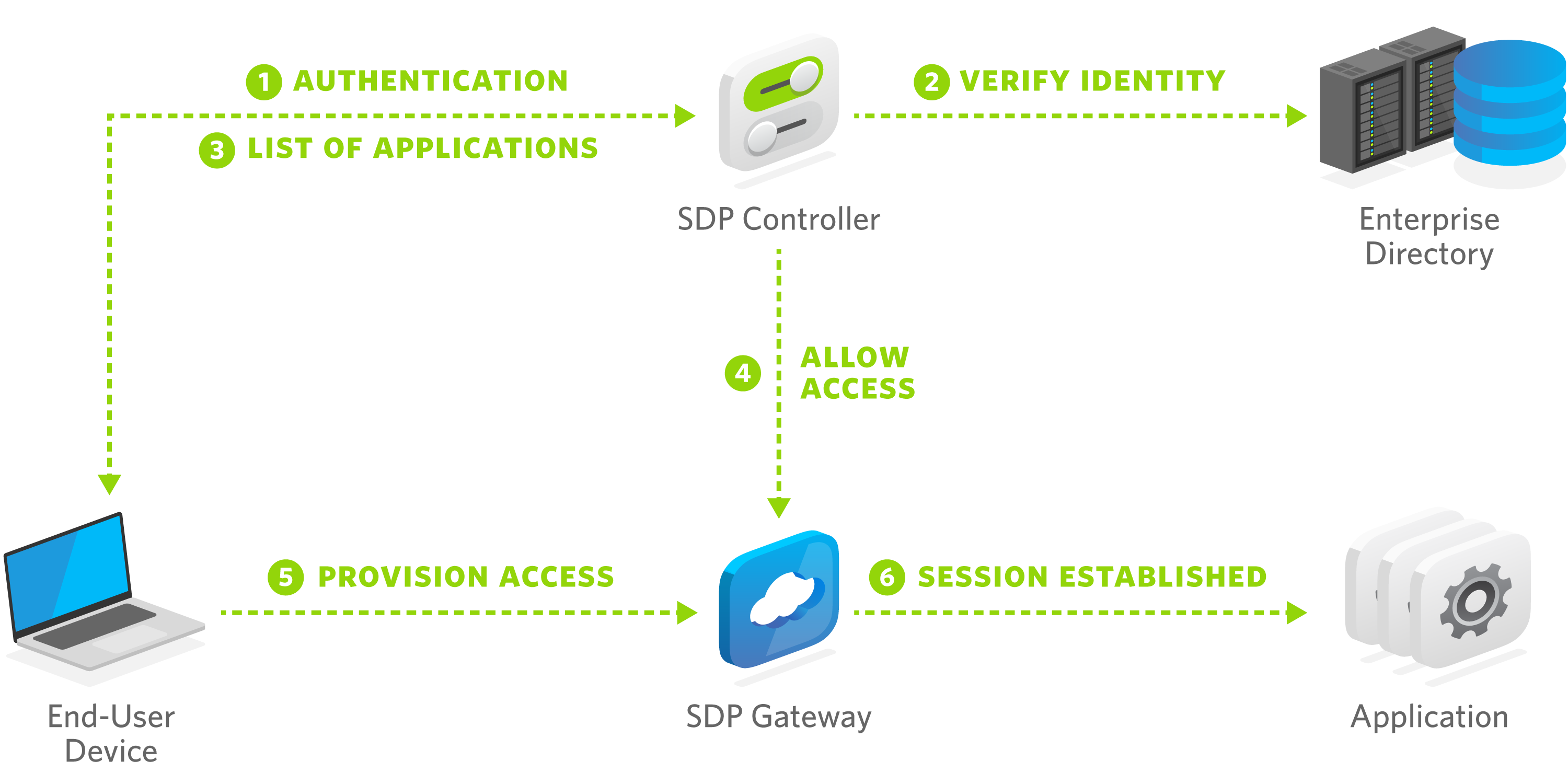

- Zero Trust Network Access (ZTNA)

- Firewalling: NGFW und Firewall-as-a-Service (FWaaS)

SASE Konvergenz und Umkehrung der Netzwerk- und Sicherheitsarchitekturen