Ein umfassender Ansatz zum Schutz vor erweiterten Bedrohungen

Cyberangriffe werden immer ausgefeilter, von Zero-Day-Exploits bis hin zu Ransomware. Versa (Advanced Threat Protection) begegnet diesen Herausforderungen mit einer umfassenden und adaptiven Sicherheitslösung, die modernste Technologien und eine mehrschichtige Verteidigungsstrategie integriert und so Schutz in allen Umgebungen gewährleistet.

Mehr erfahren

Sicherheit vor bekannten und unbekannten Bedrohungen

Nutzen Sie einen mehrstufigen Ansatz und KI-Algorithmen, um aufkommende Sicherheitsrisiken proaktiv und in Echtzeit zu erkennen, abzuschwächen und anzupassen.

Hervorragende Skalierbarkeit

Schnell und effizient skalierbar, um größere Mengen und eine breitere Abdeckung ohne Einschränkungen zu bewältigen.

Bessere Erkennung von Bedrohungen durch den Einsatz von KI

Nutzen Sie KI, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren, und bieten Sie so einen anpassungsfähigeren und präziseren Schutz.

Betriebliche Einfachheit

Zentralisiertes Sicherheitsmanagement und Automatisierung reduzieren die Komplexität, steigern die Effizienz und geben IT-Teams den nötigen Freiraum, um sich auf wichtige Aufgaben zu konzentrieren.

Erstklassige Sicherheit

Im Gegensatz zu Lösungen, die Nutzer auf proprietäre Produkte beschränken, nutzt Versa mehrere Engines zur Erkennung von Viren, Malware und komplexen Bedrohungen. Dieser kommerziell offene Ansatz ermöglicht die Integration mit zertifizierten Threat-Intelligence- und ATP-Engines und sorgt so für mehr Flexibilität und Effektivität in der Architektur zum Schutz vor Bedrohungen. Durch die Kombination von statischer und dynamischer Analyse bietet Versa eine umfassende Abdeckung von Bedrohungen.

-

Multi-AV-Engine

Verwendet mehrere Antiviren-Engines für eine umfassende Dateiprüfung verschiedener Dateiformate wie EXE, OLE, Word, PPTX, PDF und JavaScript

-

Cloud-Suchmaschine

Eine Kombination aus externen und internen Datenfeeds, um eine Cloud-Abfrage in Echtzeit und eine schnelle Erkennung von Bedrohungen bei schädlichen Dateien zu ermöglichen.

-

Engine zur Metadatenanalyse

Führt eine statische Analyse durch, indem Dateiattribute ohne Ausführung überprüft werden, darunter Datei-Hashes, digitale Signaturen, Packer-Informationen und verschiedene Metadatenattribute wie die PE-Struktur und Exif-Attribute.

-

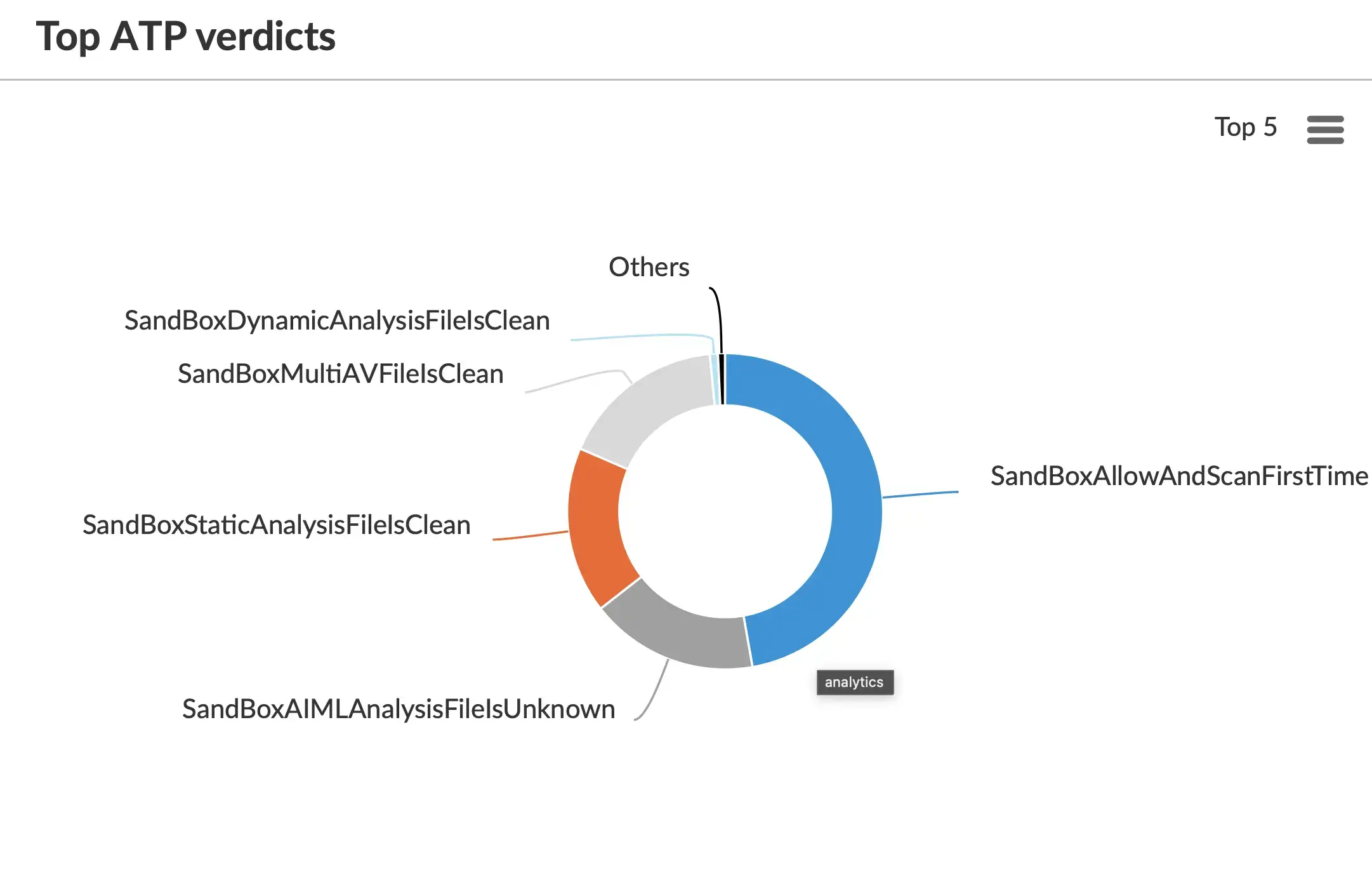

Multi-Sandbox-Engine

Führt dynamische Analysen oder die Ausführung von Dateien in einer Sandbox-Umgebung durch, wobei mehrere Sandbox-Engines zum Einsatz kommen, um eine verbesserte Wirksamkeit auf den wichtigsten Betriebssystemen wie Windows, Android, OS X und Linux zu gewährleisten.

-

KI-/ML-Engine

Nutzt künstliche Intelligenz und maschinelles Lernen zur Verhaltensanalyse, klassifiziert Dateien, um Zero-Day-Malware zu identifizieren und aufkommende Bedrohungen vorherzusagen, um proaktive Abwehrmaßnahmen zu ergreifen.

Hervorragende Skalierbarkeit

Dank einer Hybridarchitektur, die auf einer cloud-nativen Sandbox basiert, lässt sich Versa deutlich stärker skalieren als die Lösungen der Mitbewerber. Versa bewältigt ohne Einschränkungen wesentlich größere Datenmengen und bietet eine umfassendere Abdeckung. Diese Flexibilität gewährleistet einen zuverlässigen Schutz für hybride Belegschaften und dynamische Geschäftsumgebungen.

-

Flexible Bereitstellung

Passt sich an Cloud-, lokale oder hybride Umgebungen an und ermöglicht so ein skalierbares Wachstum, das auf spezifische Anforderungen zugeschnitten ist.

-

Flexible Ressourcenzuweisung

Passt die Ressourcen automatisch an den Bedarf an und sorgt so für optimale Leistung.

-

Nahtlose Erweiterung

Ermöglicht die einfache Erweiterung der Kapazität, ohne den laufenden Betrieb zu beeinträchtigen.

-

Konstante Leistung

Gewährleistet ein hohes Leistungsniveau, unabhängig vom Benutzer- oder Datenwachstum.

AI/ML-gestützte Erkennung

Die Plattform nutzt künstliche Intelligenz (KI) und maschinelles Lernen (ML), um riesige Datenmengen zu analysieren, Bedrohungsmuster zu erkennen, Anomalien aufzudecken und sich entsprechend anzupassen. Diese Funktion ist in die Erkennung und Abwehr komplexer Bedrohungen integriert.

Mehr erfahren

-

Proaktive Abwehr von Bedrohungen

Proaktive Erkennung und Abwehr von Bedrohungen.

-

Fortgeschrittene Verhaltensanalyse

Führen Sie eine erweiterte Verhaltensanalyse durch, um Zero-Day-Malware effektiv zu identifizieren und aufkommende Bedrohungen vorherzusagen.

-

Adaptive Bedrohungserkennung

Analysiert kontinuierlich riesige Datenmengen, um Bedrohungsmuster zu erkennen, Anomalien aufzudecken und sich an neue Sicherheitsherausforderungen anzupassen.

-

Echtzeitanalyse

Bietet Erkennung und Reaktion auf Bedrohungen in Echtzeit und minimiert so das Zeitfenster, in dem potenzielle Bedrohungen wirken können.

-

Anomalieerkennung

Erkennt Abweichungen vom normalen Verhalten, um ungewöhnliche und potenziell böswillige Aktivitäten schnell zu identifizieren und zu bekämpfen.

-

Umfassende Abdeckung

Gewährleistet eine umfassende Erkennung und Abwehr von Bedrohungen über alle Angriffsvektoren hinweg und schützt sowohl vor bekannten als auch vor unbekannten Bedrohungen.

Schutz vor Malware

Erkennt und blockiert Malware in Echtzeit und stoppt Bedrohungen, bevor sie Schaden anrichten.

Schutz sensibler Daten vor Ransomware

Identifiziert und stoppt Ransomware-Angriffe, bevor sie wichtige Daten verschlüsseln können.

Aufspüren und Verhindern von Insider-Bedrohungen

Überwacht und blockiert unbefugten Datenzugriff und ungewöhnliche Aktivitäten, um Insider-Bedrohungen zu verhindern.

Datenblätter

Lösung Briefs

Analystenberichte

Analystenbericht

CyberRatings.org 2025 Vergleichender Testbericht: Cloud Netzwerk Firewall

Jetzt lesenAnalystenbericht

CyberRatings.org 2024 Produkttestbericht für Enterprise Firewall (NGFW)

Jetzt lesenWeiße Papiere

Blogs

Blog

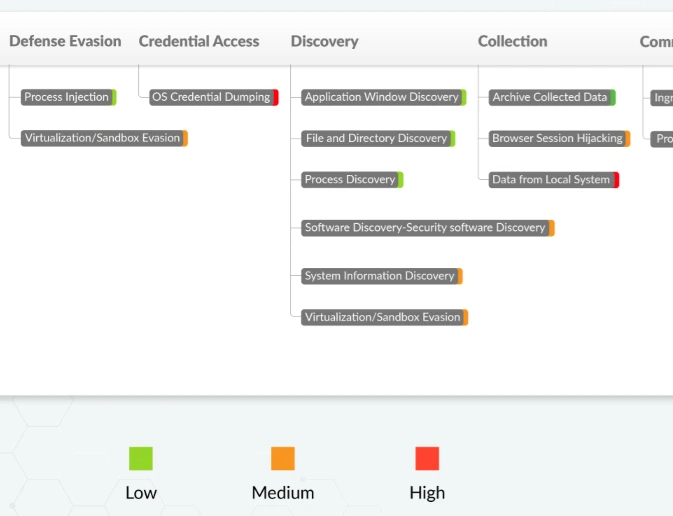

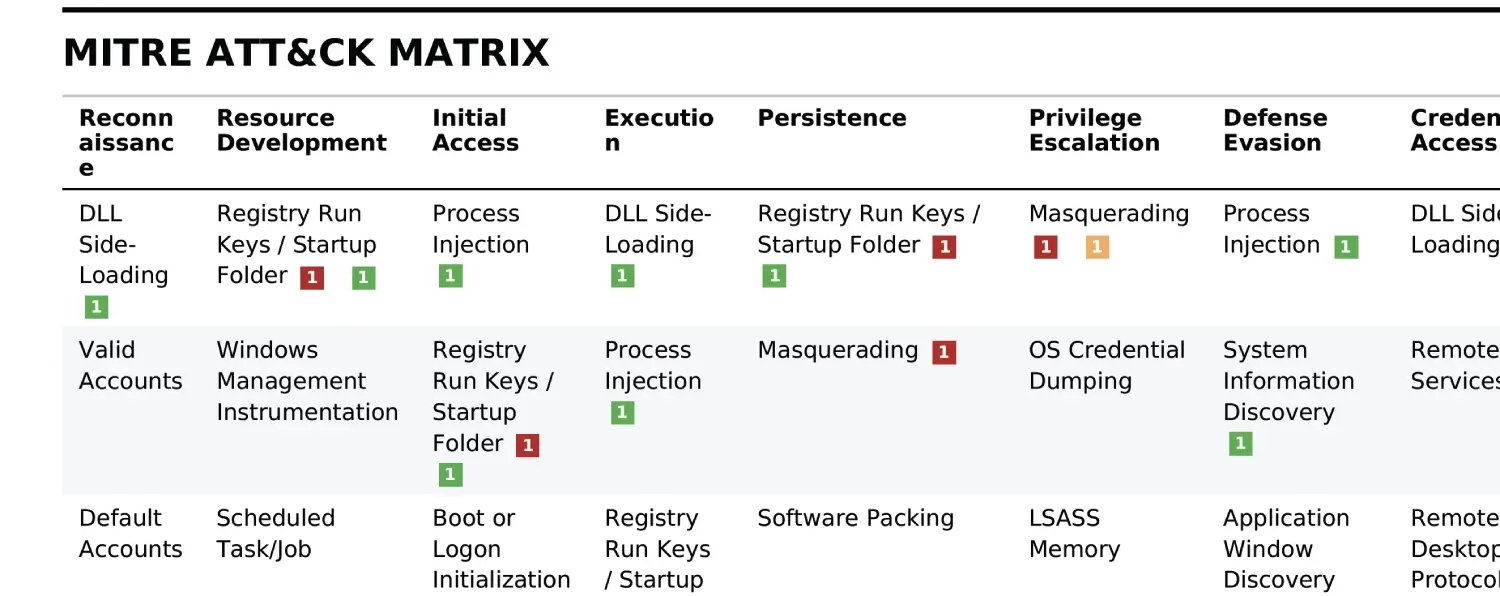

Umfassende Bedrohungsabwehr: Wie Versa das MITRE ATT&CK-Framework für die Erkennung und Bekämpfung von Bedrohungen Versa

Jetzt lesenBlog

KI-gestütztes SASE: Neue Möglichkeiten der Bedrohungserkennung und -reaktion mit VersaAI

Jetzt lesenBlog

Versa außergewöhnliche Ergebnisse bei den Tests von CyberRatings.org zu SSE-Bedrohungsschutz und ZTNA

Jetzt lesenWebinare

Webinar