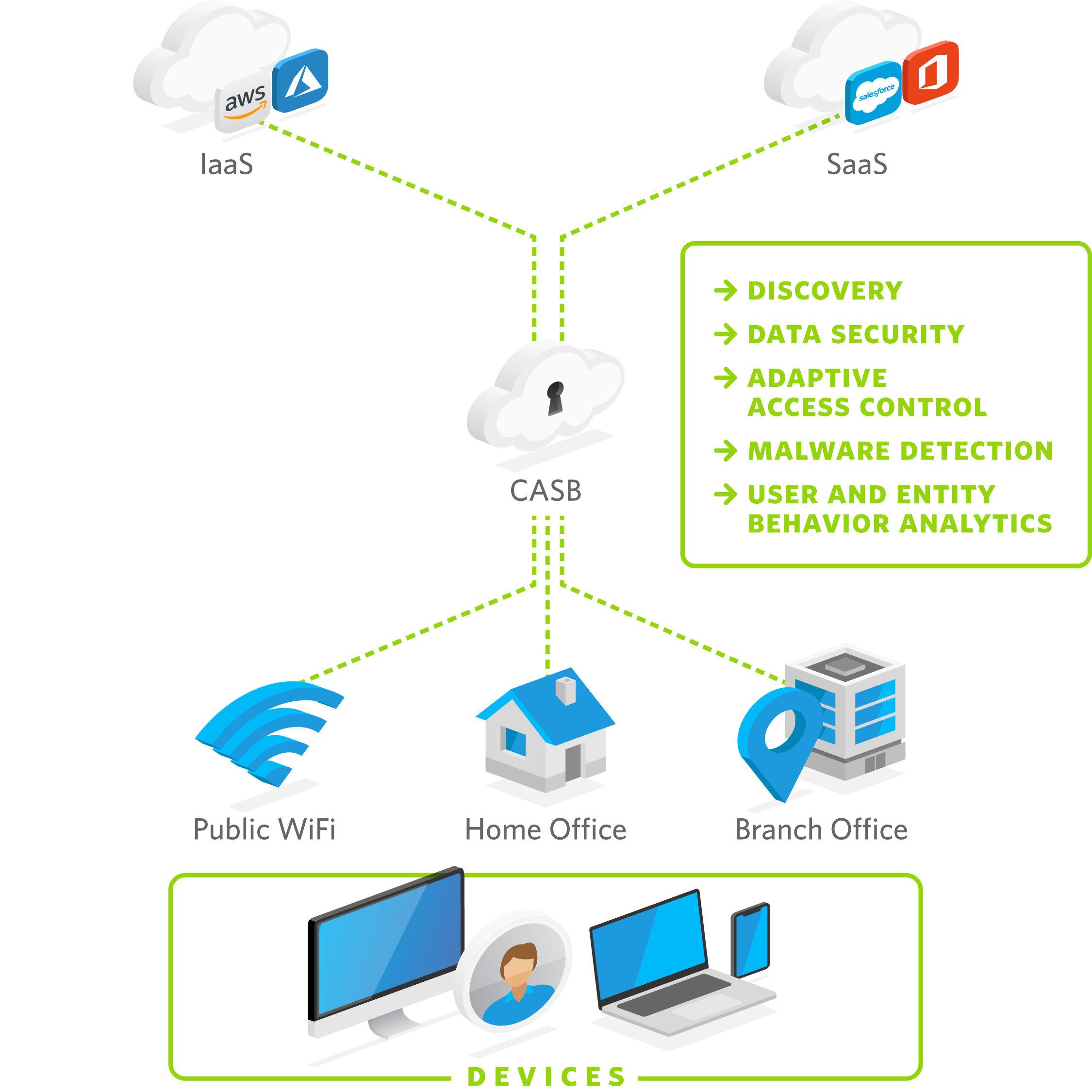

Wie funktioniert der CASB?

CASB-Produkte und -Services bieten Transparenz und Kontrolle über Daten und Bedrohungen in der Cloud, um die Sicherheits- und Regulierungsanforderungen des Unternehmens zu erfüllen. Eine CASB-Lösung mit vollem Funktionsumfang hilft Ihnen:

- Entdecken Sie eine Liste der Cloud-Dienste, auf die Ihre Nutzergemeinschaft zugreift, und erfahren Sie, wer auf sie zugreift.

- Bestimmen Sie eine Risikostufe für jede Cloud-Anwendung, indem Sie die Anwendung und die darin verwendeten und freigegebenen Daten analysieren.

- Durchsetzung unternehmensweiter Sicherheitsrichtlinien auf der Grundlage von Risikostufen und Verhinderung von Verstößen.

- Implementieren Sie zusätzliche Schutzmaßnahmen wie Malware-Prävention und Datenverschlüsselung.

Zu den vier zentralen Funktionsbereichen einer CASB gehören:

- Sichtbarkeit: Erkennen Sie genutzte Cloud-Dienste; erkennen Sie, wer diese Cloud-Dienste nutzt; bieten Sie finanzielle Einblicke in Cloud-Ausgaben, mögliche Redundanzen und Lizenzkosten.

- Einhaltung von Vorschriften: Bewahren, verbessern und berichten Sie über die Einhaltung von Vorschriften, wenn Anwendungen und Daten in die Cloud verlagert werden.

- Datensicherheit: Im Zusammenspiel mit ausgefeilten Cloud-DLP-Erkennungsmechanismen werden ruhende und bewegte Daten durch Methoden wie Verschlüsselung geschützt.

- Schutz vor Bedrohungen: Schützen Sie Ihr Unternehmen vor Malware und anderen Bedrohungen, die über Cloud-Anwendungen und -Zugang in das Unternehmen gelangen.

CASB bietet fünf wichtige Sicherheitsfunktionen: Erkennung von Cloud-Anwendungen, Datensicherheit, adaptive Zugriffskontrolle, Malware-Erkennung und Analyse des Benutzer- und Entitätsverhaltens.