Wie funktioniert ZTNA?

ZTNA ist ein client-zu-anwendungsbezogener und nicht netzwerkbezogener Ansatz zur Authentifizierung der Sicherheit auf der Grundlage:

-

die Identität und den Kontext des Nutzers, und

-

das Gerät und die Anwendung (oder jedes andere Gut), auf das zugegriffen wird

Der ZTNA Security Broker verifiziert jeden Zugriffsversuch unabhängig vom Standort. Er wendet die Unternehmensrichtlinien an und gewährt granularen Zugriff mit geringsten Rechten auf ein Asset (eine Anwendung, eine URL, Daten oder ein anderes Ziel). Eine ZTNA-Architektur:

- Betrachtet das Netz nur als Transportmittel und macht keinen architektonischen Unterschied zwischen On-Prem- und Off-Prem-Benutzern, Geräten oder Anwendungen/Assets.

- Wendet einheitliche Unternehmensrichtlinien auf alle Zugriffsversuche auf Assets an, unabhängig von der Entität (Benutzer, Gerät und Anwendung/Asset), die den Zugriff anfordert, oder dem Standort der Entität oder des angeforderten Assets.

- Bietet umfassende Sicherheit für alle WFA-Benutzer, auf jedem Gerät, für jede On-Premise- oder Cloud-Anwendung.

- Segmentiert das Netzwerk von Ende zu Ende, um sicherzustellen, dass legitime Benutzer nur auf Anwendungen zugreifen können, die für ihre Berechtigungsnachweise zugelassen sind.

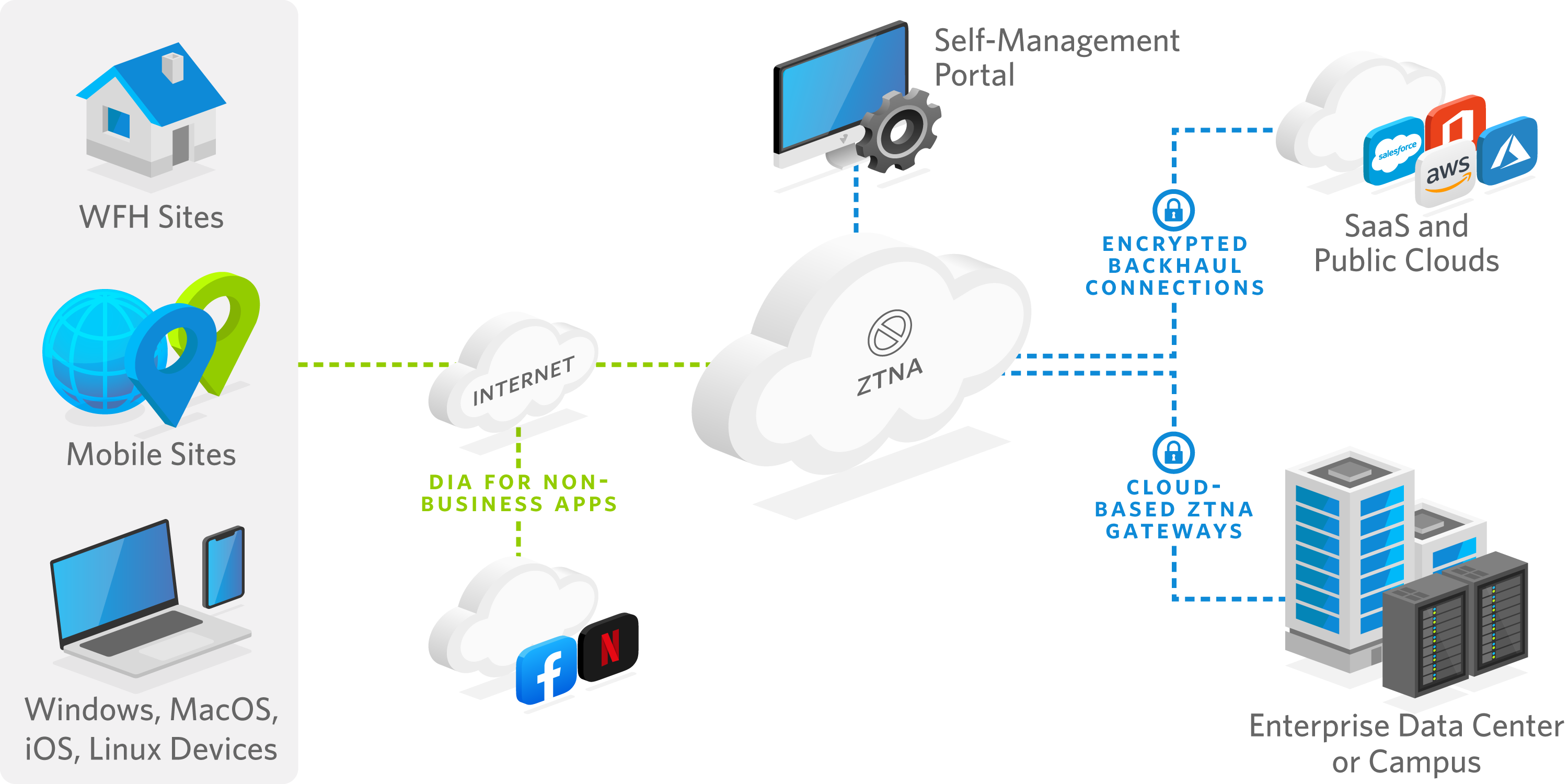

Die ZTNA-Architektur umfasst mehrere Komponenten:

- SDP-Broker/Proxy: Stellt ausschließlich ausgehende Verbindungen her, um sicherzustellen, dass sowohl das Netzwerk als auch die Anwendungen für nicht autorisierte Benutzer unsichtbar sind; der Broker kann eine Appliance oder ein Cloud-Dienst sein.

- Cloud-Gateway: Global verteilte Gateways, die in der Cloud bereitgestellt werden, stellen eine sichere Verbindung zum Unternehmensnetzwerk und zu Cloud/SaaS-Zielen her.

- Klient: SASE für Endbenutzergeräte. Eine clientlose Bereitstellung ist ebenfalls verfügbar.

- Authentifizierungsdienste: Interagiert mit dem bestehenden Benutzer- und Geräteanmeldungsmanagement und dem Authentifizierungsdienst des Unternehmens.

- Portal zur Selbstverwaltung: Ermöglicht administrative Sichtbarkeit und Kontrolle von Benutzern und Anwendungen.

- Transport: Kabelgebundene, drahtlose oder zellulare Internet- oder Intranetverbindungen.