Erkennen Sie neue Bedrohungen mit KI-gestützter Verhaltensanalyse

Versa and Entity Behavior Analytics (UEBA) nutzt KI-gestützte Analysen und Sicherheitsforschung, um anomale Aktivitäten zu erkennen und Sie darauf aufmerksam zu machen, die auf Insider-Bedrohungen, kompromittierte Konten oder Advanced Persistent Threats (APTs) hindeuten können. Durch die Identifizierung ungewöhnlicher Verhaltensmuster in Echtzeit wird Versa zu einem wichtigen Bestandteil Ihrer mehrschichtigen Sicherheitsstrategie und hilft Ihnen, potenziellen Bedrohungen einen Schritt voraus zu sein.

Mehr erfahren

Vorteile

Beziehungen entdecken

Entdecken Sie gemeinsame Angriffsmuster und Beziehungen zwischen verschiedenen Bedrohungsakteuren und Entitäten in Ihrem Netzwerk.

Erkennen bisher unbekannter Bedrohungen

Identifizierung neuer und aufkommender Angriffsmethoden durch Analyse von Verhaltensmustern in der Sicherheits- und Netzwerktelemetrie.

Bedrohungen schneller erkennen

Identifizieren Sie Anomalien in Echtzeit und sorgen Sie so für prompte Warnungen und schnelle Reaktionen auf potenzielle Sicherheitsvorfälle.

Falsch-positive Ergebnisse reduzieren

Die KI-gesteuerte Analyse reduziert die Anzahl der Fehlalarme, so dass sich Ihr Sicherheitsteam auf echte Bedrohungen konzentrieren kann.

Kontinuierliche Überwachung

Versa überwacht kontinuierlich den Netzwerkverkehr, das Nutzerverhalten und die Systemprotokolle, um ein normales Verhaltensmuster zu ermitteln und ungewöhnliche Aktivitäten zu erkennen, die auf potenzielle Sicherheitsverletzungen hindeuten könnten. Dazu gehören auch Anomalien bei der Anwendungsleistung oder Latenzunterschiede zwischen verschiedenen Standorten. Zu den analysierten Entitäten zählen Nutzer, Laptops, Smartphones, IoT-Geräte und mehr.

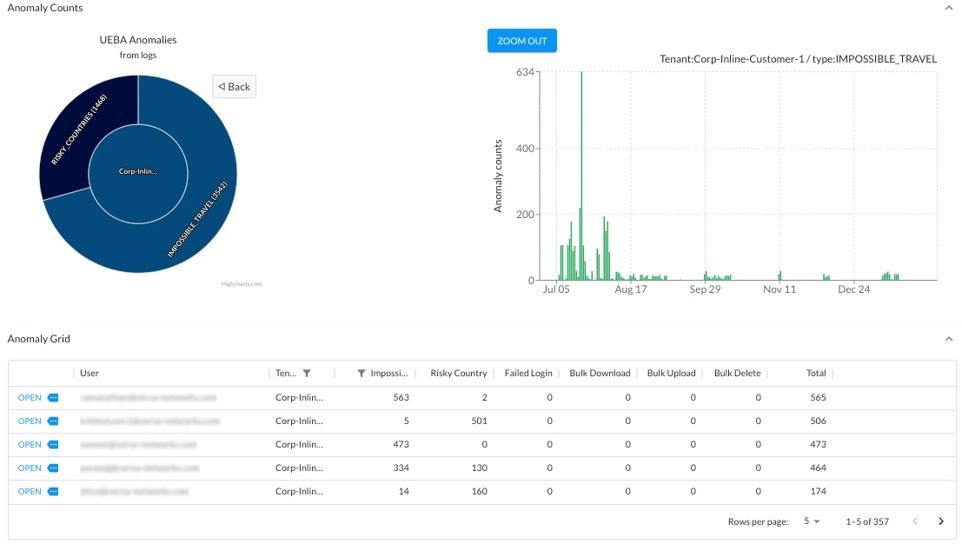

Erkennung von anormalem Verhalten

Zu den von Versa identifizierten typischen anomalen Verhaltensweisen zählen selten besuchte Ziele, unmögliche Reisewege, Massenlöschungen, Massendownloads sowie verdächtige Zugriffe von verschiedenen Geräten. Darüber hinaus erkennt Versa Verhaltensweisen, die erheblich von der vom Dienst gepflegten Basislinie normaler Aktivitäten abweichen, um neue und aufkommende Angriffsmuster und -techniken zu identifizieren.

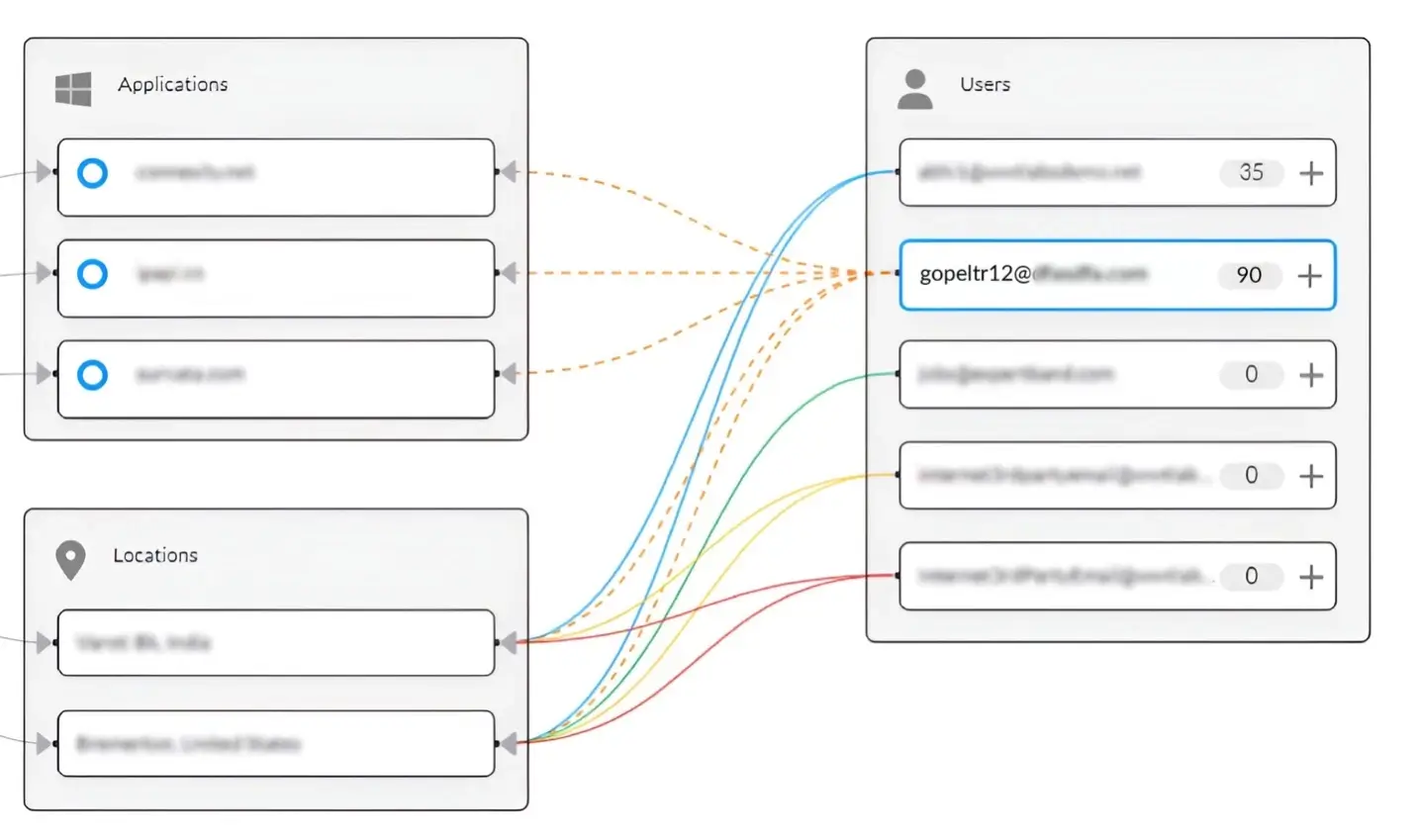

Visualisierung der Beziehungen zwischen Sicherheitsvorfällen

Versa nutzt soziale Netzwerke, um Anomalien zu erkennen, den Ausbreitungsradius zu bestimmen und die Ursache eines Sicherheitsvorfalls schnell zu ermitteln. Sicherheitsteams können Risiken auf einfache Weise visualisieren und die forensische Analyse beschleunigen, um die Zusammenhänge zwischen Benutzern, Geräten und Apps/Ressourcen genauer zu untersuchen.

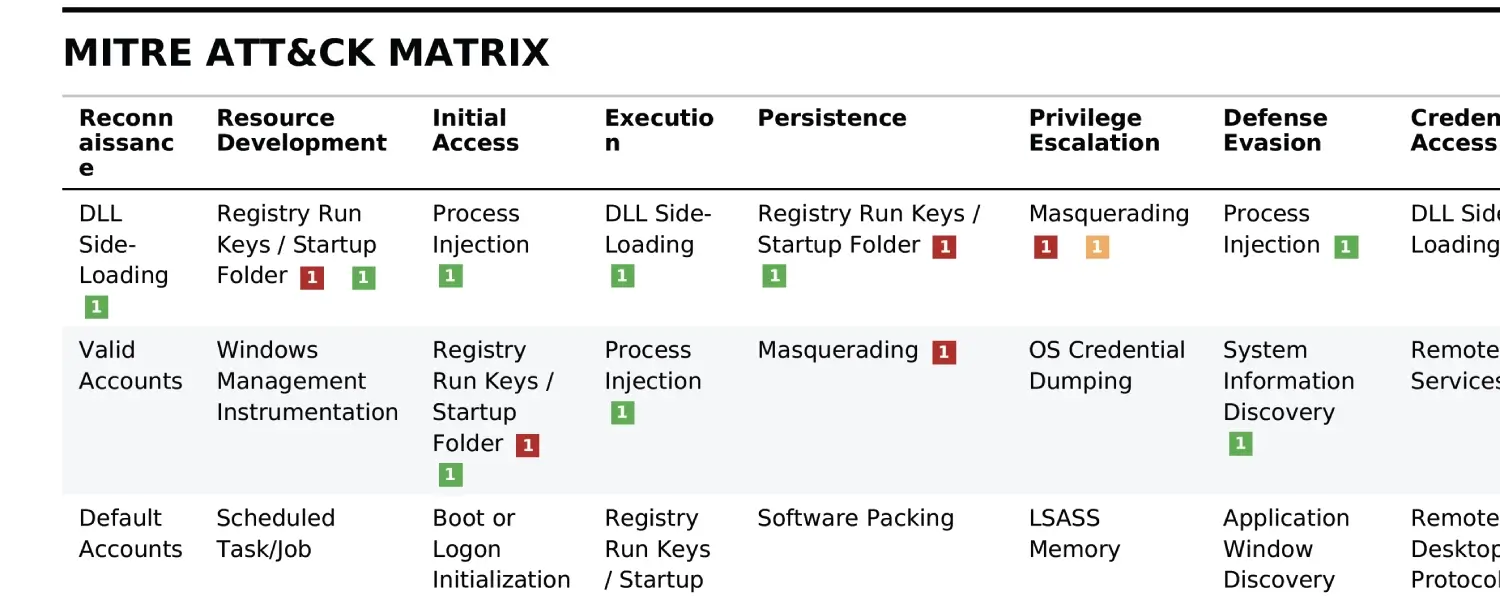

MITRE ATT&CK-Integration

Um die Genauigkeit der Bedrohungserkennung zu verbessern und die Reaktion auf Vorfälle zu beschleunigen, bietet Versa detaillierte Einblicke in das Verhalten von Angreifern anhand einer erweiterten Bibliothek von Angriffsmustern, die auf die MITRE ATT&CK-TTPs abgestimmt sind.

Erkennung von Insider-Bedrohungen

Identifiziert Mitarbeiter, die durch unbefugten Zugriff oder Datenexfiltration ein Sicherheitsrisiko darstellen können

Erkennung kompromittierter Konten

Erkennt Anzeichen einer Kontokompromittierung, wie z. B. ungewöhnliche Anmeldemuster oder Datenzugriffe.

Verhinderung der Datenexfiltration

Gehen Sie proaktiv auf schlechte Nutzererfahrungen ein, bevor sie sich beschweren.

Einhaltung von Vorschriften

Unterstützt Unternehmen bei der Einhaltung verschiedener gesetzlicher Vorschriften durch die Bereitstellung detaillierter Aktivitätsprotokolle und Berichte.

Datenblätter

Lösung Briefs

Analystenberichte

Weiße Papiere

Blogs

Blog

Umfassende Bedrohungsabwehr: Wie Versa das MITRE ATT&CK-Framework für die Erkennung und Bekämpfung von Bedrohungen Versa

Jetzt lesenBlog

KI-gestütztes SASE: Neue Möglichkeiten der Bedrohungserkennung und -reaktion mit VersaAI

Jetzt lesenBlog

Wie man private Anwendungen mit einem ZTNA-Ansatz, der auf Sichtbarkeit setzt, sichert

Jetzt lesenBlog

Umfassender Datenschutz: Vereinheitlichung von Datenschutz und Zero Trust durch SASE ultimativen Datenschutz mit Versa Networks

Jetzt lesenWebinare

Webinar