KI-gestützte Verteidigungsmaßnahmen

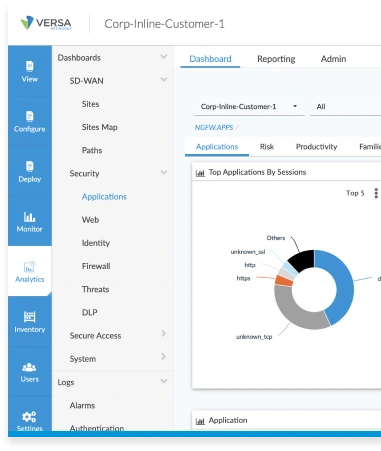

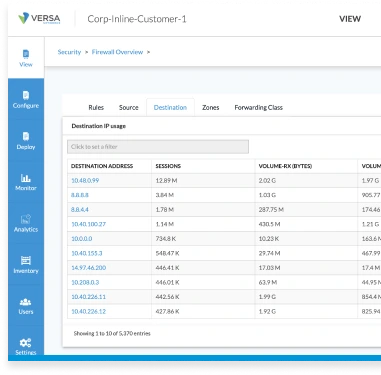

Komplette Suite zum Schutz vor Bedrohungen, zum Datenschutz und für sicheren Zugriff.

Einfache Verwaltung

Vereinfachtes Sicherheitsmanagement durch eine einheitliche Plattform.

Verbesserte UX

Nahtlose Sicherheit ohne Leistungseinbußen für Ihre Benutzer.

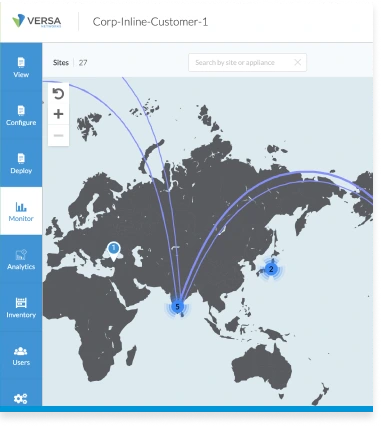

Skalierbare Lösung

Wächst mit den Anforderungen Ihres Unternehmens und sorgt für konsistenten Schutz.