Welches sind die wichtigsten Komponenten SASE ?

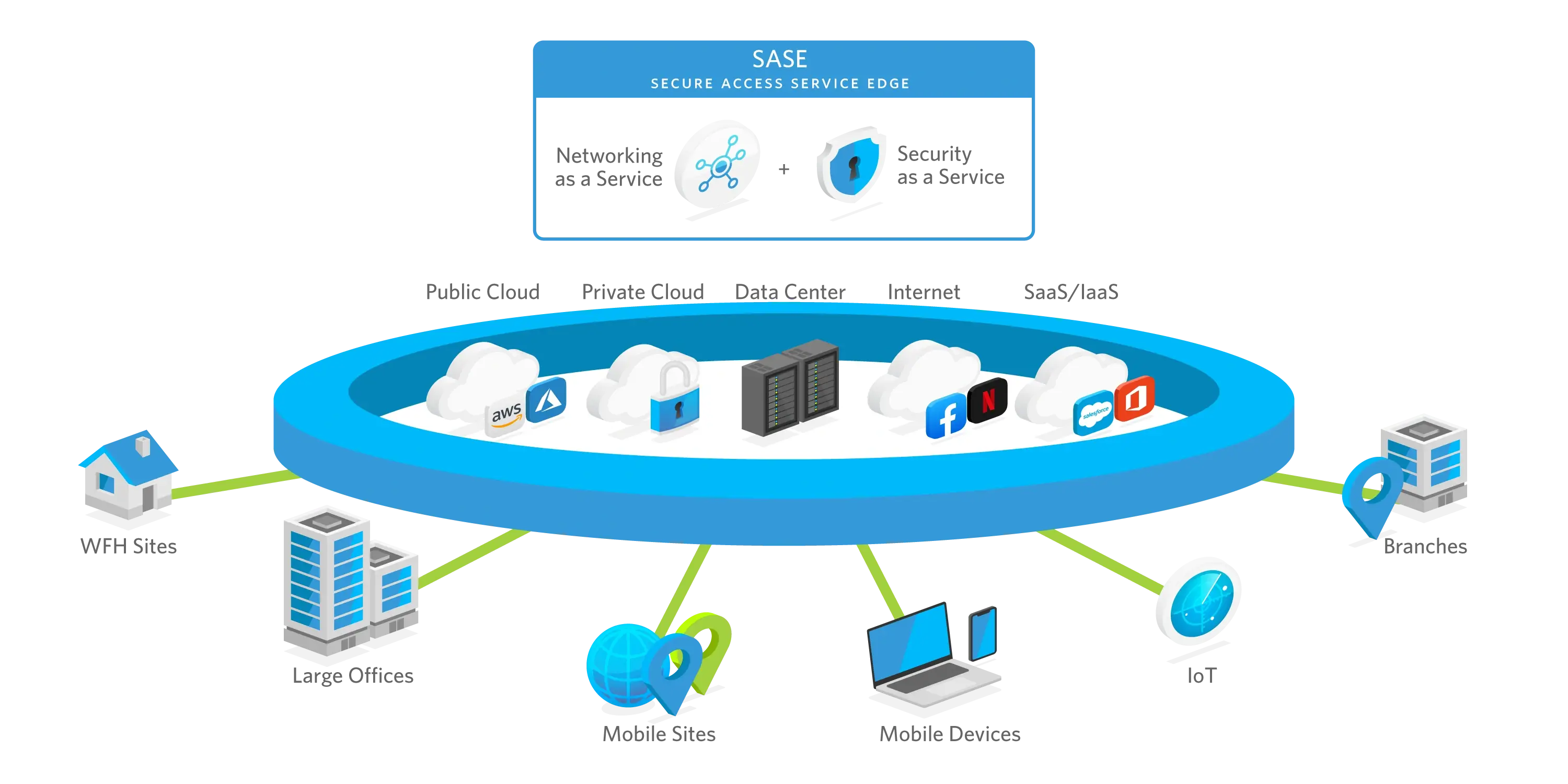

SASE kombiniert SD-WAN-Netzwerke und eingebettete Sicherheitsfunktionen auf eine Cloud-native Art und Weise, die den Sicherheitsfokus von einem verkehrsflusszentrierten zu einem identitätszentrierten Ansatz verschiebt.

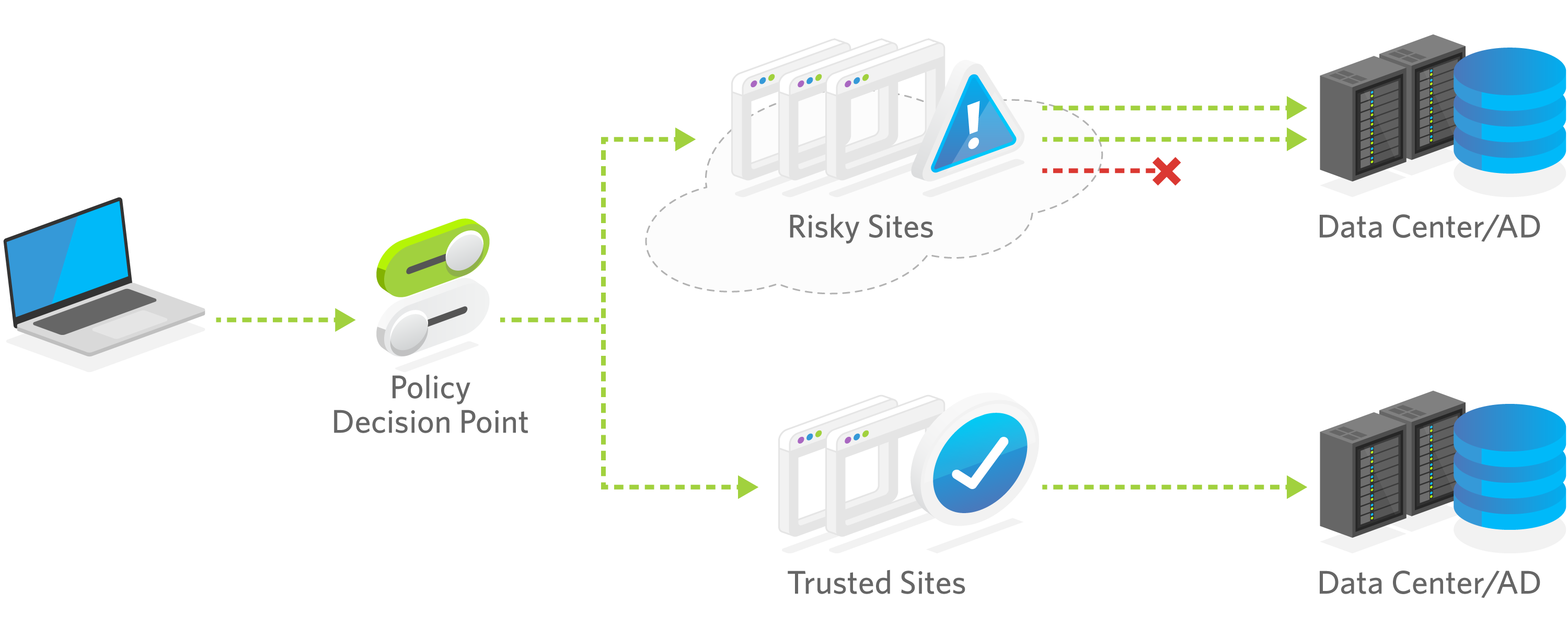

Frühere Netzwerkarchitekturen wurden mit spezifischen Punkten zur Durchsetzung von Netzwerkrichtlinien konzipiert und leiteten den Datenverkehr zwangsweise durch diese Punkte, was oft zu äußerst ineffizienten Aggregationspunkten und Engpässen führte, um Sicherheitskontrollen durchzusetzen. Der Ansatz von SASEist das genaue Gegenteil: Er verlagert die Durchsetzung der Sicherheit dorthin, wo der Datenverkehr fließt: zu den Client- und Anwendungsendpunkten sowie zu strategisch platzierten Gateways und Proxies entlang des bereits etablierten, effizientesten Pfads.

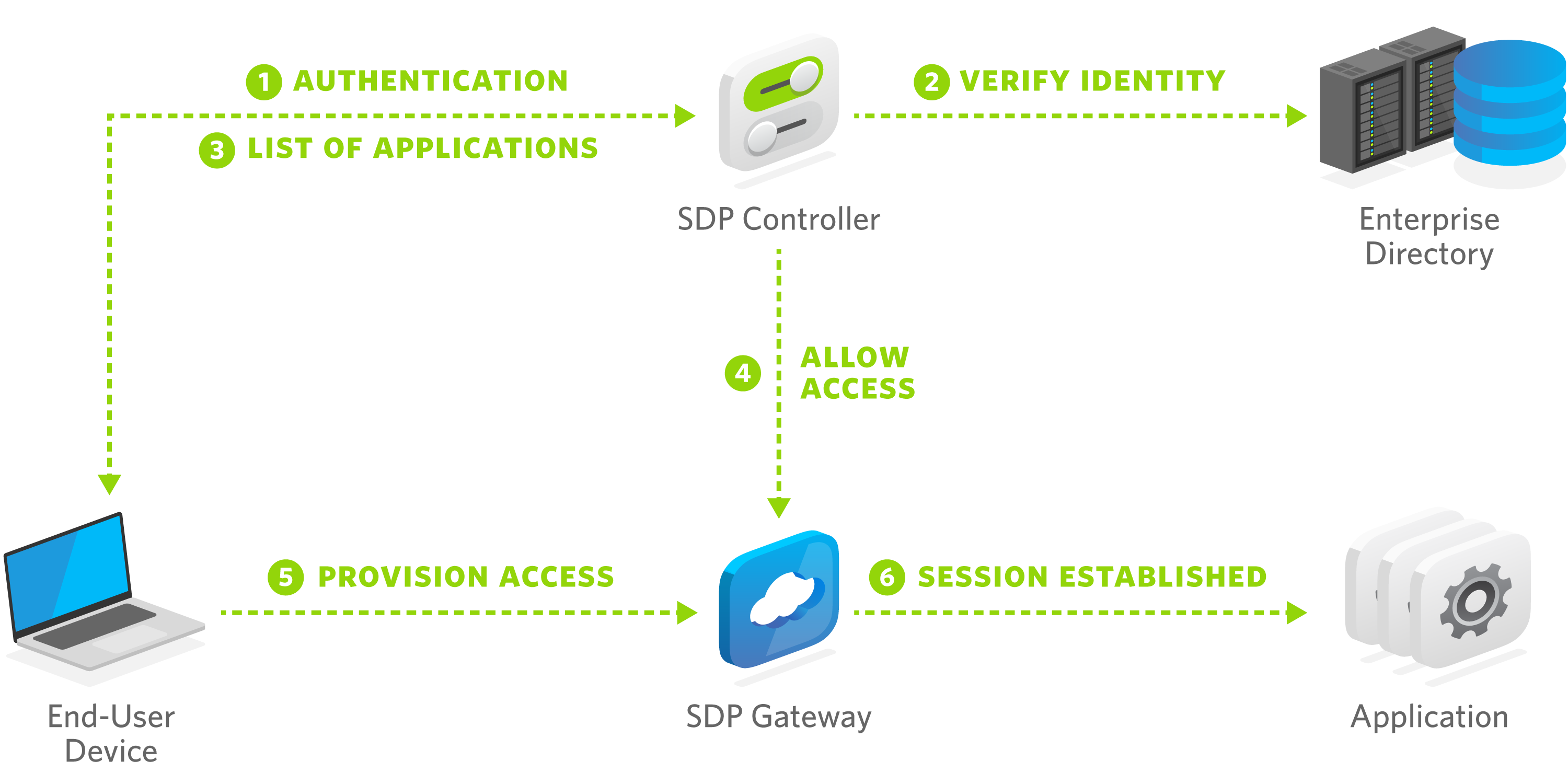

SASE ermöglicht eine allgegenwärtige und direkte Client-to-Cloud-Sicherheit auf der Grundlage von Benutzeridentität und -kontext, die vollständig in ein optimales Client-to-Cloud-WAN-Routing integriert ist. Dies ermöglicht eine flexible und skalierbare Netzwerkarchitektur, die sowohl eingebettete Sicherheit als auch eine optimale Leistung entlang des Software-Defined Perimeter (SDP) bietet.