Abschnitt 1: Gartner hat Versa oberen rechten Bereich des SD-WAN Magic Quadrant (MQ) positioniert.

Der Gartner MQ-Bericht enthielt zwei Unterkategorien, in denen Versa den ersten Platz Versa :

- Kritische Fähigkeiten

- Große komplexe globale Networks. Gartner hat außerdem einen Bericht über Unternehmen mit den besten SASE erstellt. Versa im Gartner-Bericht über SASE den ersten Platz und bietet 13 der 15 von Gartner identifizierten Technologien an.

NSS Labs hat Versa , NGFW (Next Generation Firewall) und NGIPS (Next Generation Intrusion Prevention System) getestet. Die Wirksamkeit des Produkts bei der Abwehr von Angriffen war sehr hoch, während die Kosten pro gesichertem Mbit/s unter den OEMs am niedrigsten waren.

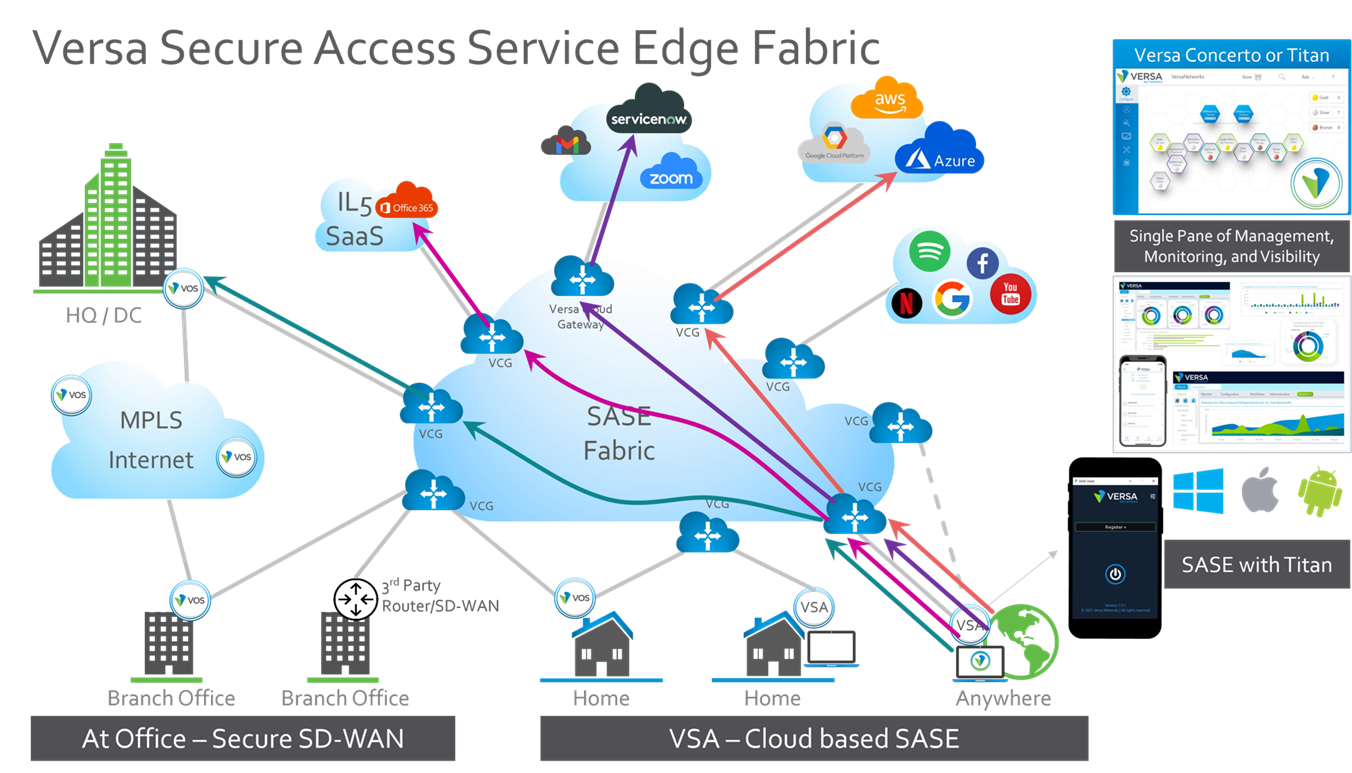

Versa seine nativen SD-WAN-, SD-Security- und Multi-Cloud-Funktionen miteinander kombiniert, um eine einheitliche und umfassende SASE Multi-Cloud-Lösung anzubieten.

Einige der wichtigsten Unterschiede zwischen Versa anderen Lösungen sind:

- Integration von SD-WAN, SD-Security und Multi-Cloud in eine einzige Plattform.

- Ein einziger Verwaltungsbereich für SD-WAN, SD-Security und Multi-Cloud.

- Vereinheitlichte Richtlinienverwaltung - Ein Software-Stack (VOS) für vor Ort, SASE Cloud und Edge.

- Schutz vor Bedrohungen auf der Grundlage mehrerer Verteidigungssysteme und Abhilfemaßnahmen nahezu in Echtzeit.

- Zero Trust Network Access auf der Basis von Benutzer, Gruppe, Gerätestatus, Anwendung, Inhalt, Geo-Standort, Entity Confidence Score, Security Tag der Quelle und vielen weiteren Faktoren.

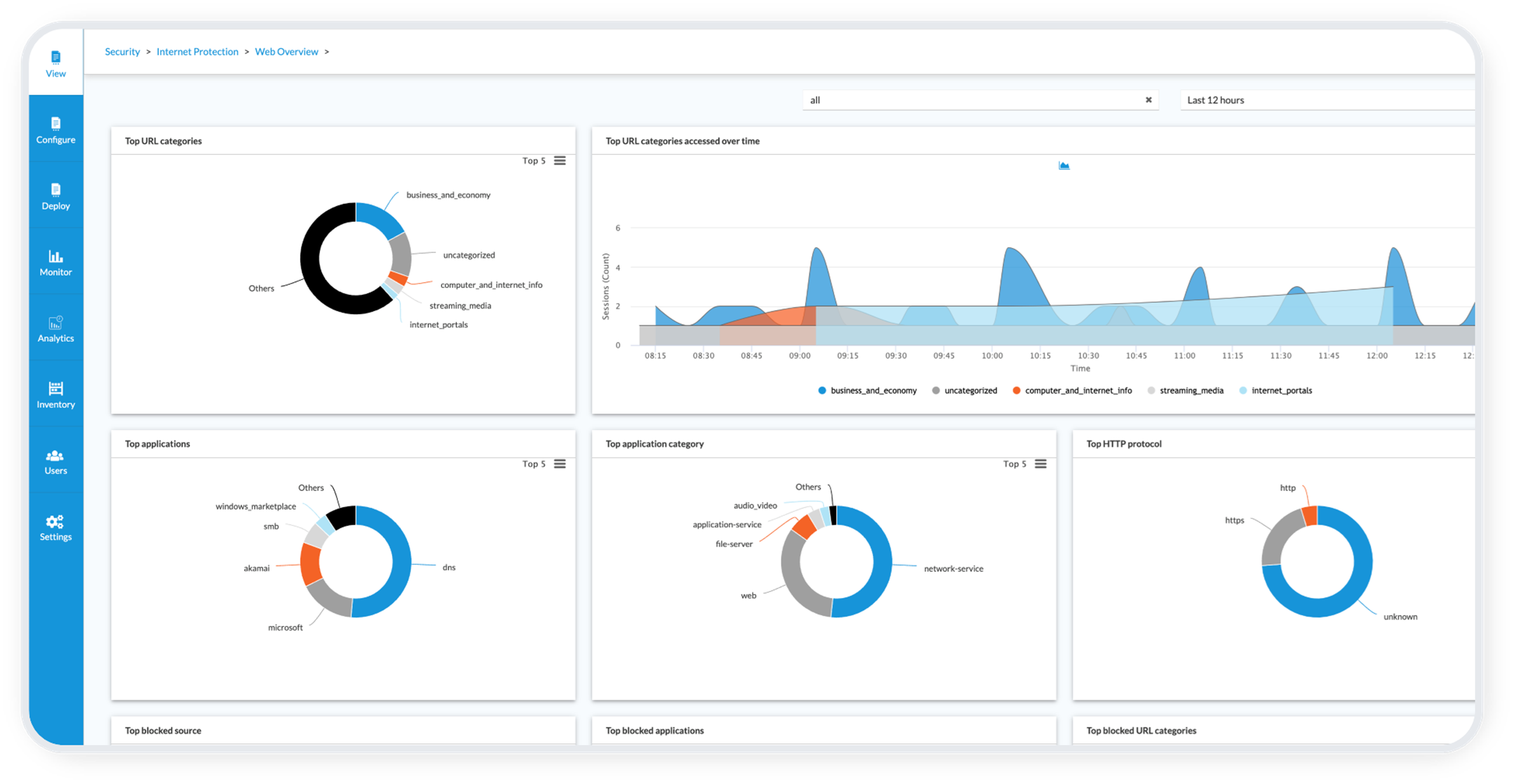

- Unterstützung für Secure Private Access, Secure Web Gateway (SWG), Cloud Access Security Broker Services, Data Loss Prevention (DLP), Remote Browser Isolation (RBI), User Entity Behaviour Analytics, Security based on AI/ML, Dynamic Analysis of Malware using Sandboxing und Next-Generation Unified Threat Management.

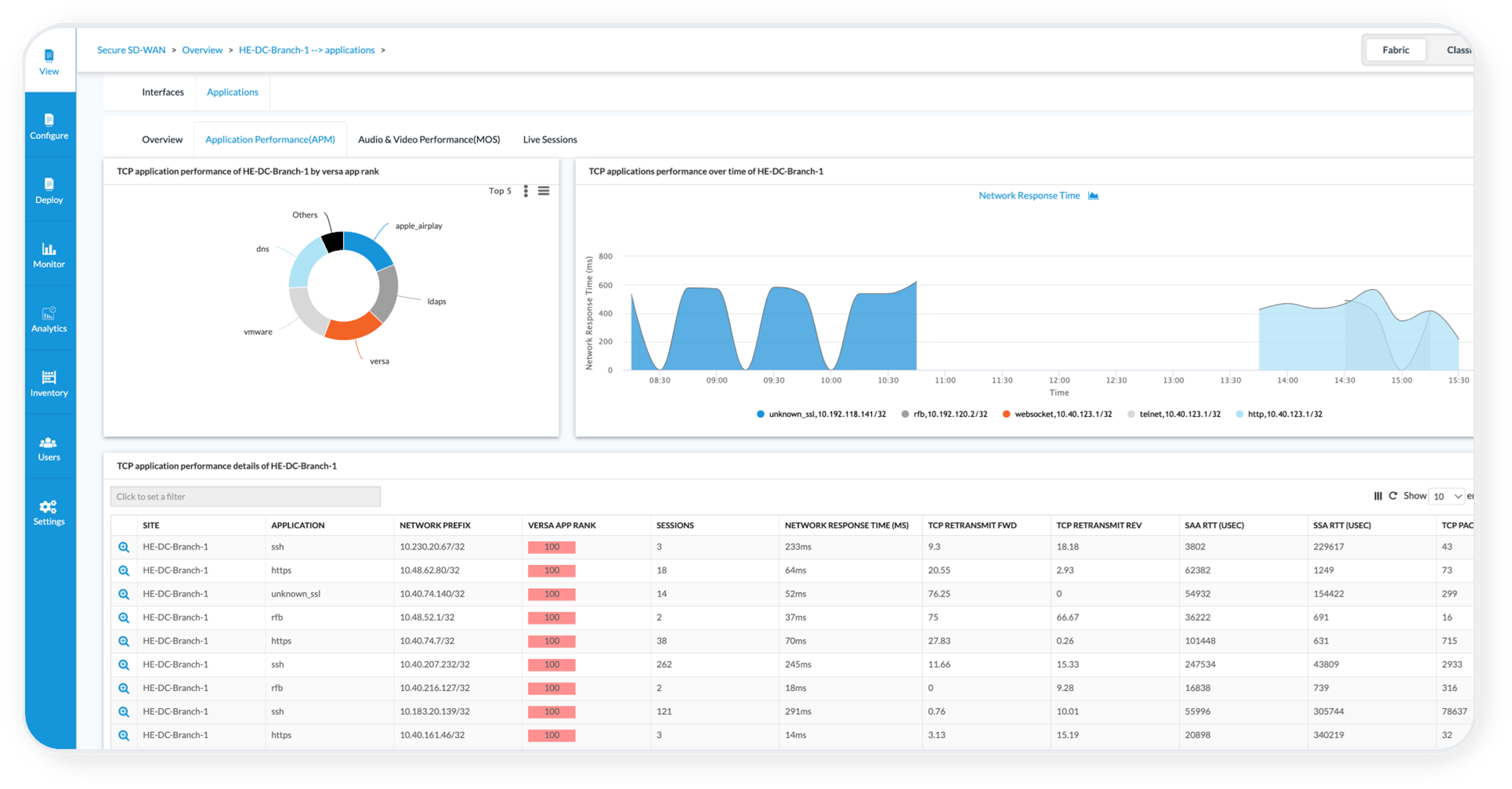

- VANI (AIOps) für Anomalieerkennung, Verkehrsprognose, Ereigniskorrelation und Chatbot (Verbo).

- Optimale Verkehrssteuerung und SaaS-Beschleunigung mithilfe SASE Versa Engineered (TELS: Traffic Engineering Link State).

- Dynamische Instanziierung von Tenants und virtuellen Gateways - elastische automatische Skalierung und Netzwerkintelligenz zur Erfüllung von Kapazitätsanforderungen in Echtzeit.

- SD-WAN Lite für SASE und Router von Drittanbietern.

- Single-Pass-Architektur - unvergleichliche Leistung in großem Maßstab.

- Hierarchische Multi-Tenancy und granulare rollenbasierte Zugriffskontrolle (RBAC).

- Vielseitige Dienstverkettung von virtuellen Netzwerkfunktionen (VNFs) und physischen Netzwerkfunktionen (PNFs).

- Unterstützung für Big Data-Analysen.

- Integration mit mehreren Quellen für Sicherheitsinformationen, einschließlich Cyber Situational Awareness (SA) Tools für eine schnelle globale Verbreitung und Durchsetzung in Echtzeit.

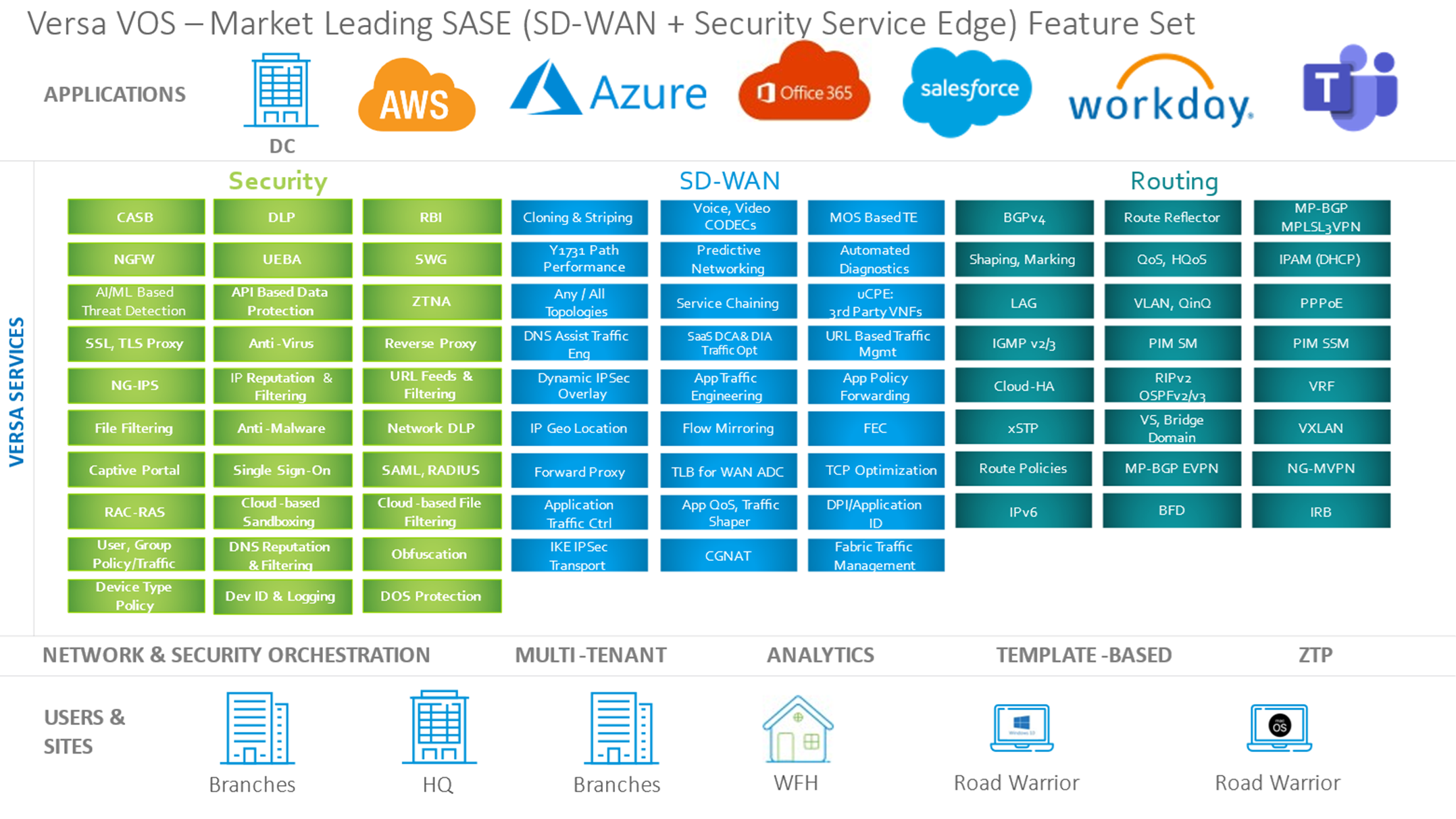

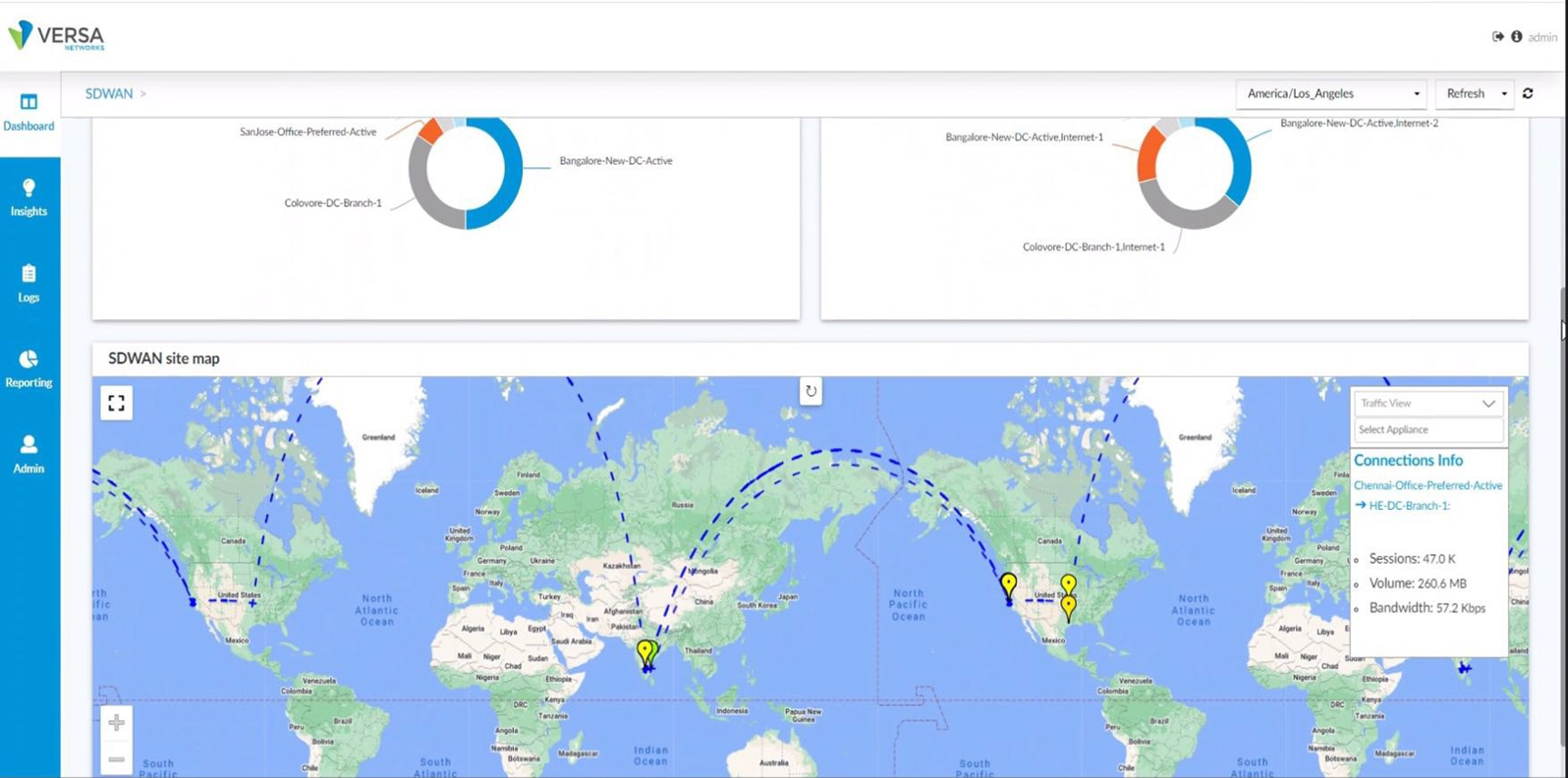

Abbildung 2 zeigt eine Übersicht über die von Versa Funktionen in den Bereichen Routing, SD-WAN und Secure Services Edge. Mit diesen Funktionen Versa seinen Kunden Folgendes:

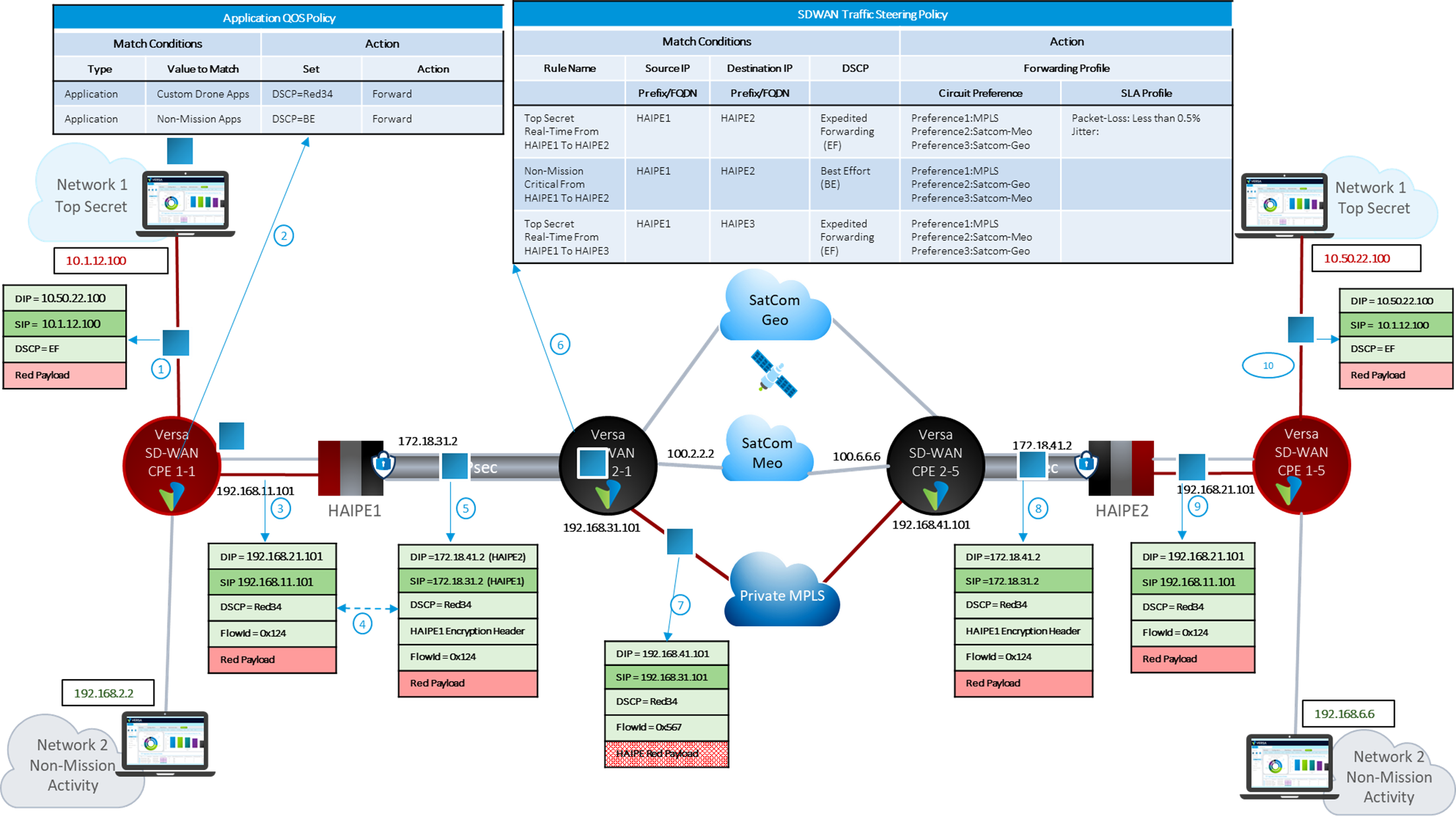

- Stellen Sie ein sicheres, verkehrsoptimiertes globales SD-WAN- und SASE bereit, das Benutzern und IoT-Geräten unabhängig von ihrem Standort und dem Standort der Anwendungen ein optimales Anwendungserlebnis bietet. Dies ist in Abbildung 1 dargestellt.

- Zero Trust Network Access auf der Grundlage von Benutzer, Gruppe, Gerätestatus, Anwendung, Inhalt, Geo-Standort, Entity Confidence Score, Security Tag in Verbindung mit der Quelle, allen Layer3- bis Layer7-Feldern des Pakets und der Tageszeit.

- Schutz vor Bedrohungen auf der Grundlage mehrerer Verteidigungssysteme und Abhilfemaßnahmen nahezu in Echtzeit.