Heutige Sicherheitsherausforderungen

Sicherheitsteams stehen vor der Herausforderung einer ständig wachsenden Angriffsfläche, einer Datenflut, einem Mangel an Fachkräften und einem komplexen und fragmentierten Technologiepaket. Ein neuer Ansatz ist erforderlich.

Sicherheitsanwendungsfälle für KI

Anwendungsfälle für AI

Gleiches Spielfeld für alle mit AI

KI analysiert riesige Datenmengen, um Muster und Anomalien zu erkennen, die auf Sicherheitsverletzungen hindeuten. Die KI-gesteuerte Automatisierung rationalisiert Sicherheitsprozesse, minimiert menschliche Fehler und gewährleistet eine konsistente, gründliche Bedrohungsabwehr im gesamten Netzwerk.

Nicht alle KI ist gleich

KI ist nur so gut wie die Daten. Jeder hat Zugang zu denselben Algorithmen, aber wenn man Müll hineinsteckt, kommt Müll heraus.

Mit Versa beginnt unsere Datenreise mit einem umfassenden Datensatz aus der gesamten Netzwerk- und Sicherheitsinfrastruktur – vom WAN-Edge über die Cloud bis hin zum Campus, zu Remote-Standorten, Benutzern und Geräten.

Eine robuste Datenpipeline ist ebenfalls entscheidend für den Einsatz von KI im großen Maßstab. Von der Datenaufnahme über die Vorverarbeitung bis hin zur Modellschulung, Auswertung und Bereitstellung ist ein konsistenter, zuverlässiger und effizienter Datenfluss für die Schulung und Bereitstellung hochpräziser KI-Modelle erforderlich.

KI wird die Zukunft revolutionieren

Bedrohungen schneller und präziser erkennen

Die Vergangenheit

Die Zukunft

Schneller und mit weniger Ressourcen reagieren

Die Vergangenheit

Die Zukunft

Intelligenter Schutz vor Datenverlust

Die Vergangenheit

Die Zukunft

Die Stromversorgung des VersaONE Plattform

KI-gesteuerte Vernetzung und Sicherheit in Ihrer gesamten Infrastruktur

VersaAI zum Schutz vor Bedrohungen

VersaAI für den Datenschutz

VersaAI Sicherheits-Copiloten

VersaAI zum Schutz vor Bedrohungen

KI für fortgeschrittene Bedrohungen

Mehrstufige KI/ML für die Echtzeit-Erkennung von Malware.

GenAI-Firewall

Kontrolliert den Zugriff auf generative KI-Apps (z. B. ChatGPT) und schützt gleichzeitig vor unberechtigtem Daten-Upload.

Mehr erfahren Demo: Sicherer ChatGPTUEBA

Erkennen Sie verdächtige Aktivitäten oder Abweichungen vom typischen Verhalten.

Intelligente Alarmierung

Priorisierung kritischer Vorfälle, Vorhersage potenzieller Bedrohungen, Erkennung von Anomalien und Ermittlung der Grundursachen.

Mehr erfahrenVersaAI für den Datenschutz

VersaAI entwickelt DLP über die mühsam zu verwaltende und leicht zu umgehende Mustererkennung hinaus zu einer Zukunft mit absichtsbasierten Richtlinien, die von LLMs gesteuert werden.

VersaAI Sicherheits-Copiloten

Diagnose, Erstellung von Kontexten und schnelle Reaktion auf Bedrohungen durch den Einsatz von KI zur Bereitstellung von Echtzeit-Einblicken und automatisierten Maßnahmen für ein schnelles und präzises Bedrohungsmanagement

Heutige Netzwerkherausforderungen

Es ist schwierig, mit immer komplexeren Netzen, überlasteten Teams und ständigen Anpassungen zur Aufrechterhaltung von Leistung und Betriebszeit Schritt zu halten. Ein neuer Ansatz ist erforderlich.

Infrastruktur Anwendungsfall

Anwendungsfälle für AI

von

Standardisierung

Lücken

aber

wenig Einblicke

Automatisierung

Unzuverlässige

Infrastruktur

Gleiches Spielfeld für alle mit AI

KI analysiert riesige Datenmengen, um Muster und Anomalien zu erkennen, die auf Sicherheitsverletzungen hindeuten. Die KI-gesteuerte Automatisierung rationalisiert Sicherheitsprozesse, minimiert menschliche Fehler und gewährleistet eine konsistente, gründliche Bedrohungsabwehr im gesamten Netzwerk.

Nicht alle KI ist gleich

KI ist nur so gut wie die Daten. Jeder hat Zugang zu denselben Algorithmen, aber wenn man Müll hineinsteckt, kommt Müll heraus.

Mit Versa beginnt unsere Datenreise mit einem umfassenden Datensatz aus der gesamten Netzwerk- und Sicherheitsinfrastruktur – vom WAN-Edge über die Cloud bis hin zum Campus, zu Remote-Standorten, Benutzern und Geräten.

Eine robuste Datenpipeline ist ebenfalls entscheidend für den Einsatz von KI im großen Maßstab. Von der Datenaufnahme über die Vorverarbeitung bis hin zur Modellschulung, Auswertung und Bereitstellung ist ein konsistenter, zuverlässiger und effizienter Datenfluss für die Schulung und Bereitstellung hochpräziser KI-Modelle erforderlich.

Die Stromversorgung des VersaONE Plattform

KI-gesteuerte Vernetzung und Sicherheit in Ihrer gesamten Infrastruktur

VersaAI AIOps

Automatisierung der Netzwerküberwachung und Problemerkennung zur Gewährleistung einer optimalen Leistung und zur Verringerung des manuellen Arbeitsaufwands

Proaktive Alarme und Empfehlungen zur Unterstützung der Planung aussprechen

Intelligente Warnmeldungen zur Korrelation und Priorisierung von kritischen Vorfällen und Grundursachen

VersaAI Vorausschauende Vernetzung

Versa

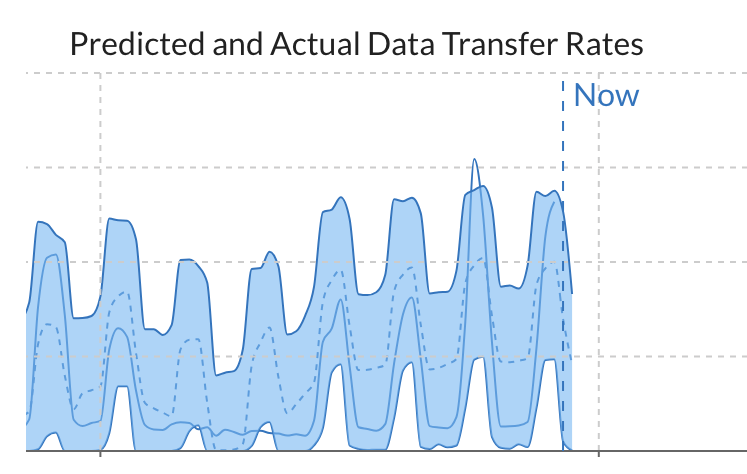

Beugen Sie Netzwerkproblemen vor, indem Sie die Infrastrukturkapazität durch eine Analyse der Netzwerktelemetrie vorhersagen, um Muster und Anomalien zu identifizieren.

VersaAI

Vernetzung

Kopiloten

Versa GenAI Chatbot

Erleichtert die Interaktion mit dem System und hilft bei der Fehlersuche. Verbo bietet ein kontextsensitives Chat-Fenster, mit dem der Benutzer in natürlicher Sprache interagieren kann.

VersaGPT

Erleichtern Sie sich den täglichen Betrieb durch Zugriff auf Versa und die Wissensdatenbank.

Grundlegende Konzepte

Künstliche Intelligenz (KI) bezieht sich auf die Simulation menschlicher Intelligenzprozesse durch Maschinen, insbesondere durch Computersysteme. Zu diesen Prozessen gehören Lernen (Erwerb von Informationen und Regeln für die Verwendung der Informationen), logisches Denken (Verwendung von Regeln, um zu Schlussfolgerungen zu gelangen) und Selbstkorrektur. KI-Anwendungen umfassen verschiedene Bereiche, z. B. Expertensysteme, Verarbeitung natürlicher Sprache (NLP), Spracherkennung und maschinelles Sehen. KI wird unterteilt in enge KI, die für spezifische Aufgaben wie virtuelle Assistenten (z. B. Siri, Alexa) entwickelt wurde, und allgemeine KI, die darauf abzielt, jede intellektuelle Aufgabe zu erfüllen, die ein Mensch ausführen kann.

Künstliche Intelligenz (KI) ist der übergreifende Bereich, der alle diese Technologien umfasst. Sie steht für das umfassende Ziel, Maschinen zu schaffen, die Aufgaben ausführen können, die eine menschenähnliche Intelligenz erfordern.

- Maschinelles Lernen (ML) ist ein Teilbereich der KI, der sich auf die Entwicklung von Algorithmen konzentriert, die es Computern ermöglichen, aus Daten zu lernen und Entscheidungen zu treffen. Es ist die treibende Kraft hinter vielen KI-Anwendungen und umfasst verschiedene Techniken wie überwachtes Lernen, unüberwachtes Lernen und verstärkendes Lernen.

- Generative KI (GenAI) ist eine Kategorie innerhalb von ML, die sich speziell mit der Erzeugung neuer, synthetischer Inhalte befasst. Dazu können Texte, Bilder, Musik und mehr gehören. GenAI-Systeme lernen aus vorhandenen Daten, um neuartige Ergebnisse zu erzeugen, die oft nicht von menschlich erstellten Inhalten zu unterscheiden sind.

- Große Sprachmodelle (Large Language Models, LLMs) sind eine Art von GenAI, die auf das Verstehen und Erzeugen menschlicher Sprache spezialisiert sind. Sie werden auf umfangreichen Datensätzen trainiert, die Texte aus dem Internet, Büchern, Artikeln und anderen Quellen enthalten. LLMs können eine breite Palette von sprachbezogenen Aufgaben ausführen, z. B. Fragen beantworten, Texte zusammenfassen und Konversationen führen.

- Generative Pre-trained Transformers (GPTs) sind spezielle Implementierungen von LLMs, die die Transformator-Architektur nutzen, die besonders effektiv für die Verarbeitung sequenzieller Daten und die Erfassung von Kontext über lange Textabschnitte ist. Jede Iteration von GPT stellt einen Fortschritt in Bezug auf die Modellgröße, die Trainingsdaten und die Fähigkeiten dar, wodurch ihre Leistung bei der Generierung von kohärentem und kontextbezogenem Text verbessert wird.

- Kleine Sprachmodelle sind so konzipiert, dass sie Aufgaben der Verarbeitung natürlicher Sprache mit weniger Parametern und weniger Rechenaufwand erledigen als große Sprachmodelle (LLMs). Diese Modelle sind weiterhin in der Lage, menschenähnlichen Text zu verstehen und zu generieren, sind aber auf Effizienz und Geschwindigkeit optimiert, so dass sie sich für den Einsatz auf Geräten mit begrenzten Ressourcen, wie Smartphones und IoT-Geräten, eignen. Sie werden häufig in domänenspezifischen Anwendungsfällen eingesetzt (z. B. im Gesundheitswesen).

Enge KI oder schwache KI ist darauf ausgelegt, bestimmte Aufgaben mit hoher Genauigkeit und Effizienz auszuführen, z. B. virtuelle Assistenten wie Siri und Alexa, Empfehlungsalgorithmen auf Netflix und Bilderkennung in der medizinischen Diagnostik. Im Gegensatz zur allgemeinen KI arbeitet die enge KI innerhalb vordefinierter Parameter und kann ihre Fähigkeiten nicht auf andere Aufgaben verallgemeinern. Sie ist stark auf Daten und menschliche Kontrolle angewiesen, um ihre Leistung zu verbessern. Trotz ihrer Einschränkungen verbessert Narrow AI die Automatisierung, die Entscheidungsfindung und die personalisierte Nutzererfahrung in verschiedenen Branchen erheblich und treibt die Effizienz und Innovation in spezialisierten Anwendungen voran.

Generative KI (GenAI) ist ein Zweig der künstlichen Intelligenz, der sich auf die Generierung neuer Inhalte konzentriert, die bestehenden Daten ähneln. Mithilfe von Modellen wie Generative Adversarial Networks GANs) und Variational Autoencoders (VAEs) kann GenAI realistische Bilder, Texte, Musik und vieles mehr erstellen. Diese Modelle lernen aus umfangreichen Datensätzen und produzieren Ergebnisse, die oft nicht von menschlich erstellten Inhalten zu unterscheiden sind. GenAI wird häufig in den Bereichen Content-Erstellung, Design und Unterhaltung eingesetzt, da es die automatisierte Produktion hochwertiger, kreativer Werke ermöglicht.

Large Language Models (LLMs) sind fortschrittliche KI-Modelle, die menschliche Sprache verarbeiten und erzeugen. Anhand umfangreicher Datensätze trainiert, verstehen und produzieren sie Text mit hoher Genauigkeit. Sprachmodelle, einschließlich LLMs, sagen das nächste Wort in einer Sequenz voraus und erleichtern so Aufgaben wie Texterstellung, Übersetzung und Zusammenfassung. Beispiele hierfür sind GPT-3 und BERT, die Deep-Learning-Architekturen verwenden, um Sprachnuancen zu erfassen. Diese Modelle sind für Anwendungen von Chatbots bis hin zur automatisierten Erstellung von Inhalten unerlässlich und revolutionieren die Art und Weise, wie Maschinen die menschliche Sprache verstehen und mit ihr interagieren.

Eine Inferenzmaschine ist eine Komponente von Systemen der künstlichen Intelligenz, die logische Regeln auf eine Wissensbasis anwendet, um neue Informationen abzuleiten oder Entscheidungen zu treffen. Sie arbeitet mit Eingabedaten und verwendet eine Reihe von vordefinierten Regeln, um Schlussfolgerungen abzuleiten oder Maßnahmen zu ergreifen. Inferenzmaschinen werden häufig in Expertensystemen eingesetzt, wo sie die Entscheidungsfähigkeit menschlicher Experten in Bereichen wie medizinische Diagnose, Finanzanalyse und Fehlerbehebung simulieren. Sie ermöglichen es den Systemen, Lösungen und Empfehlungen auf der Grundlage von gesammeltem Wissen und logischen Schlussfolgerungen zu geben.

Die Datenvorverarbeitung ist ein entscheidender Schritt in der künstlichen Intelligenz (KI), der die Umwandlung von Rohdaten in ein geeignetes Format für die Modellschulung und -analyse umfasst. Dieser Prozess verbessert die Datenqualität und stellt sicher, dass KI-Modelle effektiv lernen und genaue Vorhersagen machen können.

Tiefes Lernen

Deep Learning ist ein Teilbereich des maschinellen Lernens, bei dem neuronale Netze mit vielen Schichten (daher "deep") eingesetzt werden, um große Datenmengen zu analysieren und daraus zu lernen. Es ahmt die Funktionsweise des menschlichen Gehirns bei der Verarbeitung von Daten und der Erstellung von Mustern für die Entscheidungsfindung nach. Deep-Learning-Modelle sind in der Lage, komplizierte Strukturen in hochdimensionalen Daten zu erkennen und werden in Anwendungen wie Bild- und Spracherkennung, Verarbeitung natürlicher Sprache und autonomes Fahren eingesetzt. Die Fähigkeit des Deep Learning, große Datensätze zu verarbeiten und komplexe Berechnungen durchzuführen, hat den Bereich der künstlichen Intelligenz erheblich weiterentwickelt.

Neuronale Networks Computersysteme, die von biologischen neuronalen Netzen inspiriert sind. Neuronale Netze bilden die Grundlage für Deep-Learning-Algorithmen und werden zur Erkennung von Mustern, zur Klassifizierung von Daten und zur Erstellung von Vorhersagen verwendet. Sie lernen aus Daten, indem sie die Verbindungen zwischen Knoten basierend auf den Eingaben und Ausgaben anpassen und so ihre Genauigkeit im Laufe der Zeit verbessern. Neuronale Netze werden in verschiedenen Anwendungen eingesetzt, darunter Bild- und Spracherkennung, prädiktive Analysen und autonome Systeme.

Convolutional Neural Networks CNNs) sind spezialisierte neuronale Netze, die für die Verarbeitung strukturierter Rasterdaten wie Bilder entwickelt wurden. Sie verwenden Faltungsschichten, um räumliche Hierarchien von Merkmalen aus Eingabedaten automatisch und adaptiv zu lernen. CNNs sind aufgrund ihrer Fähigkeit, lokale Muster und räumliche Beziehungen zu erfassen, besonders effektiv für Bilderkennungsaufgaben. Sie bestehen aus mehreren Schichten, darunter Faltungsschichten, Pooling-Schichten und vollständig verbundene Schichten, die zusammenarbeiten, um Merkmale aus Bildern zu identifizieren und zu interpretieren. CNNs werden häufig in Computer-Vision-Anwendungen wie Gesichtserkennung, Objekterkennung und medizinischer Bildanalyse eingesetzt.

Rekursive neuronale Networks RNNs) sind eine Klasse neuronaler Netze, die für die Verarbeitung sequenzieller Daten wie Zeitreihen oder natürlicher Sprache entwickelt wurden. Sie verfügen über Schleifen in ihrer Architektur, wodurch Informationen über mehrere Schritte hinweg erhalten bleiben, sodass sie sich für Aufgaben eignen, bei denen Kontext und Reihenfolge von entscheidender Bedeutung sind. RNNs werden in Anwendungen wie Spracherkennung, Sprachmodellierung und maschineller Übersetzung eingesetzt.

Generative Adversarial Networks GANs) sind eine Art von Deep-Learning-Modell, das aus zwei neuronalen Netzen besteht: einem Generator und einem Diskriminator. Der Generator erstellt synthetische Daten, während der Diskriminator deren Authentizität anhand realer Daten bewertet. Dieser Prozess wird so lange fortgesetzt, bis der Generator hochrealistische Daten erzeugt, die der Diskriminator nicht mehr von realen Daten unterscheiden kann. GANs werden in verschiedenen Anwendungen eingesetzt, darunter Bildgenerierung, Videosynthese und die Erstellung realistischer Simulationen. Sie haben den Bereich der kreativen KI erheblich vorangebracht und ermöglichen die Produktion hochwertiger synthetischer Inhalte.

Maschinelles Lernen

Maschinelles Lernen ist ein Teilbereich der künstlichen Intelligenz, bei dem Algorithmen trainiert werden, um Muster zu erkennen und Entscheidungen auf der Grundlage von Daten zu treffen. Im Gegensatz zur traditionellen Programmierung, bei der explizite Anweisungen gegeben werden, lernen Modelle des maschinellen Lernens aus Beispielen und verbessern sich mit der Zeit. Das maschinelle Lernen kann in drei Arten unterteilt werden: überwachtes Lernen, unüberwachtes Lernen und verstärkendes Lernen. Es wird in verschiedenen Bereichen eingesetzt, z. B. im Finanzwesen, im Gesundheitswesen, im Marketing und in der Robotik, um Aufgaben zu automatisieren, Ergebnisse vorherzusagen und Erkenntnisse aus großen Datenbeständen zu gewinnen. Die Fähigkeit von Modellen des maschinellen Lernens, sich anzupassen und zu verbessern, macht sie für die Lösung komplexer Probleme und die Förderung von Innovationen unverzichtbar.

Überwachtes Lernen ist eine Art des maschinellen Lernens, bei dem Modelle auf markierten Daten trainiert werden, d. h. jedes Trainingsbeispiel wird mit einer Ausgabebezeichnung gepaart. Das Ziel besteht darin, eine Zuordnung von Eingaben zu Ausgaben zu erlernen, die zur Vorhersage von Kennzeichnungen für neue, ungesehene Daten verwendet werden kann. Zu den gängigen Algorithmen für überwachtes Lernen gehören lineare Regression, Entscheidungsbäume und Support-Vektor-Maschinen. Überwachtes Lernen wird in Anwendungen wie der Bildklassifizierung, der Spracherkennung und der medizinischen Diagnose eingesetzt. Die Effektivität des überwachten Lernens hängt von der Qualität und Quantität der beschrifteten Trainingsdaten sowie von der Eignung des gewählten Algorithmus für die jeweilige Aufgabe ab.

Unüberwachtes Lernen ist eine Art des maschinellen Lernens, bei dem Modelle auf nicht beschrifteten Daten trainiert werden, d. h. der Algorithmus versucht, die zugrunde liegende Struktur der Daten zu erlernen, ohne explizite Anweisungen für die Vorhersage zu erhalten. Zu den gängigen Techniken gehören das Clustering, bei dem Datenpunkte auf der Grundlage ihrer Ähnlichkeit gruppiert werden, und die Dimensionalitätsreduktion, bei der die Daten durch Verringerung der Anzahl der Merkmale vereinfacht werden. Zu den Anwendungen des unüberwachten Lernens gehören Kundensegmentierung, Erkennung von Anomalien und Datenvisualisierung. Durch die Identifizierung von Mustern und Beziehungen in Daten kann unüberwachtes Lernen verborgene Erkenntnisse aufdecken und ein tieferes Verständnis komplexer Datensätze ermöglichen.

Reinforcement Learning ist eine Art des maschinellen Lernens, bei dem ein Agent durch Interaktion mit einer Umgebung lernt, Entscheidungen zu treffen. Der Agent erhält auf der Grundlage seiner Aktionen Belohnungen oder Bestrafungen und versucht, die kumulativen Belohnungen im Laufe der Zeit zu maximieren. Dieser Ansatz eignet sich gut für Aufgaben, bei denen die Ergebnisse zeitlich verzögert eintreten und der Agent ein Gleichgewicht zwischen Exploration (Ausprobieren neuer Aktionen) und Exploitation (Nutzung bekannter Aktionen, die hohe Belohnungen bringen) finden muss. Verstärkungslernen wird in Anwendungen wie Spielen, Robotik und autonomen Fahrzeugen eingesetzt. Durch kontinuierliches Lernen aus Rückmeldungen können Agenten mit Verstärkungslernen Strategien entwickeln, um komplexe Aufgaben effektiv zu erfüllen.

Verarbeitung natürlicher Sprache

Die Verarbeitung natürlicher Sprache (Natural Language Processing, NLP) ist ein Bereich der künstlichen Intelligenz, der sich darauf konzentriert, Maschinen in die Lage zu versetzen, menschliche Sprache zu verstehen, zu interpretieren und zu erzeugen. NLP kombiniert Computerlinguistik mit maschinellem Lernen, um große Mengen von Text- und Sprachdaten zu verarbeiten und zu analysieren. Zu den Anwendungen von NLP gehören Sprachübersetzung, Stimmungsanalyse, Textzusammenfassung und Chatbots. Durch den Einsatz von Techniken wie Tokenisierung, Parsing und semantische Analyse können NLP-Modelle Bedeutungen aus Texten extrahieren, so dass Maschinen mit Menschen auf natürlichere und intuitivere Weise interagieren können.

AI-Anwendungsfälle

Bildanalyse: Fortgeschrittene Modelle des maschinellen Lernens, insbesondere Faltungsneuronale Netze (CNNs), können Bilder von Röntgenaufnahmen, MRTs und CT-Scans mit bemerkenswerter Präzision verarbeiten und interpretieren. Diese Systeme können Muster und Anomalien wie Tumore oder Frakturen erkennen. Dies beschleunigt nicht nur die Diagnose, sondern verringert auch die Wahrscheinlichkeit menschlicher Fehler und stellt sicher, dass die Patienten rechtzeitig und korrekt behandelt werden. Darüber hinaus hilft die KI-gesteuerte Bildanalyse bei der Erkennung von Krankheiten im Frühstadium, was die Chancen auf erfolgreiche Eingriffe und bessere Patientenergebnisse erhöht.

Prädiktive Modellierung im Gesundheitswesen: Bei der prädiktiven Modellierung werden mithilfe von KI riesige Mengen von Patientendaten analysiert, um gesundheitliche Ergebnisse vorherzusagen. Durch die Untersuchung von Mustern in elektronischen Gesundheitsakten, genetischen Informationen und Lebensstildaten kann die KI die Wahrscheinlichkeit von Krankheiten wie Diabetes, Herzerkrankungen und Krebs vorhersagen. Auf diese Weise können Gesundheitsdienstleister Präventivmaßnahmen und personalisierte Behandlungspläne einführen, was letztlich die Patientenversorgung verbessert und die Gesundheitskosten senkt. Darüber hinaus können Prognosemodelle die Aufnahme von Patienten und den Bedarf an Ressourcen vorhersagen und so zu einem effizienten Krankenhausmanagement und einer optimalen Zuweisung medizinischer Ressourcen beitragen.

KI für Diagnostik und Behandlungsempfehlungen: KI-Systeme revolutionieren die Diagnostik und Behandlungsempfehlungen, indem sie umfangreiche medizinische Datenbanken und klinische Forschung nutzen. Algorithmen des maschinellen Lernens können Patientensymptome, Krankengeschichte und Testergebnisse schnell verarbeiten, um genaue Diagnosen zu stellen und optimale Behandlungspläne vorzuschlagen. Diese Systeme können auch auf dem neuesten Stand der medizinischen Forschung bleiben, um sicherzustellen, dass die Empfehlungen auf dem aktuellsten Wissensstand beruhen. Dies verbessert den Entscheidungsfindungsprozess für Gesundheitsdienstleister und führt zu einer effektiveren und individuelleren Patientenversorgung.

Algorithmischer Handel: Der KI-gesteuerte algorithmische Handel nutzt komplexe Algorithmen zur Analyse von Marktdaten und zur Ausführung von Geschäften zum optimalen Zeitpunkt, oft mit Geschwindigkeiten und Volumina, die menschliche Fähigkeiten übersteigen. Diese Systeme können Muster und Trends in historischen Daten erkennen, künftige Kursbewegungen vorhersagen und Handelsentscheidungen in Echtzeit treffen, um Gewinne zu maximieren und Risiken zu minimieren. Durch kontinuierliches Lernen und die Anpassung an neue Daten können KI-Algorithmen ihre Leistung im Laufe der Zeit verbessern und so Marktveränderungen und Konkurrenten immer einen Schritt voraus sein.

Betrugsaufdeckung: KI verbessert die Betrugserkennung im Finanzwesen durch die Analyse von Transaktionsdaten, um ungewöhnliche Muster zu erkennen, die auf betrügerische Aktivitäten hindeuten könnten. Modelle des maschinellen Lernens können verdächtige Transaktionen markieren, z. B. solche, die hohe Beträge umfassen oder kurz hintereinander stattfinden, so dass Finanzinstitute sofort Maßnahmen ergreifen können. Diese Systeme können auch aus vergangenen Vorfällen lernen, um ihre Erkennungsfähigkeiten zu verbessern und so die Zahl der Fehlalarme zu verringern und sicherzustellen, dass legitime Transaktionen nicht behindert werden.

Kreditwürdigkeitsprüfung: KI kann zur Bewertung der Kreditwürdigkeit einer Person eingesetzt werden. Modelle des maschinellen Lernens können finanzielle Verhaltensweisen wie Ausgabengewohnheiten, Einkommensmuster und sogar Aktivitäten in sozialen Medien analysieren, um eine genauere und umfassendere Kreditwürdigkeitsprüfung zu ermöglichen.

Risikomanagement: KI spielt eine entscheidende Rolle im Finanzrisikomanagement, indem sie riesige Datenmengen analysiert, um potenzielle Risiken zu erkennen und ihre Auswirkungen vorherzusagen. Algorithmen des maschinellen Lernens können Marktbedingungen, Wirtschaftsindikatoren und Jahresabschlüsse bewerten, um in Echtzeit Einblicke in potenzielle Risiken zu geben. KI-gesteuerte Risikomanagementsysteme können sich auch an sich ändernde Marktbedingungen anpassen und ihre Modelle kontinuierlich aktualisieren, um genaue und relevante Erkenntnisse zu liefern.

Erkennung von Benutzer- und Geräteanomalien: KI verbessert die Sicherheit durch Überwachung des Nutzer- und Geräteverhaltens, um Anomalien zu erkennen, die auf Sicherheitsbedrohungen hindeuten können. Modelle des maschinellen Lernens analysieren Muster des normalen Verhaltens und identifizieren Abweichungen, wie z. B. ungewöhnliche Anmeldezeiten oder Zugriff von unbekannten Standorten. Diese Systeme können potenzielle Bedrohungen schnell erkennen, so dass Sicherheitsteams Untersuchungen durchführen und reagieren können, bevor ein größerer Schaden entsteht. Durch kontinuierliches Lernen aus neuen Daten kann die KI ihre Erkennungsfähigkeiten verbessern und so den sich entwickelnden Bedrohungen immer einen Schritt voraus sein.

Schutz vor Bedrohungen: KI-gesteuerte Systeme zum Schutz vor Bedrohungen analysieren riesige Datenmengen, um Sicherheitsbedrohungen zu erkennen und zu entschärfen. Diese Systeme nutzen Algorithmen des maschinellen Lernens, um Muster zu erkennen, die auf Malware, Phishing-Angriffe und andere Cyber-Bedrohungen hinweisen. Durch die Automatisierung der Erkennung von und Reaktion auf Bedrohungen verkürzt KI die Zeit, die für die Behebung von Sicherheitsvorfällen benötigt wird, und minimiert so den potenziellen Schaden. Außerdem kann sich KI an neue und aufkommende Bedrohungen anpassen und so den kontinuierlichen Schutz von Unternehmen gewährleisten.

Schutz von Daten: KI verbessert die Richtlinien zum Schutz vor Datenverlust (DLP) durch intelligente Analyse und Überwachung von Daten bei der Übertragung und im Ruhezustand. Fortschrittliche Algorithmen für maschinelles Lernen können versteckte oder verschleierte sensible Informationen in Dokumenten und Bildern identifizieren. Durch das Verstehen des Kontexts von Daten während des Transports kann KI zwischen legitimen Datenübertragungen und potenziellen Sicherheitsbedrohungen, wie der unbefugten Weitergabe vertraulicher Informationen, unterscheiden. Dank dieses kontextbezogenen Bewusstseins kann die KI DLP-Richtlinien präziser anwenden, Fehlalarme verhindern und sicherstellen, dass wichtige Daten geschützt werden, ohne den Geschäftsbetrieb zu behindern. Darüber hinaus kann sich die KI an die sich verändernden Datenschutzanforderungen anpassen, indem sie kontinuierlich aus neuen Datenmustern und Bedrohungen lernt.

Kopiloten: KI-Copiloten verbessern die Sicherheitsabläufe, indem sie Einblicke, Empfehlungen und Automatisierung in Echtzeit bieten. Diese intelligenten Assistenten analysieren umfangreiche Sicherheitsdaten, um potenzielle Bedrohungen, Schwachstellen und Anomalien zu erkennen. Durch die Automatisierung von Routineaufgaben wie der Überwachung des Netzwerkverkehrs und der Aktualisierung von Bedrohungsdaten verringern KI-Copiloten die Arbeitslast, so dass sich das Sicherheitspersonal auf komplexe Probleme konzentrieren kann. Sie bieten detaillierte Bedrohungsanalysen und umsetzbare Empfehlungen und helfen Teams, Prioritäten zu setzen und effektiv zu reagieren. Da KI-Copiloten ständig lernen und sich anpassen, bleiben sie immer auf dem neuesten Stand, was die Widerstandsfähigkeit des Unternehmens und die allgemeine Sicherheitslage verbessert.

Anomalien des Netzwerkverhaltens: Die KI-gesteuerte Erkennung von Anomalien verbessert die Netzwerkleistung und Betriebszeit, indem sie potenzielle Probleme proaktiv identifiziert und behebt. Durch die kontinuierliche Überwachung des Netzwerkverkehrs und der Leistungsmetriken erkennt KI Abweichungen vom normalen Verhalten, die auf Hardwareausfälle, Softwarefehler oder Sicherheitsverletzungen hindeuten können. Diese frühzeitige Erkennung ermöglicht es IT-Teams, Probleme zu lösen, bevor sie eskalieren, und so Ausfallzeiten zu minimieren. KI automatisiert auch die Fehlerbehebung und liefert Echtzeitwarnungen und umsetzbare Erkenntnisse für eine schnellere Problemlösung.

Vorausschauendes Networking: KI-gesteuertes Predictive Networking nutzt Algorithmen des maschinellen Lernens zur Analyse von Netzwerkdaten und zur Vorhersage künftiger Probleme. Durch die Erkennung von Mustern und Trends können diese Systeme Netzwerkausfälle, Überlastungen und andere Probleme vorhersehen, so dass IT-Teams vorbeugende Maßnahmen ergreifen können. Dieser proaktive Ansatz verbessert die Zuverlässigkeit und Leistung des Netzwerks, reduziert Ausfallzeiten und gewährleistet einen reibungslosen Betrieb.

Kopiloten: KI-Copiloten unterstützen IT-Experten bei der Verwaltung der Infrastruktur, indem sie in Echtzeit Einblicke und Empfehlungen geben. Diese Systeme analysieren Netzwerkdaten, identifizieren potenzielle Probleme und schlagen Maßnahmen zu deren Behebung vor. Durch die Ergänzung menschlicher Fähigkeiten ermöglichen KI-Copiloten es IT-Teams, effektiver auf Netzwerkprobleme zu reagieren und das gesamte Infrastrukturmanagement zu verbessern. Außerdem können KI-Copiloten Routineaufgaben automatisieren, so dass sich IT-Experten auf komplexere Probleme konzentrieren können.

Personalisierte Kundenerlebnisse: KI verbessert personalisierte Kundenerlebnisse im Einzelhandel durch die Analyse von Kundendaten, um maßgeschneiderte Empfehlungen und Angebote zu liefern. Modelle des maschinellen Lernens können Kundenpräferenzen, Kaufhistorie und Browsing-Verhalten verfolgen, um personalisierte Produktvorschläge und gezieltes Marketing zu liefern. Dies verbessert nicht nur die Kundenzufriedenheit, sondern steigert auch den Umsatz und die Kundentreue, indem es ein ansprechenderes und relevanteres Einkaufserlebnis bietet.

Optimierung von Beständen und Lieferketten: KI optimiert das Bestands- und Lieferkettenmanagement durch die Vorhersage der Nachfrage und die Automatisierung von Auffüllungsprozessen. Algorithmen für maschinelles Lernen analysieren Verkaufsdaten, saisonale Trends und externe Faktoren, um die Nachfrage genau vorherzusagen. Auf diese Weise wird sichergestellt, dass Einzelhändler optimale Lagerbestände aufrechterhalten und Fehlbestände und überschüssige Bestände reduzieren. Darüber hinaus kann KI die Abläufe in der Lieferkette rationalisieren, indem sie Engpässe identifiziert und die Logistik optimiert, wodurch die Effizienz gesteigert und die Kosten gesenkt werden.

Dynamische Preisgestaltung: KI-gesteuerte dynamische Preismodelle passen die Preise in Echtzeit an, basierend auf Nachfrage, Wettbewerb und anderen Faktoren. Algorithmen für maschinelles Lernen analysieren Markttrends, Kundenverhalten und die Preisgestaltung der Konkurrenz, um optimale Preise festzulegen, die den Umsatz und die Rentabilität maximieren. Auf diese Weise können Einzelhändler schnell auf Marktveränderungen reagieren, wettbewerbsfähige Preise anbieten und gleichzeitig gesunde Gewinnspannen beibehalten.

Betrugsaufdeckung: KI verbessert die Betrugserkennung im Einzelhandel durch die Analyse von Transaktionsdaten, um verdächtige Aktivitäten zu identifizieren. Modelle des maschinellen Lernens können Muster erkennen, die auf betrügerische Transaktionen hindeuten, z. B. ungewöhnliche Kaufbeträge oder -häufigkeiten, und diese für weitere Untersuchungen kennzeichnen. Durch die Automatisierung der Betrugserkennung verringert KI das Risiko von finanziellen Verlusten und schützt sowohl Einzelhändler als auch Kunden vor betrügerischen Aktivitäten.

Verbesserungen des Einkaufserlebnisses im Laden: KI verbessert das Einkaufserlebnis im Geschäft, indem sie personalisierte Unterstützung bietet und die Abläufe im Geschäft optimiert. KI-gesteuerte Chatbots und virtuelle Assistenten können Kunden dabei helfen, Produkte zu finden, Fragen zu beantworten und Empfehlungen zu geben. Darüber hinaus kann KI Verkehrsmuster und Kundenverhalten analysieren, um die Ladengestaltung und den Personaleinsatz zu optimieren und ein reibungsloses und effizientes Einkaufserlebnis zu gewährleisten.

Ethik und Voreingenommenheit

Voreingenommenheit in Systemen der künstlichen Intelligenz (KI) hat erhebliche und weitreichende Auswirkungen, die in erster Linie aus voreingenommenen Trainingsdaten und fehlerhaftem Algorithmusdesign resultieren. Wenn KI-Systeme auf Daten trainiert werden, die nicht repräsentativ für die gesamte Bevölkerung sind, können sie bestehende Ungleichheiten aufrechterhalten und zu ungerechten, diskriminierenden Ergebnissen führen. Bei Einstellungsverfahren kann eine voreingenommene KI zum Beispiel bestimmte demografische Gruppen gegenüber anderen bevorzugen, was zu ungleichen Beschäftigungschancen führt. Im Gesundheitswesen können voreingenommene Algorithmen zu Fehldiagnosen oder ungleichem Zugang zu Behandlungen für bestimmte Bevölkerungsgruppen führen, was die Qualität der Versorgung und die Patientenergebnisse beeinträchtigt. Der Umgang mit Verzerrungen erfordert die Verwendung vielfältiger und repräsentativer Datensätze, die Implementierung von Validierungsprozessen und die kontinuierliche Überwachung und Aktualisierung von Algorithmen, um Verzerrungen zu reduzieren. Durch die Verringerung von Verzerrungen können KI-Systeme gerechte und zuverlässige Ergebnisse liefern, das Vertrauen fördern und die positiven Auswirkungen der KI maximieren.

Das Problem der Transparenz und Erklärbarkeit in der künstlichen Intelligenz (KI) liegt in erster Linie in der Komplexität und Undurchsichtigkeit vieler KI-Modelle, insbesondere fortgeschrittener Modelle wie tiefer neuronaler Netze. Diese Modelle, die oft als "Black Boxes" bezeichnet werden, können riesige Datenmengen verarbeiten und analysieren, um Entscheidungen zu treffen, aber sie tun dies auf eine Weise, die für Menschen nicht leicht zu interpretieren ist. Diese Undurchsichtigkeit führt zu mehreren großen Herausforderungen:

- Komplexität der Modelle: Moderne KI-Modelle, insbesondere solche, die auf Deep Learning basieren, beinhalten komplizierte Berechnungsebenen und Interaktionen, die schwer zu analysieren und zu erklären sind. Um den genauen Weg von den Eingabedaten zur Ausgabeentscheidung zu verstehen, ist tiefes technisches Wissen erforderlich, das für Laien schwer zu erfassen ist.

- Datenmenge: KI-Systeme analysieren oft große Datenmengen mit zahlreichen Variablen, was die Rückverfolgung des Einflusses jeder einzelnen Variable auf die endgültige Entscheidung erschwert. Dies macht es schwierig, genau zu bestimmen, welche Faktoren für den Entscheidungsprozess der KI am wichtigsten waren.

- Proprietäre Technologien: Viele KI-Systeme werden von privaten Unternehmen unter Verwendung proprietärer Technologien und Algorithmen entwickelt. Dieser Mangel an Offenheit und Transparenz in Bezug auf das Innenleben dieser Systeme behindert die Möglichkeit, die Entscheidungsfindung zu hinterfragen und zu verstehen.

- Risiko von Verzerrungen und Fehlern: Ohne Transparenz ist es schwierig, Verzerrungen oder Fehler in KI-Modellen zu erkennen und zu korrigieren. Voreingenommene Trainingsdaten können zu voreingenommenen Ergebnissen führen, und ohne klare Erklärungen bleiben diese Voreingenommenheiten verborgen und führen zu ungerechten und diskriminierenden Praktiken.

- Einhaltung gesetzlicher Vorschriften: Immer mehr Vorschriften verlangen, dass KI-Entscheidungen erklärbar sein müssen, insbesondere in Sektoren wie dem Finanz- und Gesundheitswesen. Die Einhaltung dieser Vorschriften ist eine Herausforderung, wenn komplexe KI-Modelle verwendet werden, denen es an Transparenz mangelt.

Die Bewältigung dieser Herausforderungen erfordert einen vielschichtigen Ansatz, einschließlich der Entwicklung besser interpretierbarer KI-Modelle, der Anwendung von Erklärungsmethoden und einer größeren Offenheit der KI-Entwickler.

Künstliche Intelligenz (KI) bringt erhebliche Herausforderungen in Bezug auf Privatsphäre und Datenschutz mit sich. Diese Herausforderungen müssen unbedingt angegangen werden, um die von KI-Systemen verwendeten personenbezogenen Daten zu schützen und die Einhaltung von Datenschutzvorschriften wie der Allgemeinen Datenschutzverordnung (DSGVO) zu gewährleisten. Dabei gibt es oft mehrere Bereiche, die Anlass zur Sorge geben:

- Groß angelegte Datenerfassung: KI-Systeme benötigen oft große Mengen an Daten, um zu trainieren und effektiv zu arbeiten. Diese Daten enthalten in der Regel personenbezogene Informationen, was Bedenken hinsichtlich der Art und Weise aufwirft, wie diese Daten erfasst, gespeichert und verwendet werden. Eine unbefugte oder übermäßige Datenerfassung kann zu Verletzungen der Privatsphäre führen und das Risiko von Datenschutzverletzungen erhöhen.

- Probleme mit der Anonymisierung von Daten: Während die Anonymisierung von Daten eine gängige Strategie zum Schutz der Privatsphäre des Einzelnen ist, können KI-Systeme anonymisierte Daten manchmal wieder identifizieren, indem sie Muster finden und sie mit bestimmten Personen in Verbindung bringen. Dies untergräbt die Wirksamkeit herkömmlicher Anonymisierungstechniken und birgt erhebliche Risiken für den Datenschutz.

- Intransparenz: KI-Systeme können wie "Black Boxes" funktionieren, so dass der Einzelne nur schwer nachvollziehen kann, wie seine Daten verwendet werden. Dieser Mangel an Transparenz kann zu Misstrauen und Bedenken führen, ob mit personenbezogenen Daten verantwortungsvoll und ethisch korrekt umgegangen wird.

- Einverständnis und Kontrolle: Die Einholung einer sinnvollen Zustimmung zur Datennutzung ist eine Herausforderung, insbesondere wenn die Daten für andere Zwecke als ursprünglich vorgesehen verwendet werden. Die Nutzer haben oft nur begrenzte Kontrolle über ihre einmal erhobenen Daten, was zu potenziellem Missbrauch oder Sekundärnutzung ohne ordnungsgemäße Zustimmung führt.

- Einhaltung von Vorschriften: Vorschriften wie die GDPR erfordern die strikte Einhaltung von Datenschutzgrundsätzen, einschließlich Datenminimierung, Zweckbindung und das Recht des Einzelnen auf Zugang und Löschung seiner Daten. Die Einhaltung dieser Vorschriften durch KI-Systeme kann sich als schwierig erweisen, insbesondere wenn es um große Datensätze aus verschiedenen Quellen geht.

KI-Systeme sind aufgrund der wertvollen Daten, die sie verarbeiten, und der wichtigen Entscheidungen, die sie beeinflussen, attraktive Ziele für Cyberangriffe. Die Gewährleistung der Sicherheit umfasst den Schutz von KI-Modellen vor feindlichen Angriffen, die Eingabedaten manipulieren, um falsche Ergebnisse zu erzeugen, den Schutz von Daten vor Verletzungen und die Sicherung der Infrastruktur, auf der KI arbeitet. Darüber hinaus müssen KI-Systeme robust gegen Versuche sein, Schwachstellen auszunutzen, was eine kontinuierliche Überwachung, regelmäßige Sicherheitsupdates und die Implementierung fortschrittlicher Sicherheitsprotokolle erfordert. Viele bestehende Tools wie Security Service Edge (z. B. CASB, ZTNA) können so konfiguriert werden, dass sie Zero-Trust-/Sicherheitszugriffs- und Bedrohungsschutzkontrollen für KI-Tools bieten.

Die Zusammenarbeit zwischen Mensch und KI ist unerlässlich, um sicherzustellen, dass es robuste Kontrollen gibt, die verhindern, dass KI-Systeme autonom und ohne Aufsicht arbeiten. Durch die Integration menschlicher Aufsicht und Intervention in KI-Entscheidungsprozesse können wir die Kontrolle über KI-Aktionen behalten und sicherstellen, dass sie mit ethischen Standards und gesellschaftlichen Werten übereinstimmen. Eines der Hauptprobleme bei der autonomen KI ist das Risiko unbeabsichtigter Folgen, die sich aus Entscheidungen ergeben, die ohne menschlichen Kontext oder Verständnis getroffen werden. So könnte ein KI-System beispielsweise seine Effizienz in einer Weise optimieren, die ethische Erwägungen außer Acht lässt oder Schaden verursacht. Die menschliche Aufsicht dient als Schutz vor solchen Szenarien und ermöglicht die Überprüfung und Korrektur von KI-Entscheidungen, bevor sie vollständig umgesetzt werden. Darüber hinaus ist die menschliche Beteiligung von entscheidender Bedeutung für die Interpretation komplexer und nuancierter Situationen, die die KI möglicherweise nicht vollständig versteht. Der Mensch kann das kontextbezogene Bewusstsein und die organisationsspezifischen Anweisungen liefern, die der KI fehlen.

Künstliche Intelligenz (KI) birgt zahlreiche potenzielle Probleme und missbräuchliche Anwendungsfälle, die robuste Maßnahmen zur Verhinderung von Missbrauch und zur Risikominderung erforderlich machen. Einige der wichtigsten Bereiche, die Anlass zur Sorge geben, sind:

Deepfakes nutzen KI, um realistische gefälschte Videos und Audiodateien zu erstellen, die Risiken wie die Verbreitung von Desinformationen, die Beeinflussung von Wahlen, Betrug und die Verletzung der Privatsphäre bergen. Diese Manipulationen können den Ruf schädigen, soziale Unruhen auslösen und das Vertrauen in die Medien untergraben. Die Bekämpfung von Deepfakes erfordert Erkennungstechnologien, Regulierungsmaßnahmen und eine Sensibilisierung der Öffentlichkeit, um echte Inhalte von Fälschungen zu unterscheiden und die Integrität von Informationen in digitalen Medien zu gewährleisten.

KI-gesteuerte autonome Waffen bergen ethische und sicherheitspolitische Risiken, die zu unkontrollierter Kriegsführung und Zielfehlern mit zivilen Opfern führen können. Ihre Verbreitung an nichtstaatliche Akteure oder Schurkenstaaten verschärft die globalen Sicherheitsbedrohungen. Um Missbrauch zu verhindern, sind internationale Regelungen, strenge Aufsichtsmechanismen und die Sicherstellung menschlicher Entscheidungen bei militärischen Operationen erforderlich, um Rechenschaftspflicht und Kontrolle zu gewährleisten.

KI verstärkt die Überwachung und birgt die Gefahr der Verletzung der Privatsphäre und der Massenüberwachung durch Regierungen oder Unternehmen, was die bürgerlichen Freiheiten verletzt. Dies kann zu Diskriminierung und voreingenommener Profilerstellung führen. Strenge Vorschriften, Transparenz bei Überwachungspraktiken und ein solider Schutz der Privatsphäre sind unerlässlich, um Missbrauch zu verhindern und eine ethisch vertretbare Anwendung von KI bei der Überwachung zu gewährleisten und die Rechte des Einzelnen zu schützen.

KI verbessert die Cybersicherheit, birgt aber auch Risiken. Sie kann ausgeklügelte Angriffe automatisieren, wodurch sie schwerer zu erkennen sind. Robuste Sicherheitsmaßnahmen, kontinuierliche Überwachung und fortschrittliche Strategien sind entscheidend für den Schutz vor KI-gesteuerten Cyber-Bedrohungen, wobei die Rolle der KI sowohl bei Angriffen als auch bei der Verteidigung Ihrer Infrastruktur und beim Schutz Ihrer sensiblen Daten ausgewogen sein muss.

KI kann Meinungen über soziale Medien manipulieren, Propaganda verbreiten und Märkte beeinflussen. Sie sagt das Verbraucherverhalten voraus und beeinflusst es, was ethische Bedenken hinsichtlich der Manipulation persönlicher Entscheidungen aufwirft. Transparenz, Rechenschaftspflicht und öffentliches Bewusstsein sind von entscheidender Bedeutung, um das Manipulationspotenzial der KI zu mindern und eine ethisch vertretbare Nutzung zur Beeinflussung der öffentlichen Meinung zu gewährleisten.

KI wirkt sich auf das geistige Eigentum und die Kreativbranche aus und kann zu Urheberrechtsverletzungen und Arbeitsplatzverlusten führen. KI-generierte Inhalte können zu Plagiaten und Verletzungen des geistigen Eigentums führen. Die Aktualisierung der Gesetze zum Schutz des geistigen Eigentums, die Gewährleistung einer fairen Namensnennung und die Förderung der Zusammenarbeit zwischen KI und Menschen können diese Herausforderungen angehen und die menschliche Kreativität ergänzen, anstatt sie zu ersetzen.

Bewährte Praktiken

Sammlung: Der Prozess des Sammelns relevanter Daten aus verschiedenen Quellen, um sicherzustellen, dass sie umfassend und repräsentativ für den Problembereich sind. Dieser Schritt ist für den Aufbau eines robusten KI-Modells unerlässlich, da gut kuratierte Datensätze die Grundlage für genaue und zuverlässige KI-Systeme bilden.

Datenbereinigung: Der Prozess der Beseitigung von Ungenauigkeiten, Inkonsistenzen und Redundanzen aus den gesammelten Daten. Die Sicherstellung der Datenqualität ist entscheidend für eine zuverlässige Modellschulung und -leistung, was zu genaueren Erkenntnissen und Vorhersagen führt.

Auswahl des Frameworks: Auswahl des richtigen Software-Frameworks, das die erforderlichen Bibliotheken unterstützt und auf die Projektanforderungen abgestimmt ist. Dieser Schritt beschleunigt die Entwicklung, verbessert die Modellleistung und ist für die effiziente Erstellung von KI-Modellen von zentraler Bedeutung.

Kontrolle: Ein System zur Verfolgung von Änderungen an Modellen, das die Reproduzierbarkeit sicherstellt und die Zusammenarbeit zwischen den Teammitgliedern erleichtert. Es bewahrt die Modellintegrität und ermöglicht bei Bedarf ein Rollback zu früheren Versionen.

Modularer Entwurf: Der Entwurf von KI-Modellen fördert die Wiederverwendbarkeit und Skalierbarkeit, indem das Modell in überschaubare Komponenten zerlegt wird. Dieser Ansatz vereinfacht Aktualisierungen, Wartung und Fehlerbehebung.

Angemessenheit: Bewertung und Auswahl des am besten geeigneten Algorithmus für ein bestimmtes Problem auf der Grundlage von Faktoren wie Komplexität, Genauigkeit und Berechnungseffizienz. Die richtige Auswahl erhöht die Effektivität und Effizienz des Modells.

Abstimmung: Der Prozess der Anpassung von Hyperparametern zur Optimierung der Modellleistung und zur Verbesserung der Genauigkeit und Verallgemeinerbarkeit. Die Feinabstimmung erhöht die Vorhersagekraft des Modells erheblich.

Metriken/Überwachung: Kontinuierliche Bewertung der Modellleistung anhand einschlägiger Metriken zur Gewährleistung von Genauigkeit und Zuverlässigkeit. Regelmäßige Überwachung hilft bei der Erkennung von Leistungsverschlechterungen und ermöglicht rechtzeitiges Eingreifen.

Grundlegende Modelle: Einfache Ausgangsmodelle, die als Referenzpunkt für die Bewertung komplexerer Modelle dienen. Sie helfen bei der Bewertung von Verbesserungen, setzen Leistungsmaßstäbe und bieten einen Vergleichsstandard.

Kreuz-Validierung: Techniken zur Validierung der Modellleistung durch Aufteilung der Daten in Trainings- und Testsätze. Dies gewährleistet die Robustheit des Modells, verhindert eine Überanpassung und verbessert die Generalisierung auf neue Daten.

CI/CD-Pipeline: Ein System zur Automatisierung des Bereitstellungsprozesses, das effiziente und zuverlässige Aktualisierungen des KI-Modells in Produktionsumgebungen gewährleistet. Es reduziert den Zeit- und Arbeitsaufwand für manuelle Bereitstellungen.

Skalierbarkeit: Entwicklung von KI-Lösungen zur Bewältigung erhöhter Lasten und zum Mitwachsen mit der Nachfrage bei gleichbleibender Leistung und Zuverlässigkeit. Skalierbare Lösungen passen sich an veränderte Nutzerbedürfnisse und Datenmengen an.

Überwachung: Die kontinuierliche Beobachtung der eingesetzten Modelle, um Anomalien zu erkennen, die Leistung aufrechtzuerhalten und den Zustand des KI-Systems sicherzustellen. Die proaktive Überwachung ermöglicht eine schnelle Lösung von Problemen und eine gleichbleibende Modellgenauigkeit.