Une approche globale de la protection contre les menaces avancées

Les cyberattaques sont de plus en plus sophistiquées, qu'il s'agisse d'exploits « zero-day » ou de ransomware. Versa (Advanced Threat Protection) relève ces défis grâce à une solution de sécurité complète et adaptative qui intègre des technologies de pointe et une stratégie de défense multicouche, garantissant ainsi une protection dans tous les environnements.

En savoir plus

Sécurité contre les menaces connues et inconnues

Utilisez une approche en plusieurs étapes et des algorithmes d'IA pour identifier, atténuer et s'adapter de manière proactive aux risques de sécurité émergents en temps réel.

Évolutivité supérieure

S'adapte rapidement et efficacement pour gérer des volumes plus importants et une couverture plus large sans limitations.

Meilleure détection des menaces grâce à l'utilisation de l'IA

Utilisez l'IA pour détecter les menaces et y réagir en temps réel, offrant ainsi une protection plus adaptative et plus précise.

Simplicité opérationnelle

La gestion centralisée de la sécurité et l'automatisation réduisent la complexité, améliorent l'efficacité et permettent aux équipes informatiques de se concentrer sur les tâches essentielles.

Le meilleur de la sécurité

Contrairement à certaines solutions qui cantonnent les utilisateurs à des solutions propriétaires, Versa s'appuie sur plusieurs moteurs de détection des virus, des logiciels malveillants et des menaces avancées. Cette approche ouverte sur le plan commercial permet l'intégration avec des moteurs certifiés de renseignements sur les menaces et de détection avancée des menaces (ATP), offrant ainsi une flexibilité et une efficacité accrues au sein de l'architecture de protection contre les menaces. Grâce à une combinaison d'analyses statiques et dynamiques, Versa assure une couverture étendue contre les menaces.

-

Moteur multimédia

Utilise plusieurs moteurs antivirus pour effectuer une analyse complète de divers types de fichiers, tels que les fichiers EXE, OLE, Word, PPTX, PDF et JavaScript

-

Moteur de recherche dans le cloud

Une combinaison de flux tiers et internes permettant une analyse en temps réel dans le cloud et une identification rapide des menaces pour les fichiers malveillants.

-

Moteur d'analyse des métadonnées

Effectue une analyse statique en examinant les attributs des fichiers sans les exécuter, notamment les hachages de fichiers, les signatures numériques, les informations relatives aux outils de compression et divers attributs de métadonnées tels que la structure PE et les attributs Exif.

-

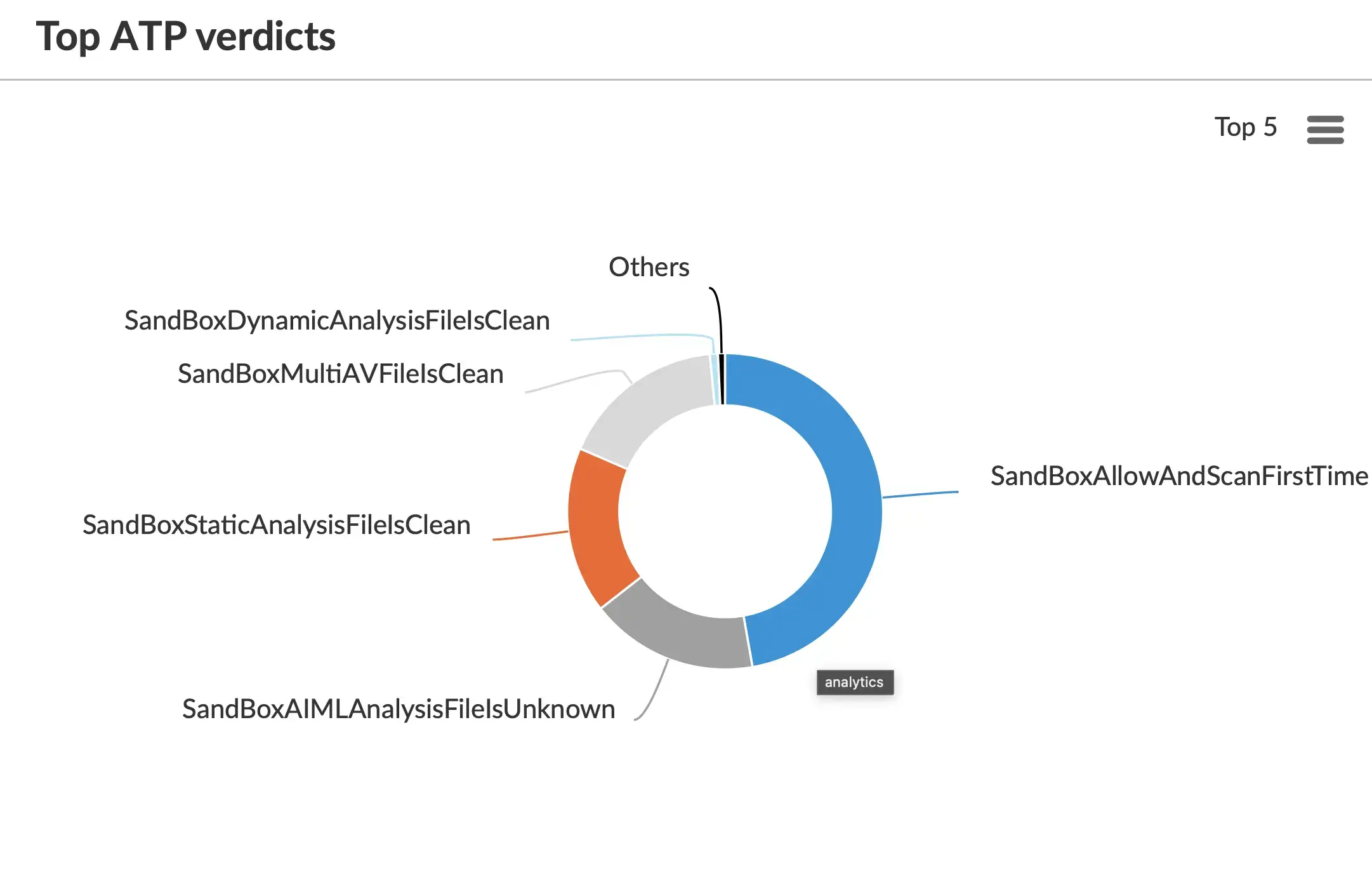

Moteur multi-sablier

Effectue des analyses dynamiques ou l'exécution de fichiers dans un environnement de sandbox à l'aide de plusieurs moteurs de sandbox, afin d'optimiser l'efficacité sur les principaux systèmes d'exploitation, notamment Windows, Android, OS X et Linux.

-

Moteur d'IA/ML

Utilise l'intelligence artificielle et l'apprentissage automatique pour analyser les comportements, classer les fichiers afin d'identifier les logiciels malveillants de type « zero-day » et anticiper les menaces émergentes en vue d'une atténuation proactive.

Évolutivité supérieure

Grâce à son architecture hybride s'appuyant sur un environnement de test natif du cloud, Versa offre une évolutivité bien supérieure à celle de ses concurrents. Versa est capable de traiter des volumes beaucoup plus importants et d'assurer une couverture plus étendue, sans aucune limite. Cette flexibilité garantit une protection robuste pour les équipes de travail hybrides et les environnements d'entreprise dynamiques.

-

Déploiement flexible

S'adapte aux environnements cloud, sur site ou hybrides, permettant une croissance évolutive adaptée aux besoins spécifiques.

-

Allocation élastique des ressources

Ajuste automatiquement les ressources en fonction de la demande, garantissant ainsi des performances optimales.

-

Extension transparente

Permet d'ajouter facilement de la capacité sans perturber les opérations existantes.

-

Des performances constantes

Maintient des niveaux de performance élevés, quelle que soit l'augmentation du nombre d'utilisateurs ou du volume de données.

Détection alimentée par l'IA/ML

La plateforme utilise l'intelligence artificielle (IA) et l'apprentissage automatique (ML) pour analyser de vastes quantités de données, identifier les schémas de menaces, détecter les anomalies et s'adapter en conséquence. Cette fonctionnalité est intégrée à l'ensemble des mécanismes de détection et de protection contre les menaces avancées.

En savoir plus

-

Prévention proactive des menaces

Identification proactive et atténuation des menaces.

-

Analyse comportementale avancée

Réaliser une analyse comportementale avancée permettant d'identifier efficacement les logiciels malveillants de type « zero-day » et de prévoir les menaces émergentes.

-

Détection adaptative des menaces

Analyse en continu de vastes quantités de données afin d'identifier les schémas de menaces, de détecter les anomalies et de s'adapter à l'évolution des défis en matière de sécurité.

-

Analyse en temps réel

Assure une détection et une réponse en temps réel aux menaces, réduisant ainsi au minimum la durée d'exposition aux menaces potentielles.

-

Détection des anomalies

Identifie les écarts par rapport au comportement normal afin de repérer et de traiter rapidement les activités inhabituelles et potentiellement malveillantes.

-

Couverture complète

Assure une détection et une protection complètes contre les menaces sur tous les vecteurs, offrant une protection contre les menaces connues et inconnues.

Protection contre les logiciels malveillants

Détecte et bloque les logiciels malveillants en temps réel, arrêtant les menaces avant qu'elles ne causent des dommages.

Protéger les données sensibles contre les ransomwares

Identifie et arrête les attaques de ransomware avant qu'elles ne chiffrent les données critiques.

Détecter et prévenir les menaces d'initiés

Surveille et bloque les accès non autorisés aux données et les activités inhabituelles afin de prévenir les menaces internes.

Fiches techniques

Fiches de solution

Résumé de la solution

Renforcer la posture de confiance zéro du département de la défense

Lire la suiteRapports d'analyse

Rapport d'analyste

CyberRatings.org 2025 Rapport de test comparatif : Pare-feu réseau dans le nuage

Lire la suiteRapport d'analyste

CyberRatings.org 2024 Résultats des tests en conditions réelles : Versa

Lire la suiteRapport d'analyste

CyberRatings.org 2024 Rapport de test produit pour Enterprise Firewall (NGFW)

Lire la suiteRapport d'analyste

CyberRatings.org 2024 Rapport de test produit pour Cloud Network Firewall

Lire la suiteRapport d'analyste

2024 Gartner® Critical Capabilities for Single-Vendor SASE (Capacités critiques pour un SASE à fournisseur unique)

Lire la suiteLivres blancs

Blogs

Blog

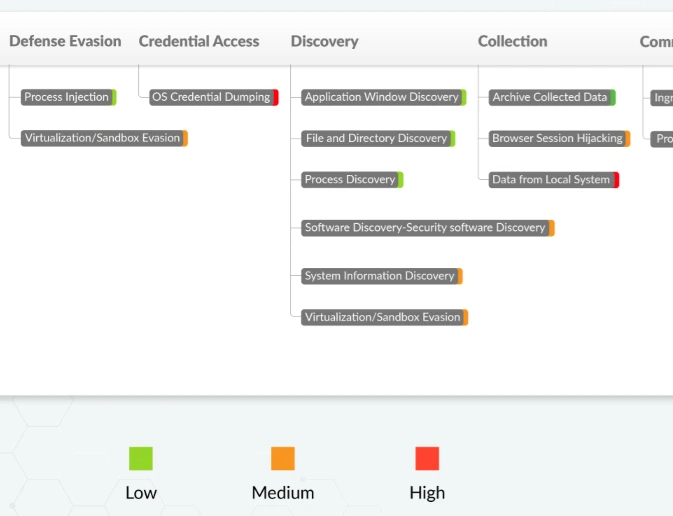

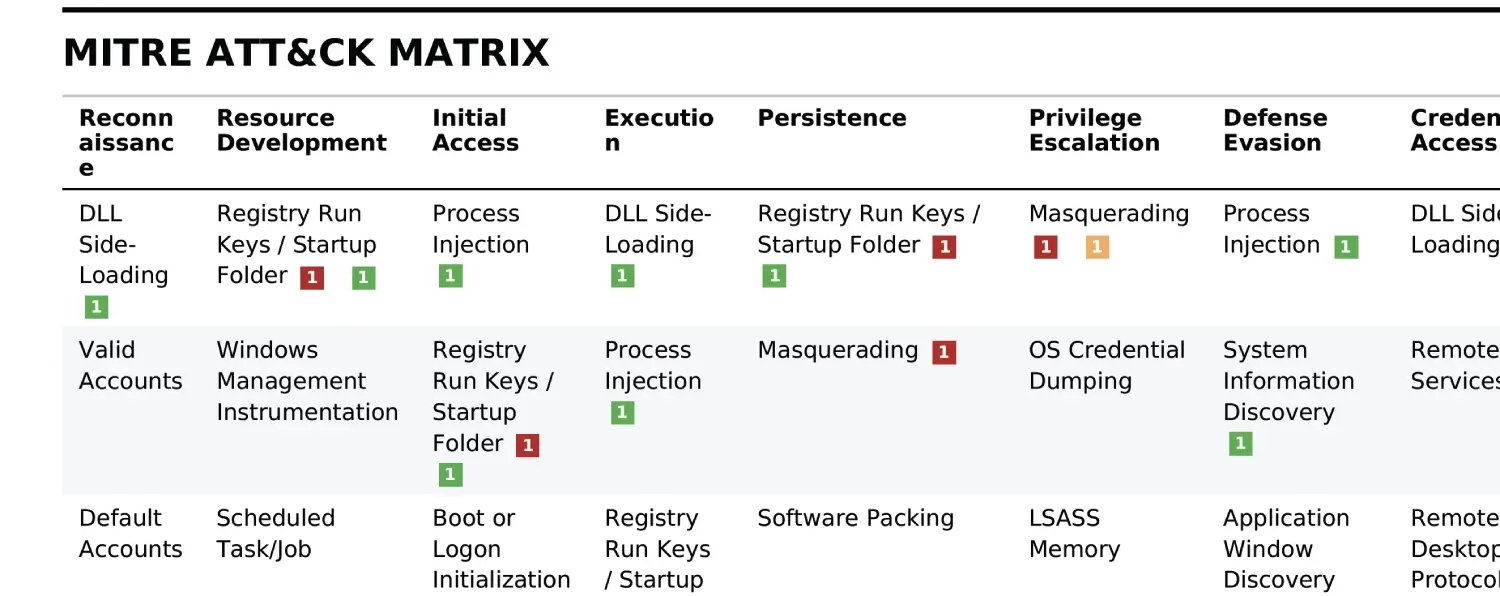

Défense complète contre les menaces : comment Versa le cadre MITRE ATT&CK pour la détection et la réponse aux menaces

Lire la suiteBlog

SASE alimenté par l'IA : Transformer la détection et la réponse aux menaces avec VersaAI

Lire la suiteBlog

Menaces en constante évolution, réponses intelligentes : l'IA et la SSE dans SASE Versa

Lire la suiteBlog

L'enquête de l'ISACA met en évidence les menaces croissantes et le manque d'automatisation

Lire la suiteBlog

La montée du Slopsquatting : Une nouvelle menace pour la chaîne d'approvisionnement en logiciels

Lire la suiteBlog

Versa des résultats exceptionnels aux tests SSE Threat Protection et ZTNA de CyberRatings.org

Lire la suiteWebinaires

Webinaire

Détection de logiciels malveillants (ATP) et prévention de la perte de données (DLP) basées sur l'IA

RegarderWebinaire

Les 10 principaux signes indiquant que vous avez besoin d'un nouveau fournisseur d'ESS

RegarderVidéos

Vidéo

Conférence des utilisateurs de Versatility 2024 : Score de risque pour l'utilisateur et l'appareil

RegarderVidéo

Conférence des utilisateurs de Versatility 2024 : Découverte de l'informatique de l'ombre

RegarderVidéo