Sécurité complète des données

Versa Loss Prevention (DLP) est une solution complète destinée à sécuriser les données sensibles sur le Web, dans le cloud, sur le réseau et au niveau des terminaux. Grâce à des fonctionnalités de découverte et de classification des données basées sur l'IA, Versa offre une visibilité et un contrôle en temps réel, aidant ainsi les entreprises à prévenir les fuites de données et à garantir leur conformité réglementaire. La solution prend en charge toute une gamme de mesures d'application des politiques, notamment le filtrage, le marquage des documents, la caviardage, le chiffrement, la mise en quarantaine et la tokenisation. Grâce à un moteur de politiques unifié, une interface utilisateur intuitive, des modèles de conformité prédéfinis, une prise en charge des audits et des analyses intégrées, Versa simplifie la sécurité des données, ce qui en fait une solution idéale pour les entreprises modernes cherchant à protéger leurs données dans un paysage numérique en constante évolution.

Couverture complète

Protégez vos informations sensibles sur le Web, dans le cloud, sur le réseau et au niveau des terminaux.

Conformité réglementaire

Garantir le respect des réglementations sectorielles telles que HIPAA, PCI-DSS, GDPR, CCPA et NIS2.

Meilleure visibilité des données

Surveillez le trafic crypté et appliquez les politiques de sécurité appropriées grâce à l'inspection approfondie des paquets (DPI) et au décryptage du trafic.

Risque réduit

Réduire le risque de fuite et d'exfiltration de données en s'assurant que les informations sensibles sont identifiées et que des contrôles adaptés aux risques sont déployés.

Détection de données améliorée par l'IA

Versa excelle dans l'identification et la classification des données sensibles dans divers environnements. Cela inclut les informations personnelles identifiables (PII), les données financières, la propriété intellectuelle et d'autres types de données critiques. Versa des techniques avancées telles que l'empreinte digitale des documents, la correspondance exacte des données, ainsi que l'analyse et la classification optimisées par l'IA pour garantir une détection précise.

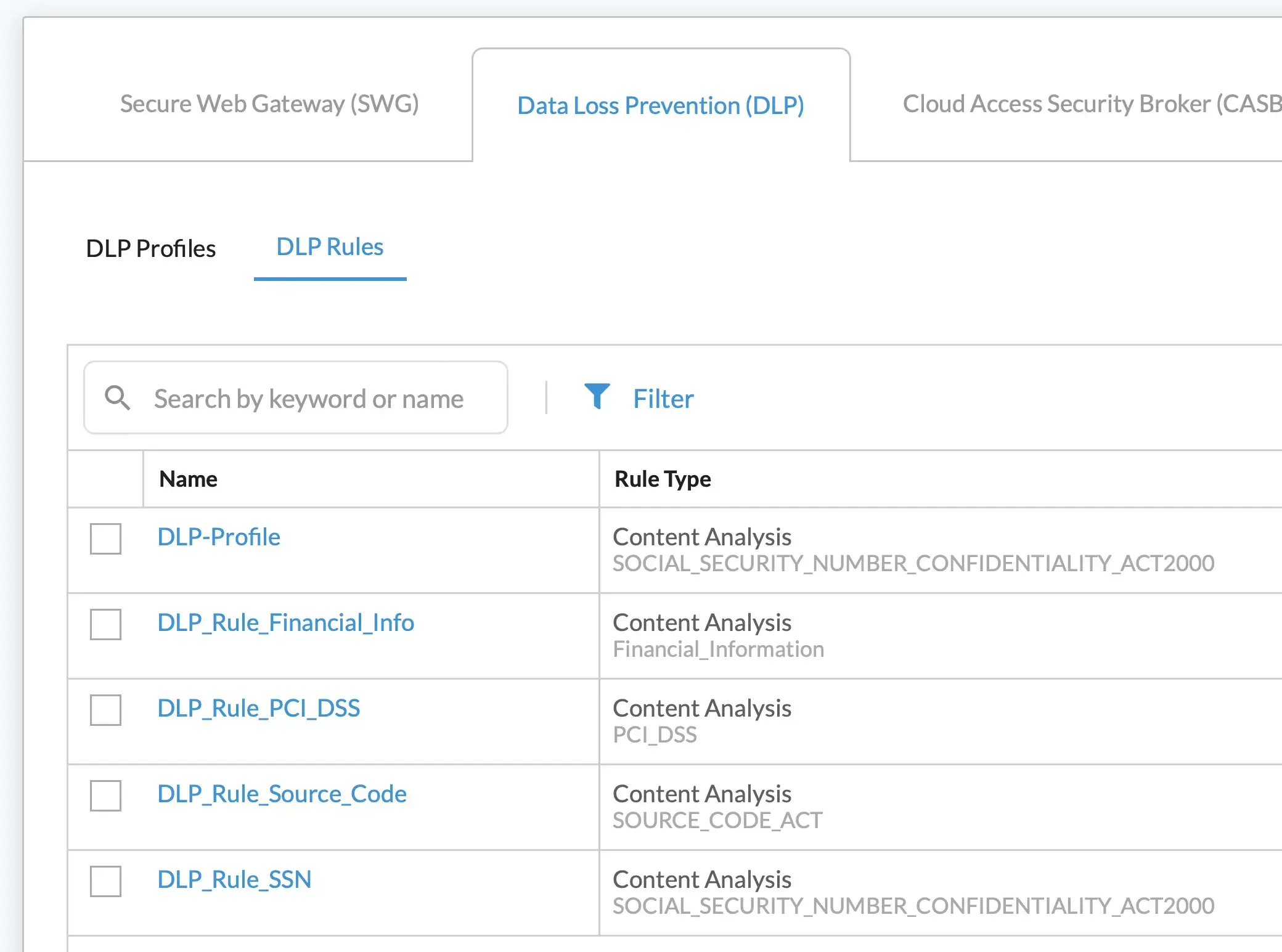

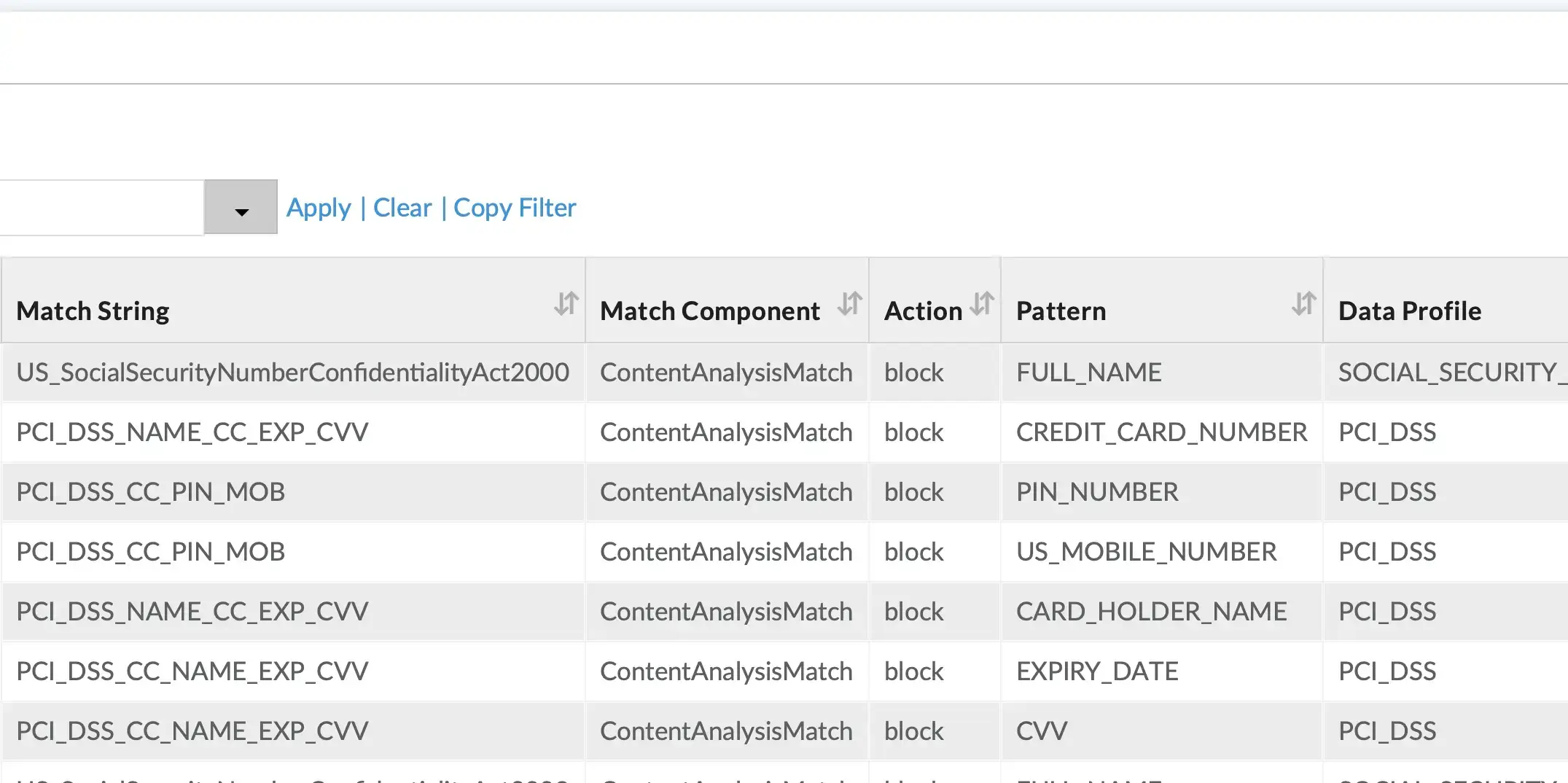

- Analyse du contenu pour identifier les données sensibles à l'aide d'un modèle de correspondance.

- Correspondance exacte des données (EDM) et empreintes digitales des données pour améliorer la précision de la détection et réduire les faux positifs.

- Reconnaissance optique de caractères (OCR) pour convertir les images en texte à des fins d'analyse.

- AI-DLP pour identifier les données sensibles que le filtrage pourrait manquer en utilisant des modèles de transformateurs de pointe.

Un large éventail de règles et de mesures appliquées en temps réel

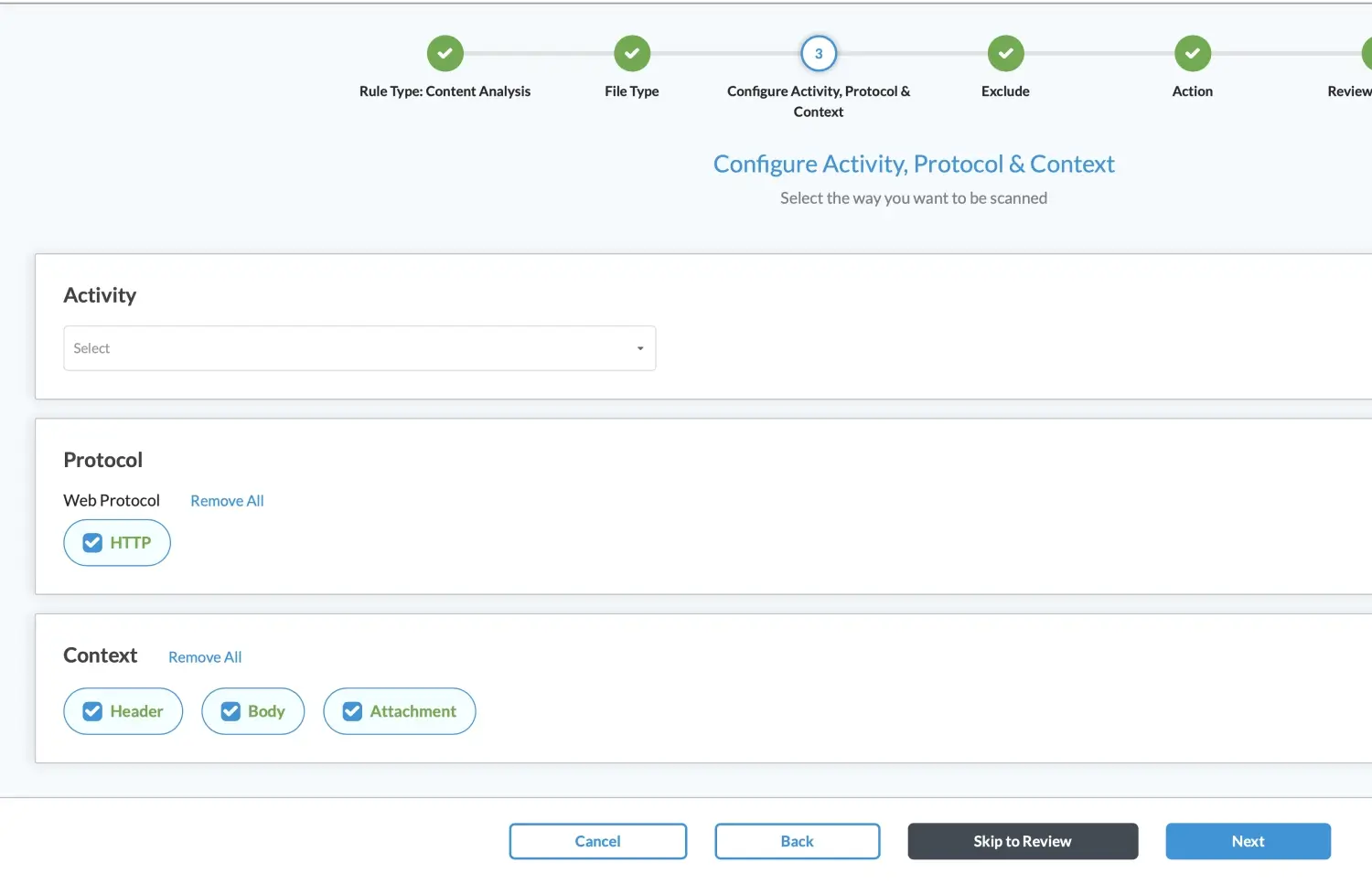

Versa automatise l'application des politiques de protection des données. Il garantit que les données sensibles sont traitées conformément à des règles prédéfinies, empêchant ainsi tout accès non autorisé et toute fuite de données. Cela inclut des actions en temps réel telles que le chiffrement, la masquage et le blocage des transferts de données, conformément aux politiques définies par l'organisation.

- Autoriser et alerter, ou bloquer la transmission de données sensibles

- Chiffrer les données sensibles avant de les transmettre

- Mettre en quarantaine les données sensibles au lieu de les transmettre

- Expurger ou symboliser des données sensibles dans des fichiers texte

- Prévenir les fuites de données par copier/coller, captures d'écran ou transferts USB sur les terminaux.

- Les politiques de sécurité des données tenant compte des risques s'appuient sur l'identification de l'utilisateur, la localisation, la position de l'appareil et d'autres attributs du risque Zero Trust pour aider à hiérarchiser les actions de mise en œuvre.

Soutien aux normes en matière de sécurité des données et de respect de la vie privée

Versa aide les entreprises à se conformer à diverses exigences réglementaires telles que le RGPD, la loi HIPAA, la norme PCI-DSS, la loi CCPA et la directive NIS2. Il propose des profils de conformité prédéfinis et des politiques personnalisables qui correspondent aux normes réglementaires. Cela garantit que les données sensibles sont protégées conformément aux réglementations légales et sectorielles, réduisant ainsi le risque de non-conformité et les sanctions qui en découlent.

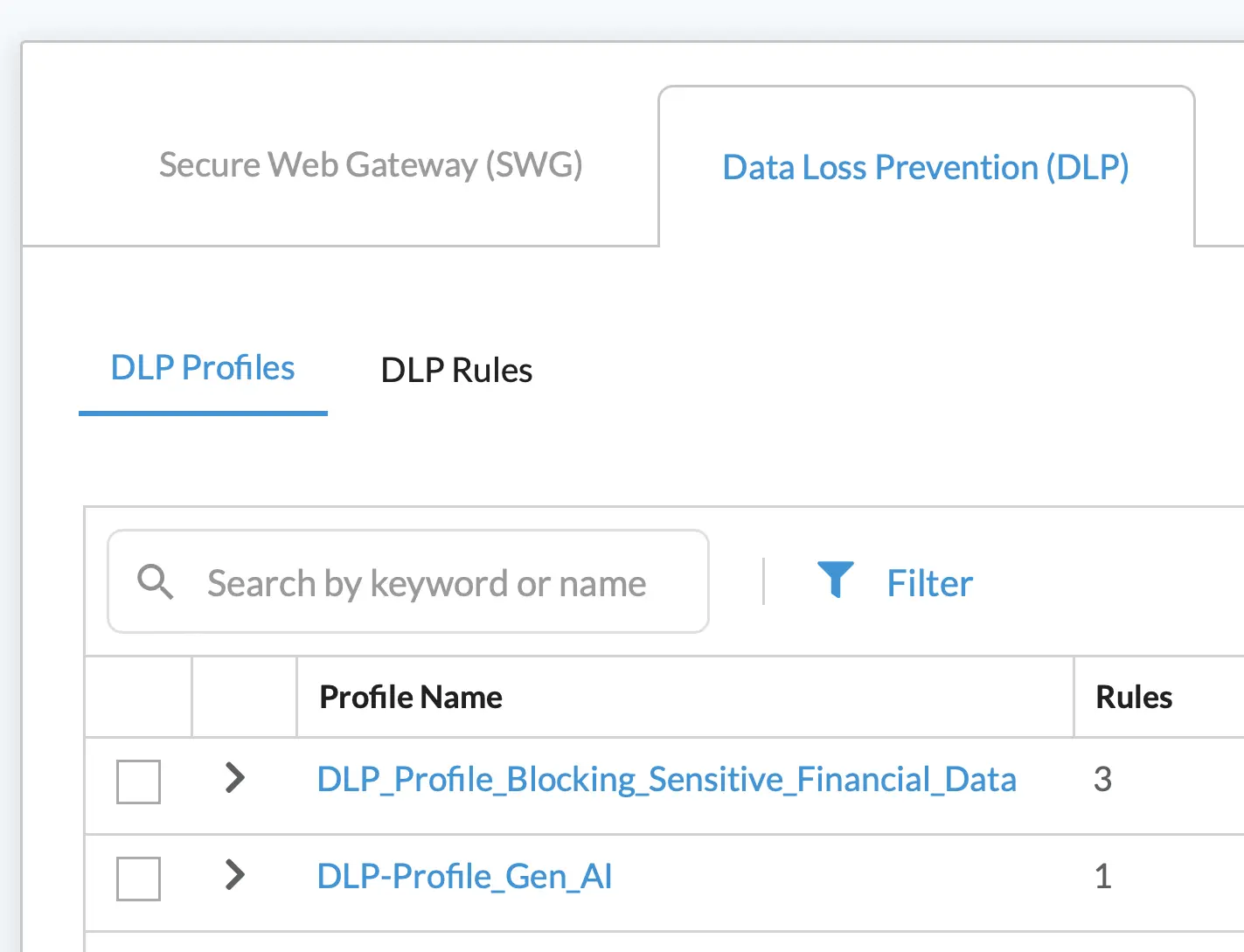

- Profils et modèles de conformité prédéfinis qui correspondent à des normes réglementaires spécifiques

- masquage des données pour garantir que les informations sensibles ne sont accessibles qu'au personnel autorisé

- Des capacités de cryptage robustes pour protéger les données au repos, en transit et en cours d'utilisation

- Rapports détaillés sur l'accès aux données et leur utilisation afin de démontrer la conformité avec les réglementations.

- Pistes d'audit de toutes les actions entreprises par le système DLP, fournissant un enregistrement clair de la manière dont les données sensibles sont traitées et protégées.

Comprendre comment les données sensibles sont consultées, utilisées et transmises

Versa offre une visibilité sur les données sensibles dans divers environnements, notamment le cloud, le réseau et les terminaux. Il propose des fonctionnalités d'inspection approfondie des paquets (DPI) et de déchiffrement du trafic pour surveiller et contrôler le trafic chiffré. Cela permet aux entreprises d'obtenir une visibilité complète sur les flux de données, garantissant ainsi une protection adéquate des données sensibles, même dans des environnements réseau complexes.

- Sécuriser les données sensibles dans les environnements web, cloud, réseau et terminaux

- L'inspection approfondie des paquets permet de détecter et de surveiller les données sensibles en mouvement, en offrant une visibilité sur l'utilisation des applications, les URL consultées et les données transférées.

- L'identification des applications permet d'identifier et d'appliquer des politiques de sécurité des données basées sur des applications spécifiques et le trafic web.

- Le décryptage du trafic SSL/TLS permet d'inspecter et de contrôler le trafic crypté.

Sécuriser les données sensibles du point d'extrémité au réseau et à l'informatique en nuage

Versa assure une couverture complète des données à mesure qu'elles circulent dans les différents environnements de votre entreprise, notamment les e-mails, le Web, les chats, les réseaux sociaux, les solutions SaaS, le stockage en tant que service, les terminaux, les applications cloud et les environnements réseau.

- Filtrer et inspecter le trafic HTTP/HTTPS pour éviter les fuites de données via les canaux web

- Inspecter le trafic en provenance et à destination des terminaux pour protéger les données sensibles

- Protection des données des applications en nuage en ligne et basée sur l'API

- Inspecter et appliquer les politiques de protection des données sur les réseaux internes/de confiance

- Unifier la politique DLP pour toutes les données et tous les canaux

- Appliquer la politique DLP sur les terminaux viaSASE Versa SASE

Un contrôle puissant de l'utilisation de la GenAI et de l'IA fantôme

Le pare-feu Versa protège les données sensibles contre tout téléchargement vers des outils d'IA générative (tels que ChatGPT) tout en limitant les utilisations non autorisées de l'IA générative. Il gère, surveille et rend compte de la manière dont votre organisation utilise l'IA générative, notamment en évaluant le niveau de risque des applications, en contrôlant les accès et en empêchant les transferts de données non autorisés.

- Surveillance et rapports en temps réel sur l'utilisation de la GenAI par outil, par utilisateur et par risque

- Identification en temps réel et application de politiques pour les données sensibles destinées aux outils de GenAI

- Contrôle d'accès précis pour les applications GenAI en fonction de l'identité de l'utilisateur et du risque

Conformité des soins de santé

Assurer la protection des données des patients.

Sécurité des données financières

Protéger les informations financières sensibles.

Prévention des pertes de données dans l'entreprise

Protéger les données de l'entreprise.

Présentation des fonctionnalités

Rapports d'analyse

Rapport d'analyste

CyberRatings.org 2024 Résultats des tests en conditions réelles : Versa

Lire la suiteRapport d'analyste

2024 Gartner® Critical Capabilities for Single-Vendor SASE (Capacités critiques pour un SASE à fournisseur unique)

Lire la suiteLivres blancs

Blogs

Blog

Protection approfondie des données : unification de la protection des données et du modèle Zero Trust grâce SASE une protection optimale des données avec Versa Networks

Lire la suiteBlog

La montée du Slopsquatting : Une nouvelle menace pour la chaîne d'approvisionnement en logiciels

Lire la suiteBlog

SASE alimenté par l'IA : Transformer la détection et la réponse aux menaces avec VersaAI

Lire la suiteBlog

Sécuriser la chaîne d'approvisionnement en logiciels libres : Une approche réseau-centrée

Lire la suiteBlog

La cryptographie post-quantique (PQC) et Versa: assurer la pérennité de la sécurité des entreprises face aux menaces quantiques

Lire la suiteWebinaires

Webinaire

Détection de logiciels malveillants (ATP) et prévention de la perte de données (DLP) basées sur l'IA

RegarderWebinaire

Libérer la sécurité des données : les solutions DLPNetworks Versa pour l'entreprise moderne

RegarderWebinaire