1. Basé sur un logiciel, neutre sur le plan matériel

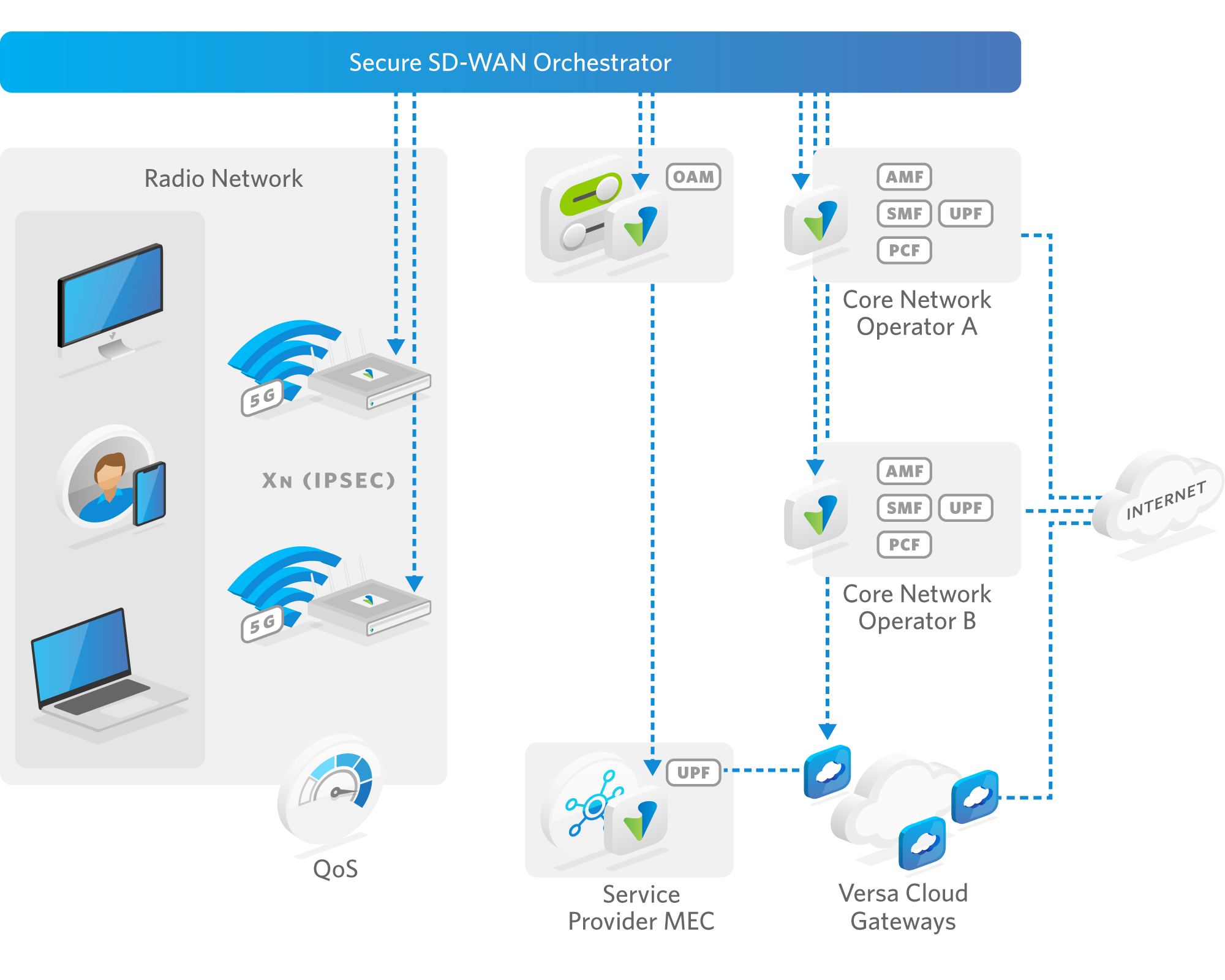

L'architecture 5G nécessite un environnement ouvert et indépendant de toute plateforme, dans lequel les composants individuels des plans de contrôle et de données peuvent être virtualisés de manière flexible et utilisés de façon distribuée dans les segments front-haul, mid-haul et back-haul du réseau 5G. Versa SASE déployé sur n'importe quel serveur cloud ou serveur COTS, et peut être utilisé de manière flexible dans les différents segments du réseau 5G.

2. Pile multiservices unifiée native dans le nuage

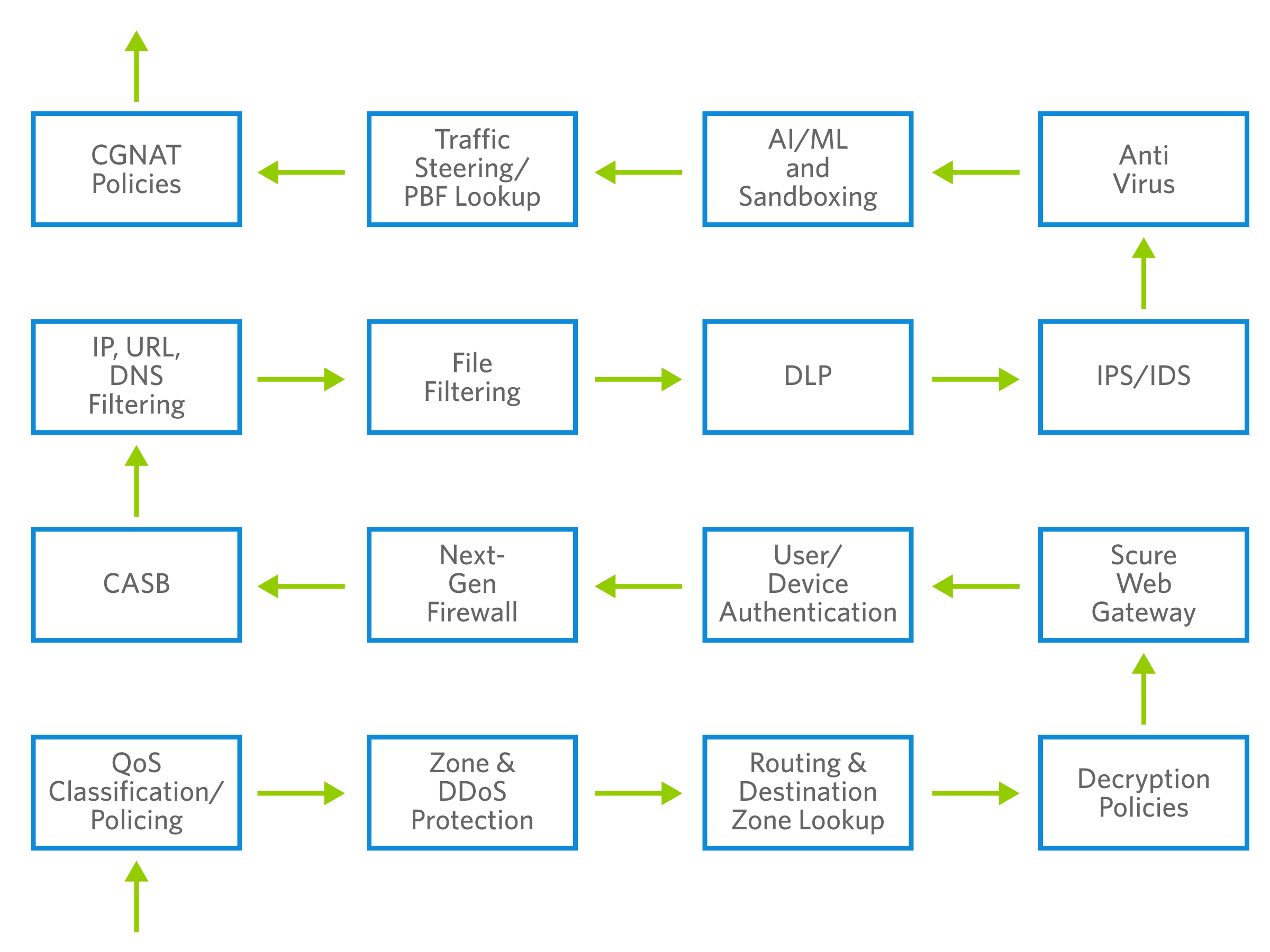

Les réseaux 5G ouverts et programmables nécessitent une sécurité avancée et une intelligence réseau intégrées dès la conception. VOS™ offre une sécurité de bout en bout, un routage de classe opérateur, un SD-WAN et une enchaînement de services sur les infrastructures LAN, WAN, cloud et mobiles. VOS™ est sensible aux applications, indépendant du mode de transport, natif du cloud et multi-locataires. SASE de VOS™ prend en charge une multitude de services de sécurité sur une seule instance de machine virtuelle, notamment ZTNA, NGFW, UTM, DLP, SWG, IPS, le filtrage d'URL, le proxy SSL, le VPN, le sandboxing des logiciels malveillants et la sécurité DNS. Tous les services sont programmables via un tableau de bord unique à l'aide de Versa .

3. Architecture à passage unique pour de meilleures performances

La 5G promet des accords de niveau de service (SLA) très exigeants qui requièrent des capacités réseau et de sécurité, telles que l'analyse avec chiffrement/déchiffrement en ligne, à l'échelle du cloud. Des appliances dédiées à chaque fonction ne peuvent pas s'adapter à ce niveau. L'architecture SD-WAN à passage unique Versale peut, en garantissant que la majorité des services sont exécutés au sein de la même pile de services cloud, au même endroit et au même moment.

Architecture Versa Pass

4. Multi-tenance agnostique

L'infrastructure 5G permet aux opérateurs de réseaux mobiles virtuels (MVNO) d'utiliser une infrastructure 5G partagée. Le « slicing » 5G offre également plusieurs canaux virtuels sur une infrastructure partagée afin de fournir différents niveaux de service (SLA). Ces fonctionnalités nécessitent une architecture multi-locataires pour tous les composants. Versa assure une séparation complète, par locataire, du trafic des plans de contrôle, de données et de gestion. Chaque locataire peut utiliser une structure RBAC à plusieurs niveaux pour gérer le réseau avec une sécurité entièrement segmentée.

5. Mise à l'échelle automatique dynamique

L'une des promesses de la 5G est de permettre la mise en place d'un écosystème IoT regroupant un très grand nombre d'appareils. Cela nécessite une infrastructure évolutive, capable de s'adapter aux besoins des utilisateurs, des appareils ou des applications. Versa offre une évolutivité automatique et une intelligence réseau permettant de répondre aux besoins de capacité en temps réel.

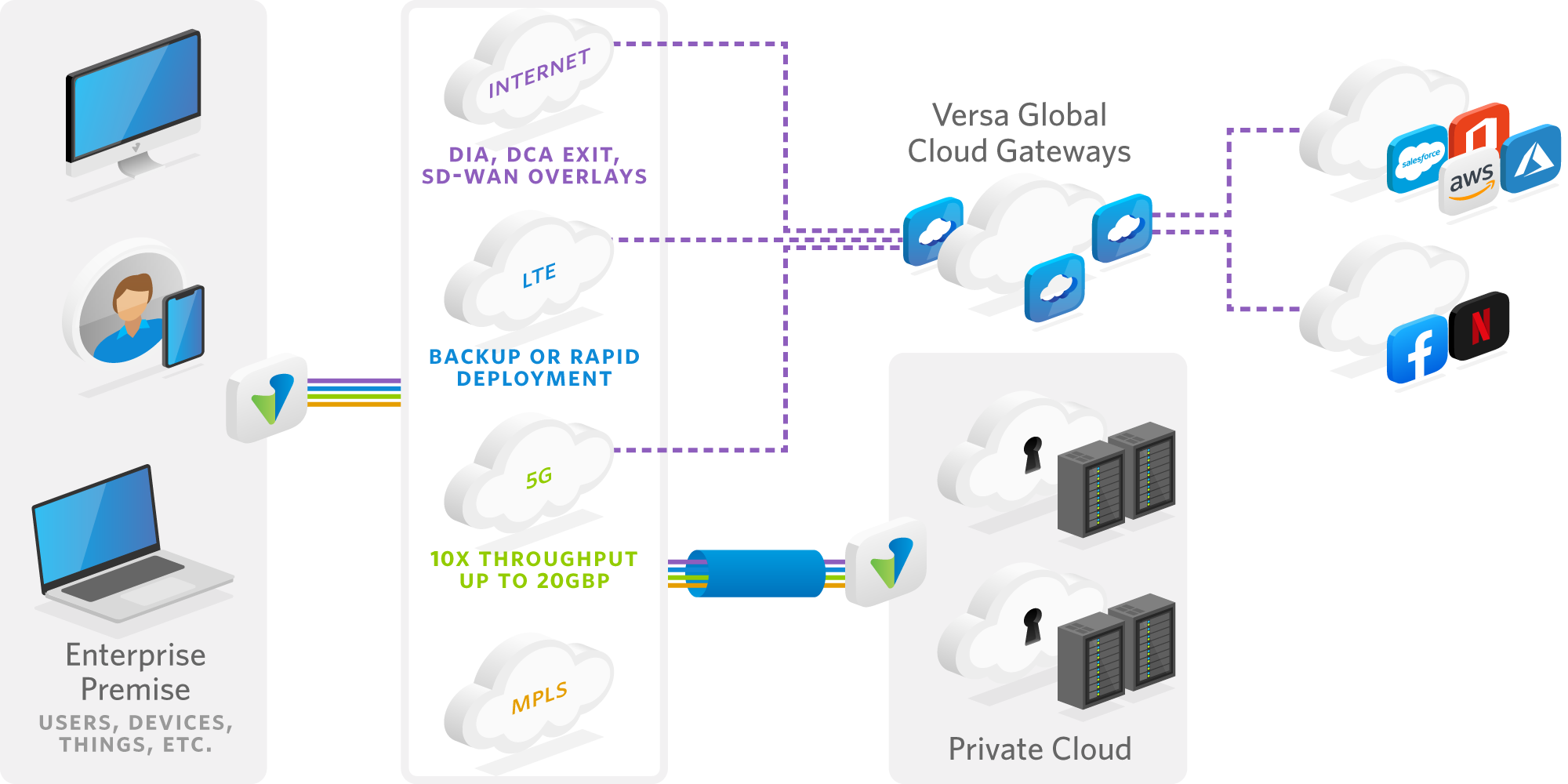

6. Des points de présence répartis dans le monde entier

L'une des exigences clés de l'architecture 5G consiste à dissocier ses composants du plan de contrôle (tels que l'AMF, le SMF et le PCF) et du plan de données (UPF) afin qu'ils puissent être virtualisés, distribués et utilisés séparément en fonction des contraintes des accords de niveau de service (SLA) ou des exigences en matière de découpage du réseau. Cela permet de traiter le trafic des utilisateurs à la périphérie du réseau mobile afin d'optimiser les performances, mais nécessite également que la sécurité soit assurée à la périphérie.SASE Versa SASE peut être déployée sur site ou dans le cloud, agissant ainsi comme un catalyseur essentiel pour l'informatique en périphérie 5G.

7. Instanciation de l'informatique en nuage sans intervention

L'architecture 5G nécessite des centaines de nœuds MEC, des milliers de routeurs de stations de base et plusieurs centaines de milliers (voire des millions) d'appareils connectés. Quel que soit le cas d'utilisation, la nécessité de mettre en place rapidement et de manière transparente les différents composants impliqués n'a jamais été aussi grande. Grâce à Versa , les entreprises et les FAI peuvent gérer l'ensemble du cycle de vie, de la création à la résiliation, via un tableau de bord unique, en quelques clics seulement. Cette méthodologie réduit considérablement l'intervention opérationnelle et offre l'agilité nécessaire au déploiement des services 5G.