Pourquoi l'isolation du navigateur à distance est cruciale

Les menaces Web sont de plus en plus sophistiquées : elles recourent à des attaques basées sur l'IA et à des logiciels malveillants polymorphes pour contourner les défenses basées sur les signatures. Les contrôles en ligne traditionnels inspectent le trafic, mais laissent tout de même les contenus Web actifs atteindre les utilisateurs et les terminaux.

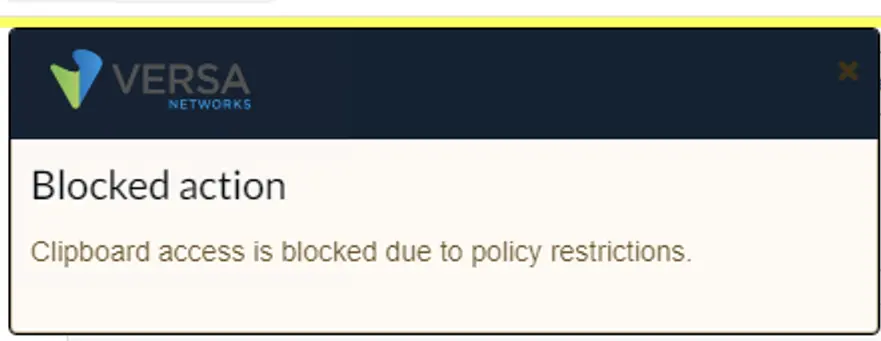

Versa Browser Isolation (RBI) étend le modèle Zero Trust au navigateur. Intégrée en natif à Versa SASE, elle protège contre les menaces Web de type « zero-day » et empêche tout contenu malveillant d'atteindre votre organisation.