Comment gérer le SD-WAN de nouvelle génération à l'aide de politiques et de la connaissance des applications ?

Comme pour la plupart des choses, plus le SD-WAN est avancé, plus il sera efficace pour atteindre les objectifs de l'entreprise, assurer la flexibilité du déploiement et garantir la pérennité des opérations informatiques.

Politique des réseaux

Un SD-WAN de nouvelle génération sera capable de comprendre les exigences des accords de niveau de service (SLA) propres à chaque application et de les traduire en règles que le réseau devra respecter. Cela permet une surveillance proactive du réseau et des applications afin de garantir une acheminement optimal du trafic et une expérience utilisateur de qualité, que ce soit sur site, dans un cloud privé ou public, ou via un service SaaS.

Sensibilisation aux applications

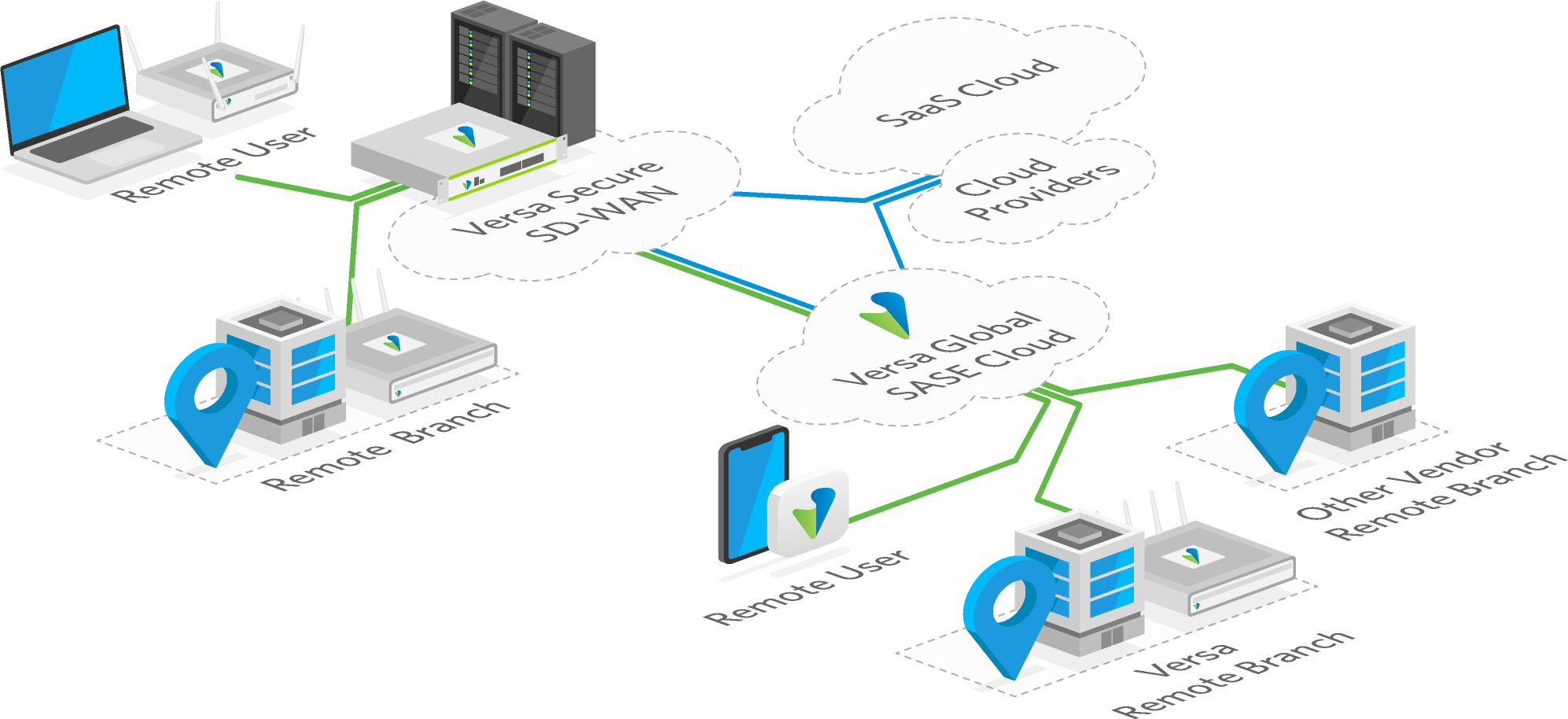

Un cadre automatisé basé sur des politiques est déployé via un système de contrôle et de gestion unifié, à partir d’une interface unique et conviviale. La visibilité est améliorée, offrant au service informatique une vue d’ensemble des applications, des appareils, des utilisateurs et du réseau, afin de garantir que toutes les fonctions respectent les objectifs stratégiques de l’entreprise. Cela simplifie la capacité du service informatique à définir, contrôler et modifier les exigences métier dans l'ensemble de ses succursales, centres de données et environnements cloud/SaaS.

La gestion centralisée, grâce à des workflows simples basés sur des modèles, élimine les configurations monotones et sources d'erreurs. Les workflows SD-WAN basés sur le cloud facilitent la propagation de nouvelles succursales sans intervention manuelle, avec un déploiement SD-WAN cohérent et sans erreur.