Comment fonctionne ZTNA ?

ZTNA est une approche client-application et non réseau-centrique pour authentifier la sécurité sur la base :

-

l'identité et le contexte de l'utilisateur, et

-

l'appareil et l'application (ou tout autre bien) auxquels on accède

Le courtier en sécurité de ZTNA vérifie chaque tentative d'accès, quel que soit l'endroit. Il applique la politique de l'entreprise et accorde un accès granulaire, avec le moins de privilèges possible, à un bien (une application, une URL, des données ou une autre destination). Une architecture ZTNA :

- Considère que le réseau n'assure que le transport et ne fait aucune différence architecturale entre les utilisateurs, les appareils ou les applications/actifs sur site et hors site.

- Applique des politiques d'entreprise cohérentes à toutes les tentatives d'accès aux biens, quelle que soit l'entité (utilisateur, appareil et application/bien) qui demande l'accès, ou l'emplacement de l'entité ou du bien demandé.

- Fournit une sécurité complète pour tous les utilisateurs de WFA, sur n'importe quel appareil, pour n'importe quelle application sur site ou dans le nuage.

- segmente le réseau de bout en bout pour garantir aux utilisateurs légitimes un accès granulaire aux seules applications autorisées dans le cadre de leurs autorisations d'accès.

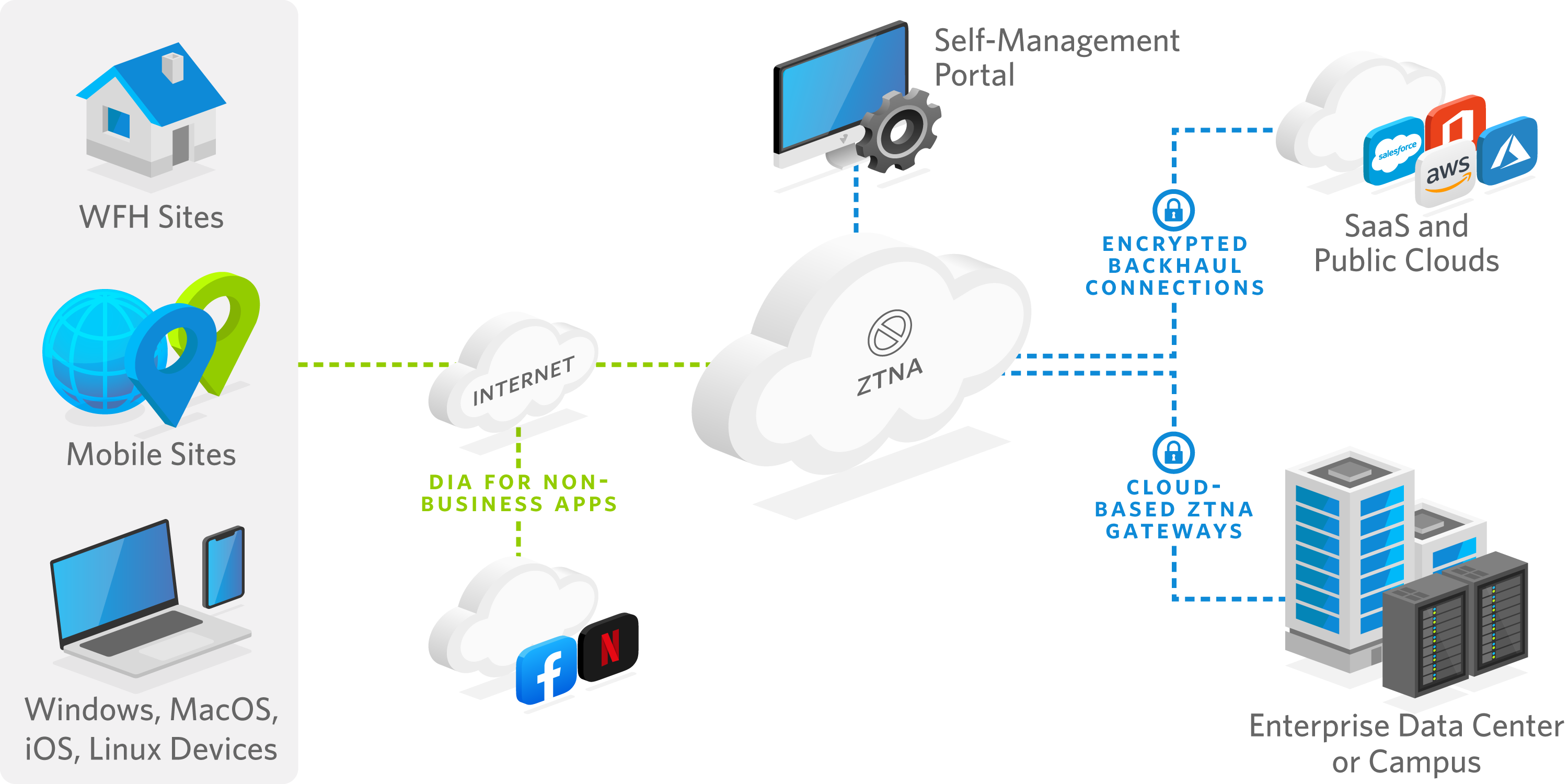

L'architecture ZTNA comprend plusieurs éléments :

- Courtier/proxy SDP: Il établit des connexions sortantes uniquement afin de garantir que le réseau et les applications sont invisibles pour les utilisateurs non autorisés ; le courtier peut être un appareil ou un service en nuage.

- Passerelle cloud: Les passerelles déployées dans le nuage et distribuées à l'échelle mondiale se connectent en toute sécurité au réseau de l'entreprise et aux destinations cloud/SaaS.

- Client: Logiciel client SASE pour les appareils des utilisateurs finaux. Un déploiement sans client est également disponible.

- Services d'authentification: Interagit avec le service de gestion et d'authentification des utilisateurs et des appareils de l'entreprise.

- Portail d'autogestion: Il offre une visibilité et un contrôle administratifs des utilisateurs et des applications.

- Transport: Connexions internet ou intranet câblées, sans fil ou cellulaires.