Cas d'utilisation

Les employés ou les systèmes ont besoin d'un accès à distance sécurisé aux appareils et aux données IoT à partir de différents endroits, y compris depuis leur domicile ou en déplacement.

Versa

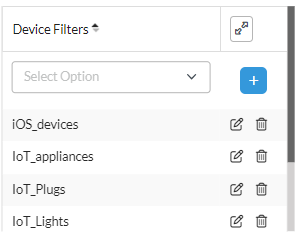

Contrôle d'accès sécurisé et sensible à l'identité, garantissant que seuls les utilisateurs et les appareils autorisés peuvent accéder aux systèmes critiques, quel que soit leur emplacement. Ce contrôle est souvent géré par l'accès au réseau de confiance zéro (ZTNA), qui impose une vérification stricte de l'identité. L'accès des invités à des points d'accès Wi-Fi spécifiques peut être séparé du réseau informatique de l'entreprise.