Détecter les menaces émergentes grâce à l'analyse comportementale pilotée par l'IA

Versa and Entity Behavior Analytics (UEBA) exploite l'analyse basée sur l'IA et la recherche en matière de sécurité pour détecter et vous alerter des activités anormales pouvant signaler des menaces internes, des comptes compromis ou des menaces persistantes avancées (APT). En identifiant les comportements inhabituels en temps réel, Versa devient un élément essentiel de votre stratégie de sécurité multicouche, vous aidant à garder une longueur d'avance sur les menaces potentielles.

En savoir plus

Avantages

Découvrir les relations

Découvrez les schémas d'attaque communs et les relations entre les différents acteurs et entités de votre réseau.

Détecter des menaces jusqu'alors inconnues

Identifier les méthodes d'attaque nouvelles et émergentes en analysant les modèles de comportement dans la télémétrie de sécurité et de réseau.

Détecter les menaces plus rapidement

Identifier les anomalies en temps réel, afin de garantir des alertes rapides et une réaction rapide aux incidents de sécurité potentiels.

Réduire les faux positifs

L'analyse pilotée par l'IA réduit le nombre de faux positifs, ce qui permet à votre équipe de sécurité de se concentrer sur les menaces réelles.

Contrôle continu

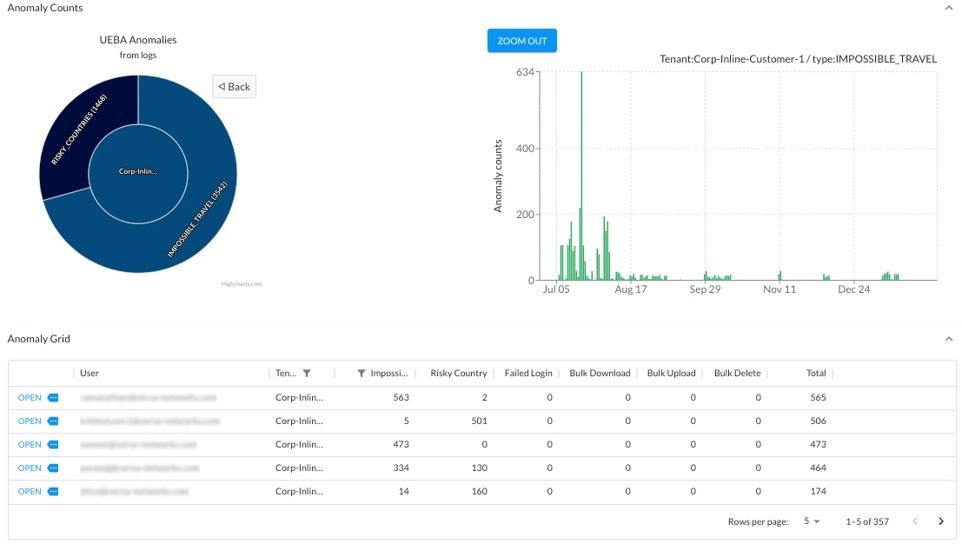

Versa surveille en permanence le trafic réseau, le comportement des utilisateurs et les journaux système afin d'établir un profil de référence du comportement normal et de détecter toute activité inhabituelle susceptible d'indiquer des failles de sécurité potentielles. Cela inclut les anomalies de performances des applications ou les écarts de latence entre les différents sites. Les entités analysées comprennent les utilisateurs, les ordinateurs portables, les téléphones, les appareils IoT, etc.

Détection des comportements anormaux

Parmi les comportements anormaux couramment détectés par Versa , on peut citer les destinations inhabituelles, les déplacements impossibles, les suppressions en masse, les téléchargements en masse et les accès suspects à partir de différents appareils. De plus, Versa identifie les comportements qui s'écartent considérablement de la référence des activités normales établie par le service, afin de faciliter la détection de nouveaux modèles et techniques d'attaque.

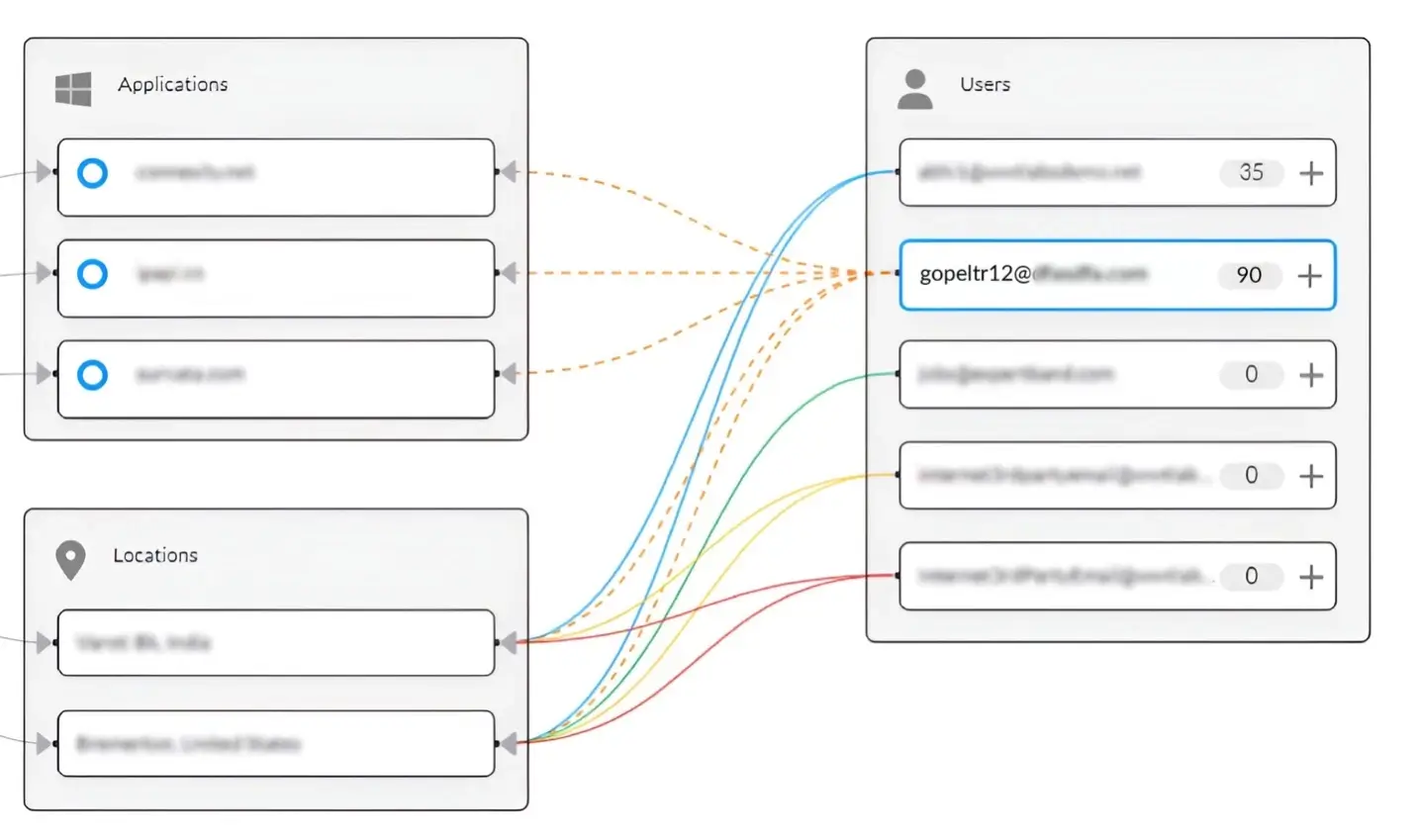

Visualiser les relations entre les incidents de sécurité

Versa utilise des graphes sociaux pour détecter les anomalies, déterminer l'étendue de l'incident et identifier rapidement la cause première d'un incident de sécurité. Les équipes de sécurité peuvent facilement visualiser les risques et accélérer l'analyse forensique afin d'examiner en détail les relations entre les utilisateurs, les appareils et les applications/ressources.

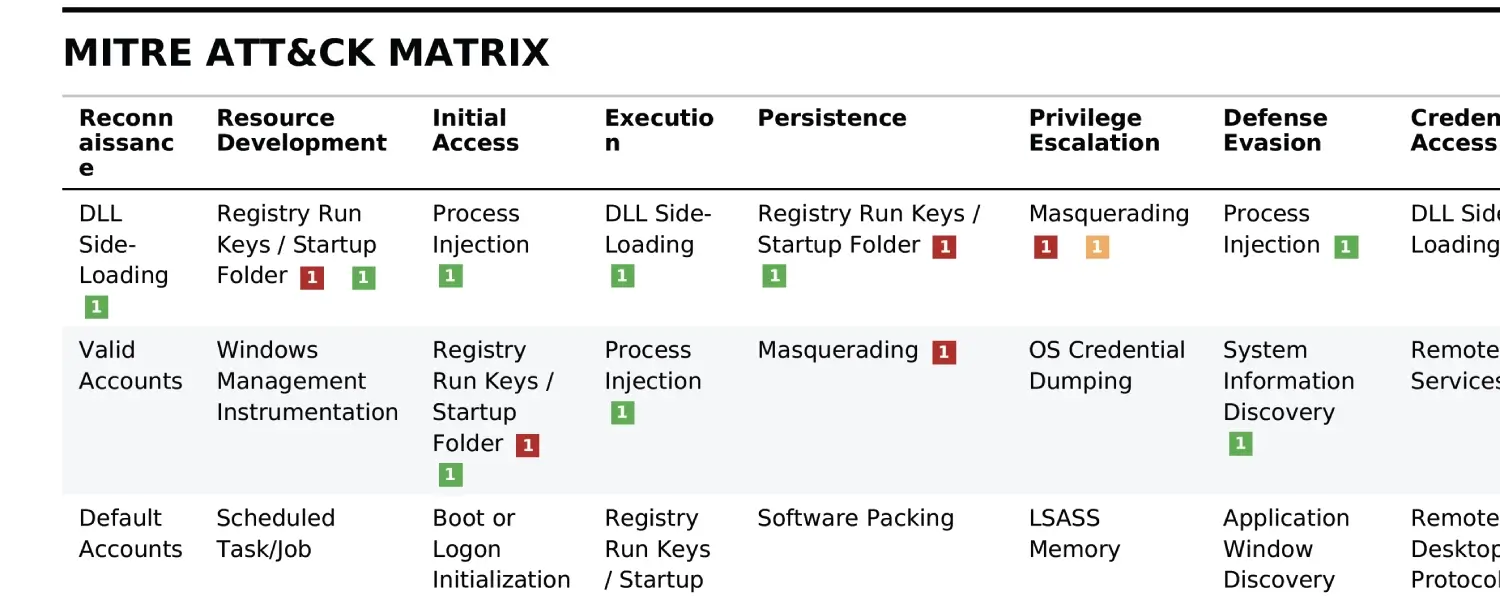

Intégration de MITRE ATT&CK

Afin d'améliorer la précision de la détection des menaces et d'accélérer la réponse aux incidents, Versa fournit des informations détaillées sur les comportements des attaquants grâce à une bibliothèque élargie de scénarios d'attaque alignés sur les TTP du modèle MITRE ATT&CK.

Détection des menaces internes

Identifie les employés susceptibles de présenter un risque pour la sécurité en raison d'un accès non autorisé ou d'une exfiltration de données.

Détection des comptes compromis

Détecte les signes de compromission d'un compte, tels que des schémas de connexion ou des accès aux données inhabituels.

Prévention de l'exfiltration des données

Traiter de manière proactive les mauvaises expériences des utilisateurs avant qu'ils ne se plaignent.

Conformité réglementaire

Aide les organisations à répondre à diverses exigences réglementaires en fournissant des journaux et des rapports d'activité détaillés.

Fiches techniques

Fiches de solution

Rapports d'analyse

Rapport d'analyste

CyberRatings.org 2024 Résultats des tests en conditions réelles : Versa

Lire la suiteRapport d'analyste

2024 Gartner® Critical Capabilities for Single-Vendor SASE (Capacités critiques pour un SASE à fournisseur unique)

Lire la suiteLivres blancs

Blogs

Blog

Construire un contexte avec les graphes de relations de l'UEBA, en utilisant GraphML

Lire la suiteBlog

Défense complète contre les menaces : comment Versa le cadre MITRE ATT&CK pour la détection et la réponse aux menaces

Lire la suiteBlog

SASE alimenté par l'IA : Transformer la détection et la réponse aux menaces avec VersaAI

Lire la suiteBlog

Comment sécuriser les applications privées à l'aide d'une approche ZTNA axée sur la visibilité

Lire la suiteBlog