Quelles sont les principales composantes de SASE ?

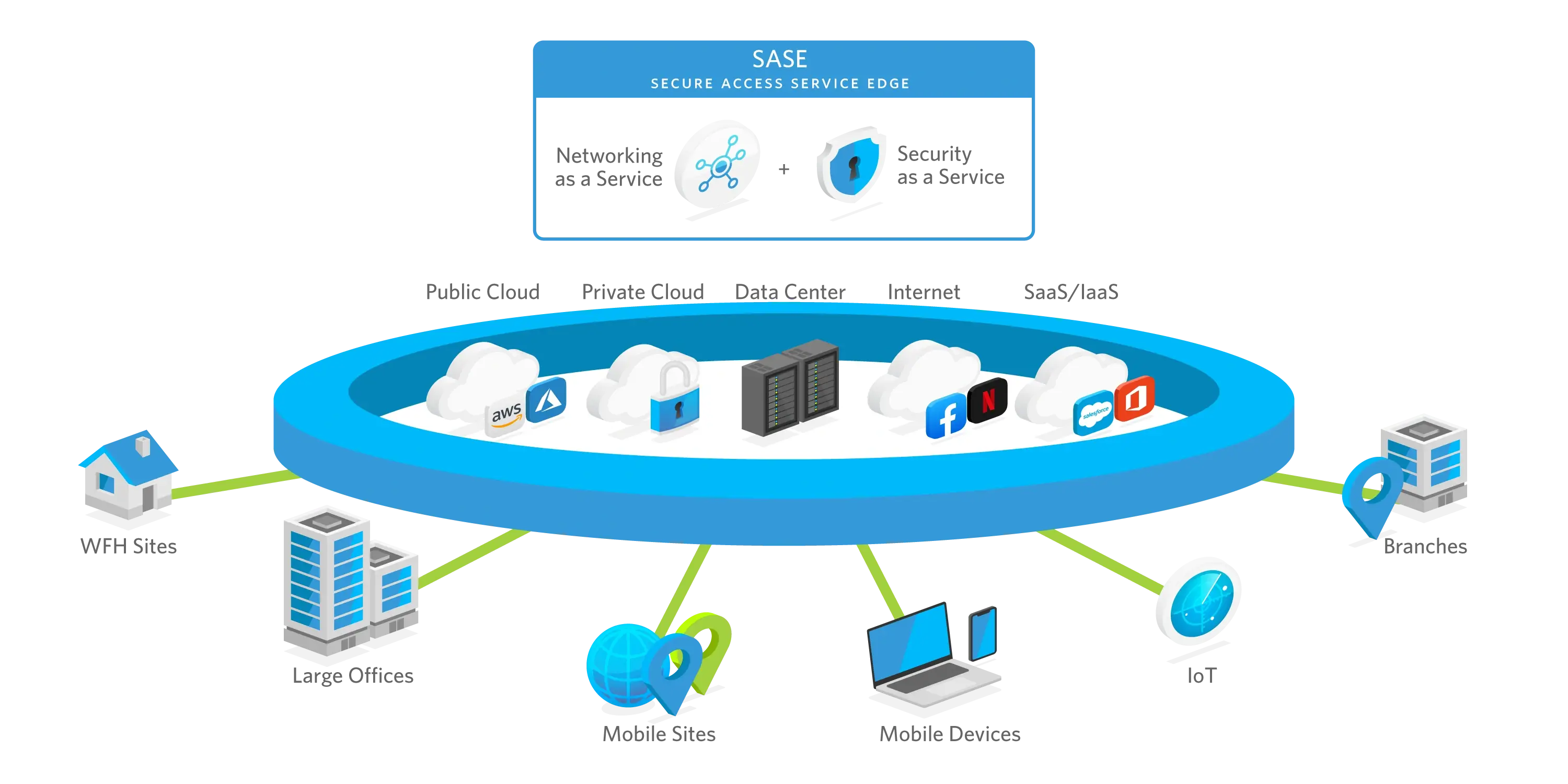

SASE combine le réseau SD-WAN et les capacités de sécurité intégrées d'une manière " cloud-native " qui fait passer la sécurité d'une approche centrée sur le flux de trafic à une approche centrée sur l'identité.

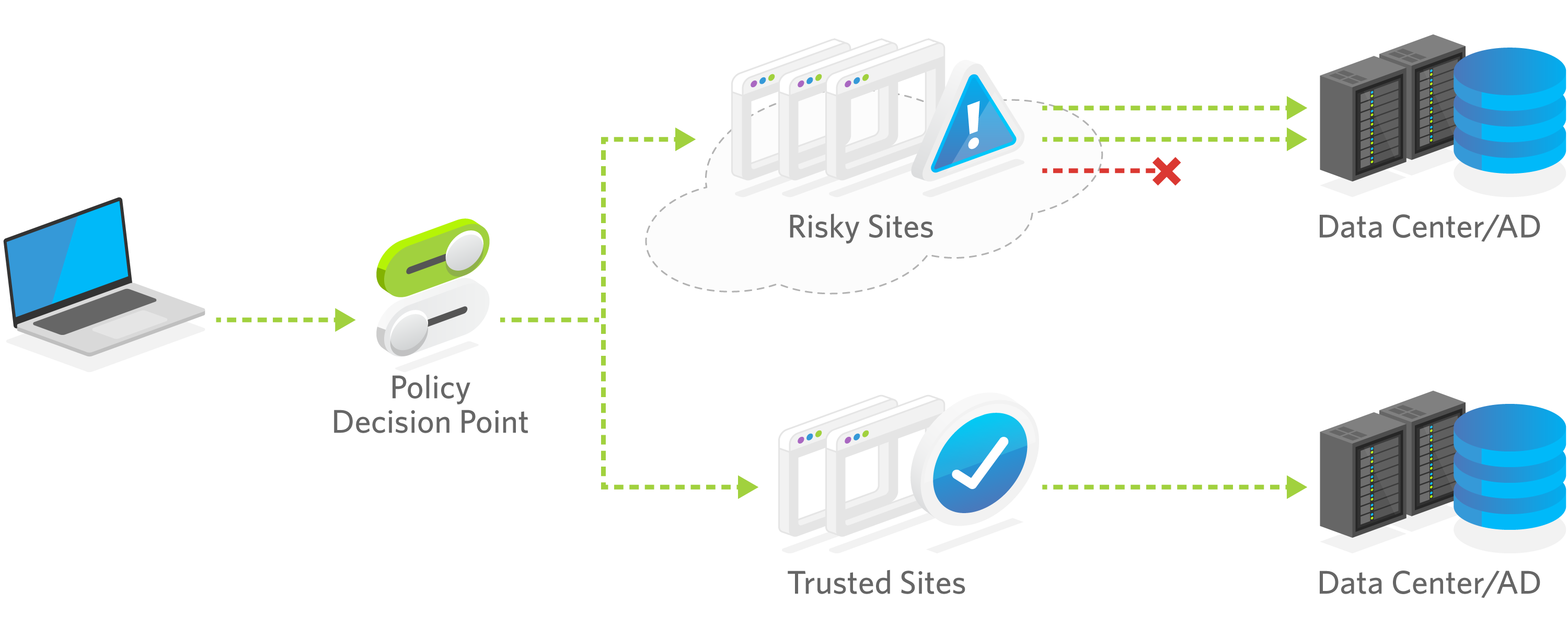

Les anciennes architectures réseau étaient conçues avec des points d'application de politiques réseau spécifiques et acheminaient de force le trafic - créant souvent des points d'agrégation et des goulots d'étranglement très inefficaces - à travers ces points pour mettre en œuvre les contrôles de sécurité. L'approche de SASEest exactement l'inverse, elle amène l'application de la sécurité là où se trouve le flux de trafic : les terminaux des clients et des applications, ainsi que des passerelles et des proxys stratégiquement placés le long du chemin le plus efficace déjà établi.

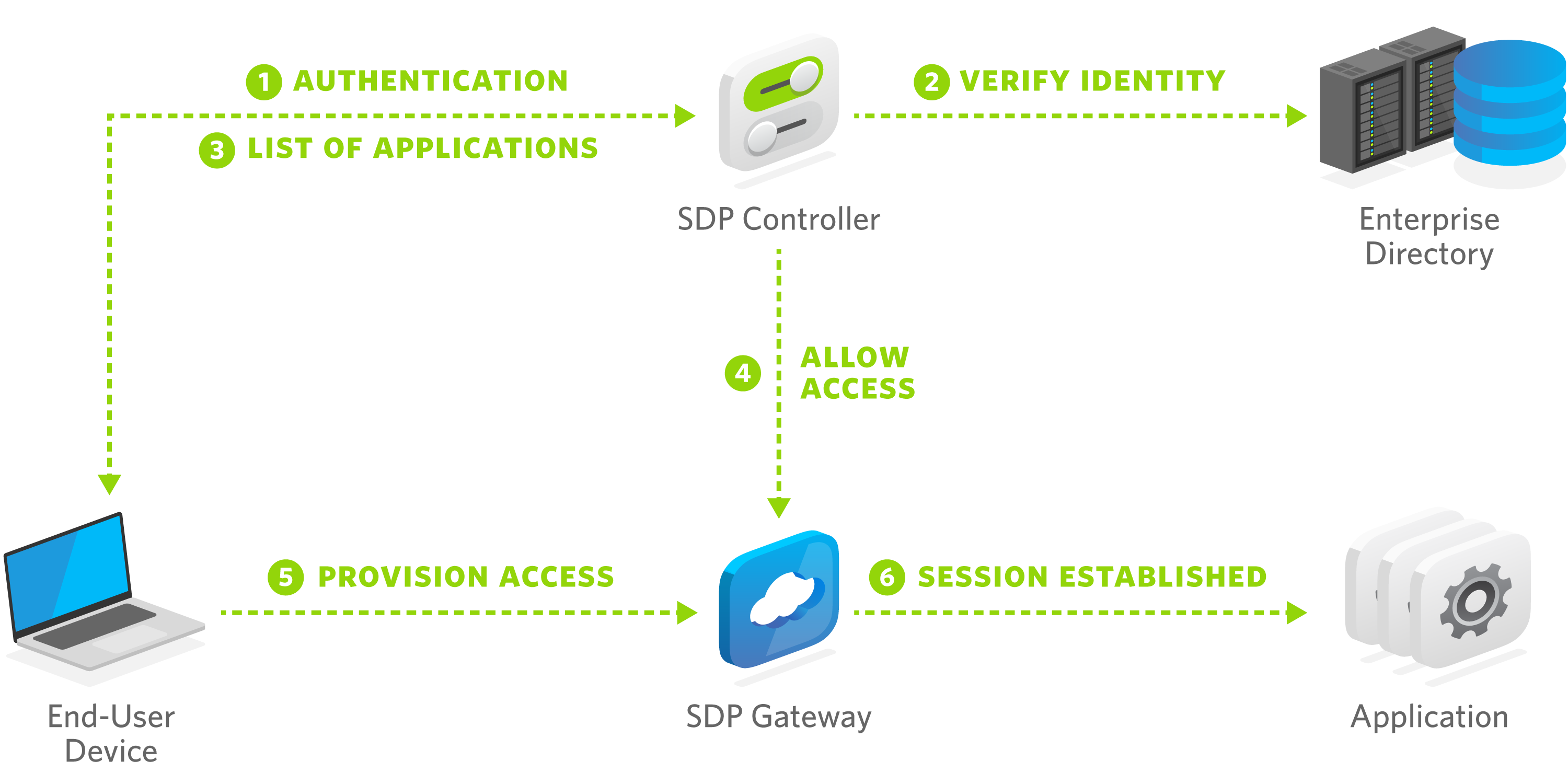

SASE permet une sécurité omniprésente et directe du client vers le nuage, basée sur l'identité de l'utilisateur et le contexte, entièrement intégrée à un routage WAN optimal du client vers le nuage. Cela permet de réaliser une architecture réseau flexible et évolutive offrant une sécurité intégrée ainsi que des performances optimales le long du périmètre défini par logiciel (Software-Defined Perimeter, SDP).