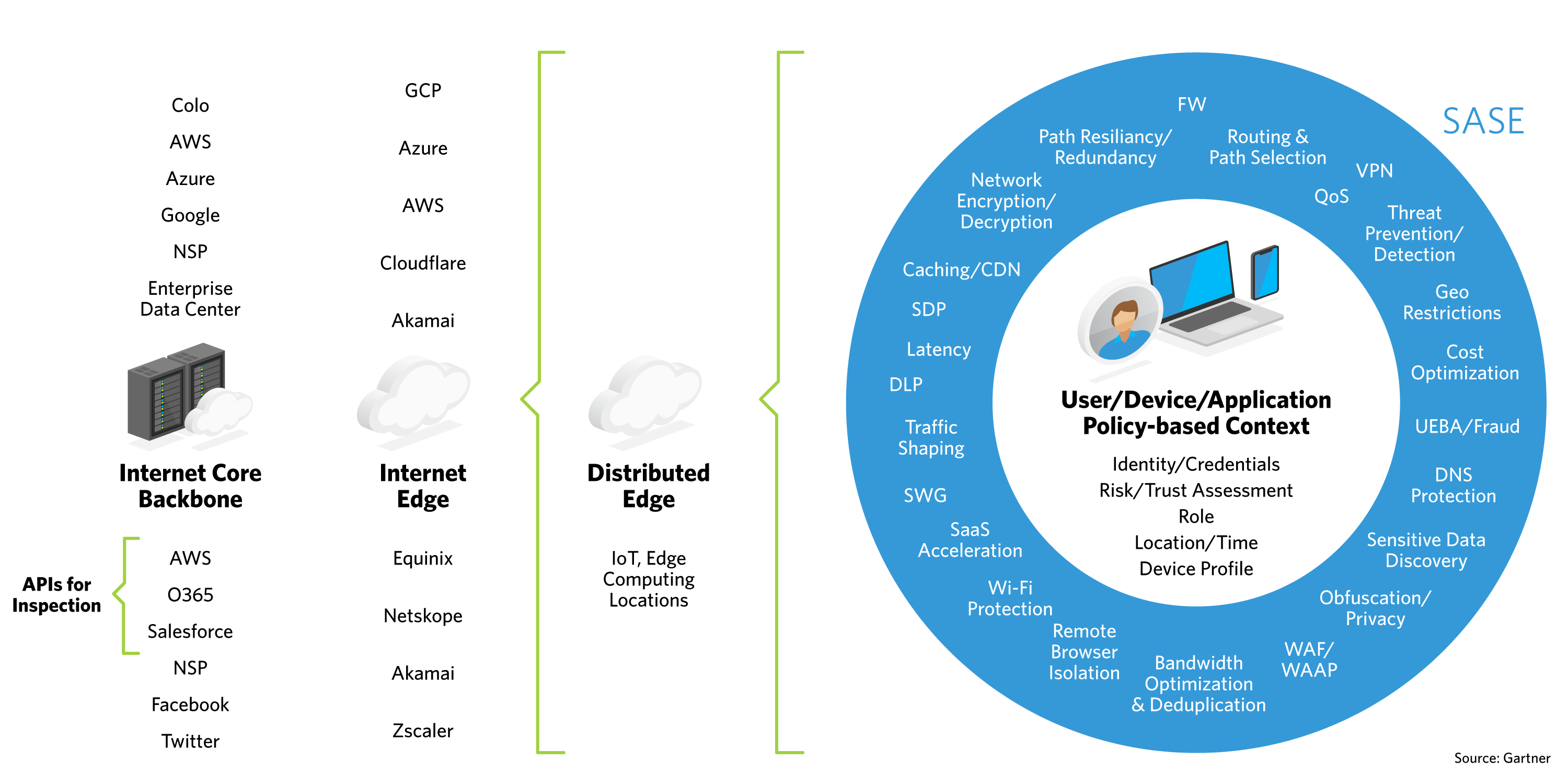

Architecture SASE de haut niveau

Dans la représentation Gartner de l'architecture SASE , le cœur de SASE est composé de.. :

- Les utilisateurs, les appareils, les applications et les ressources, et

- L'identité, les risques, les rôles, les profils, les privilèges et les politiques qui régissent l'accès entre eux.

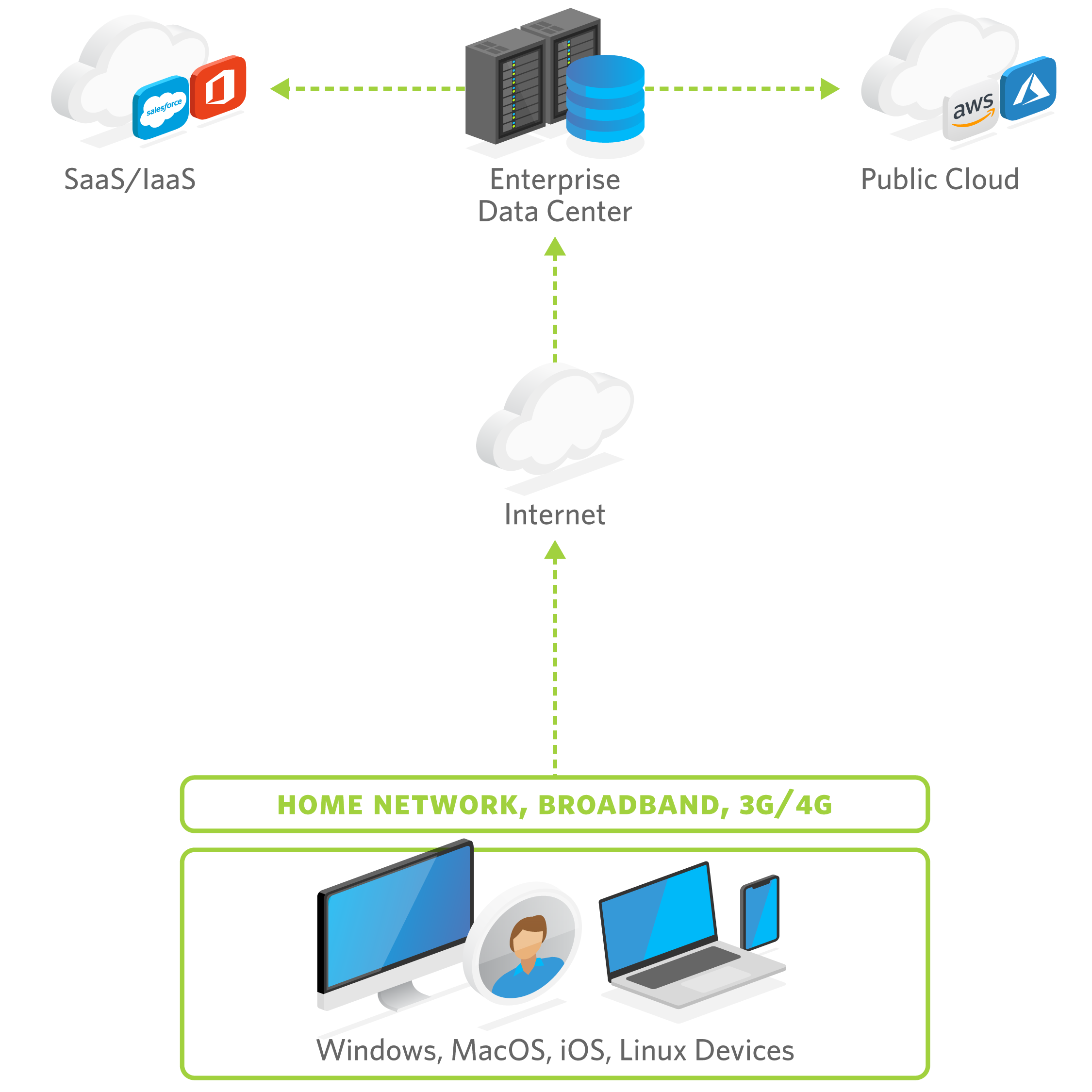

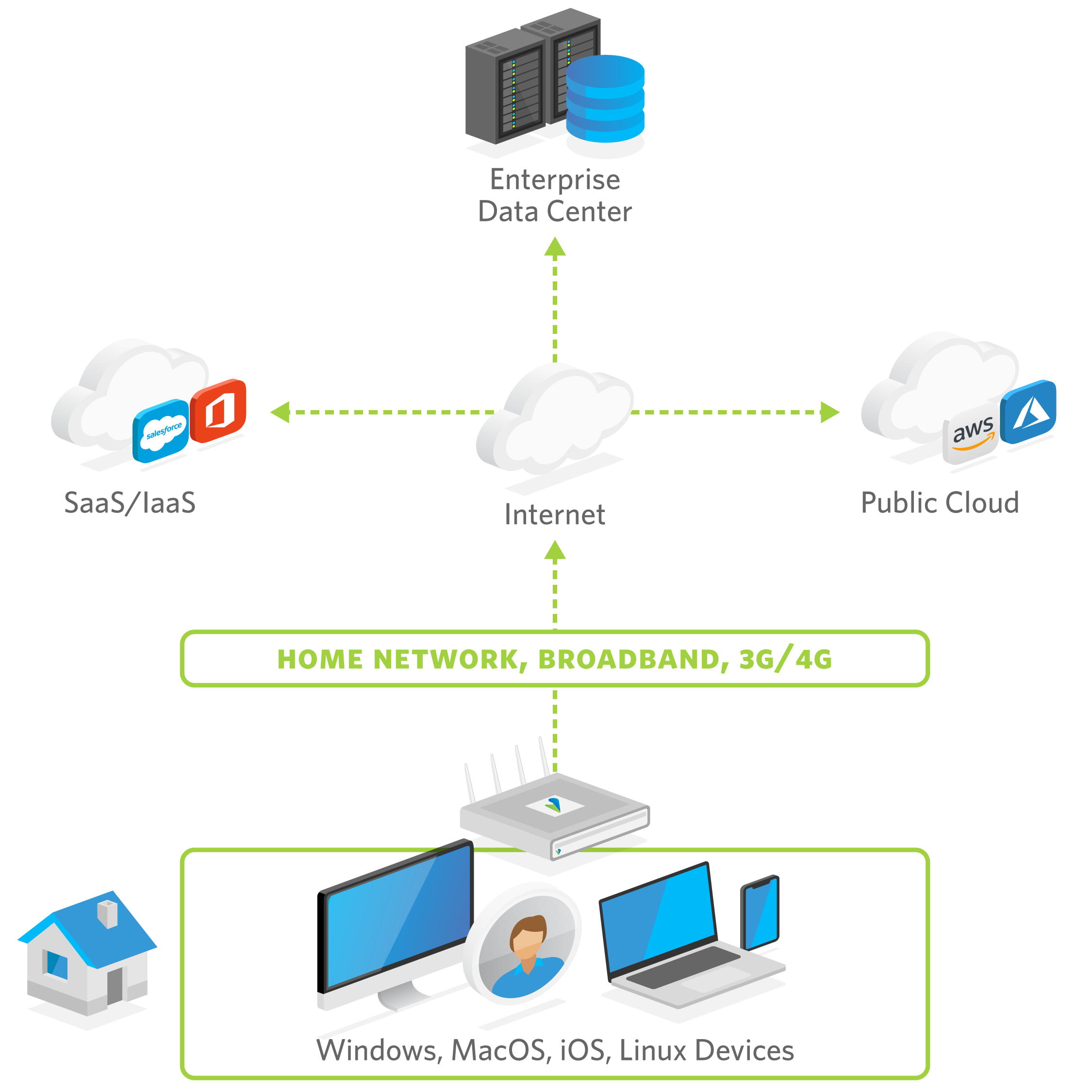

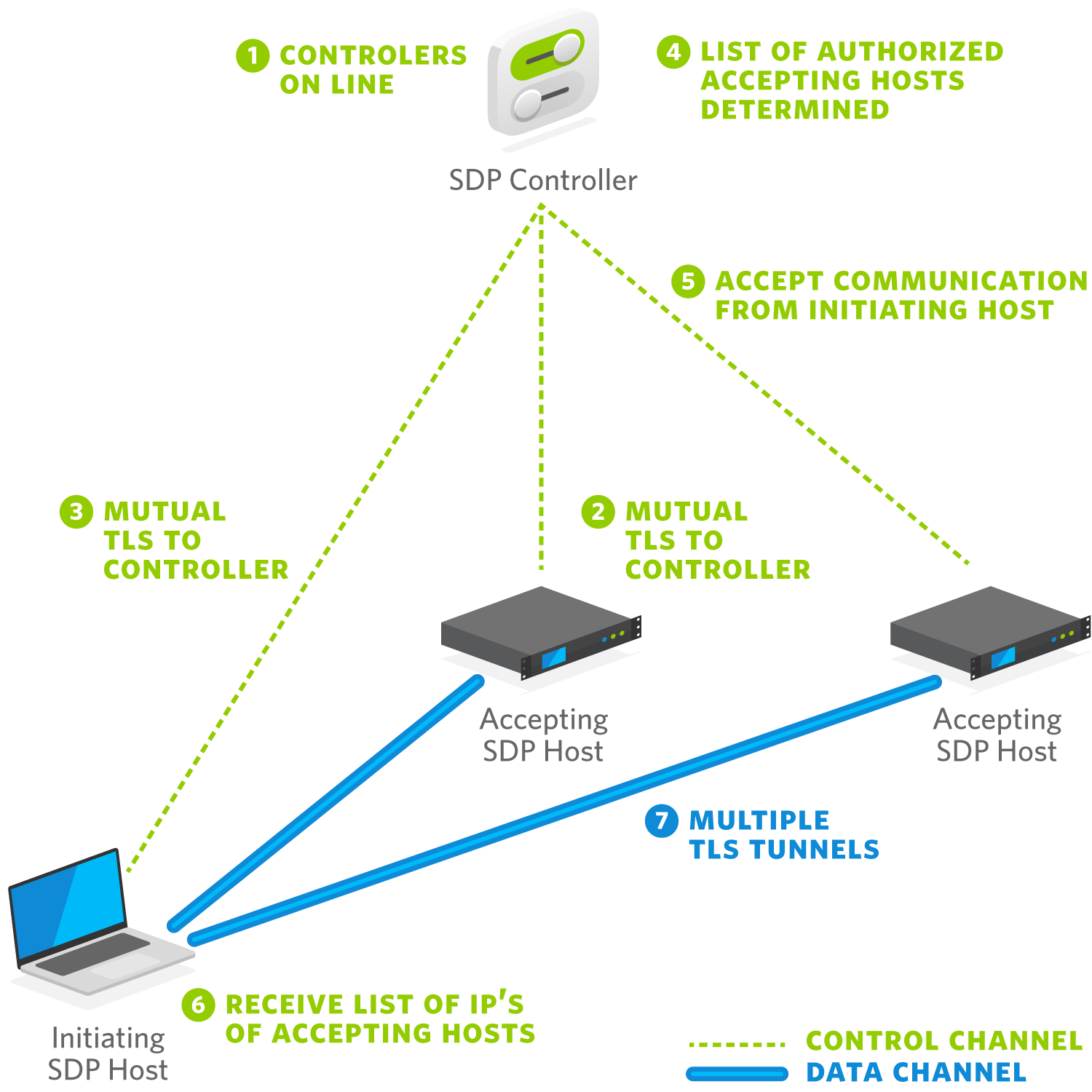

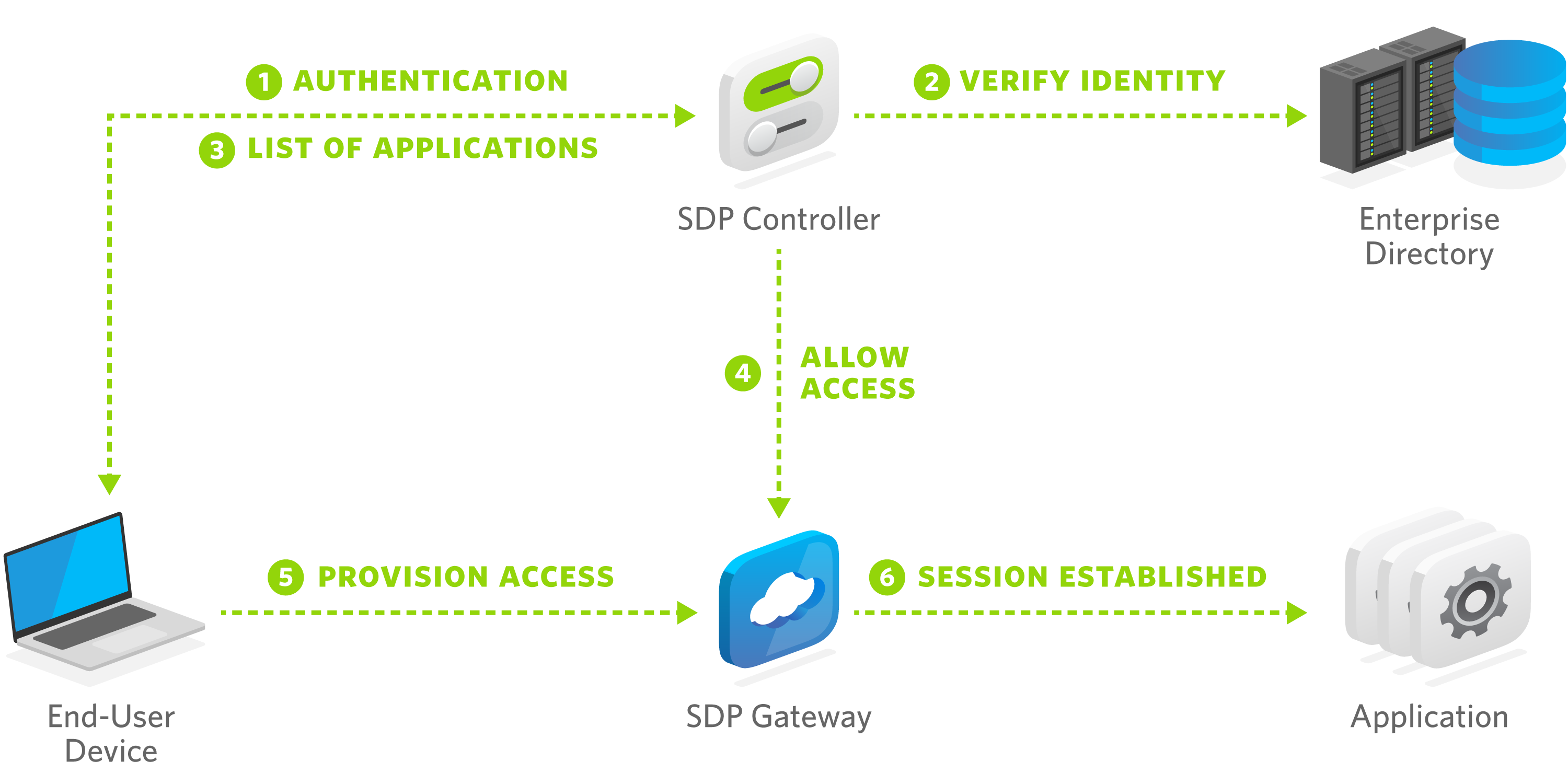

Autour de ce noyau se trouve la couche extérieure de SASE , composée de toutes les technologies de sécurité et de mise en réseau nécessaires pour connecter de manière sécurisée les entités du noyau : le périmètre défini par logiciel (SDP). Le SDP suit les connexions transitoires entre les entités centrales, plutôt que les périmètres rigides des architectures de réseau traditionnelles qui s'alignent sur des emplacements fixes, la géographie, les zones de réseau physique, l'adressage IP ou les bâtiments.

Cinq composants SASE participent à la définition et à la protection du SDP : ces composants sont engagés dans une connexion en cas de besoin (comme un NGFW, un SWG ou un CASB), ou sont des capacités fondamentales faisant partie intégrante du tissu de SASE (comme le SD-WAN et le ZTNA).

- Secure SD-WAN

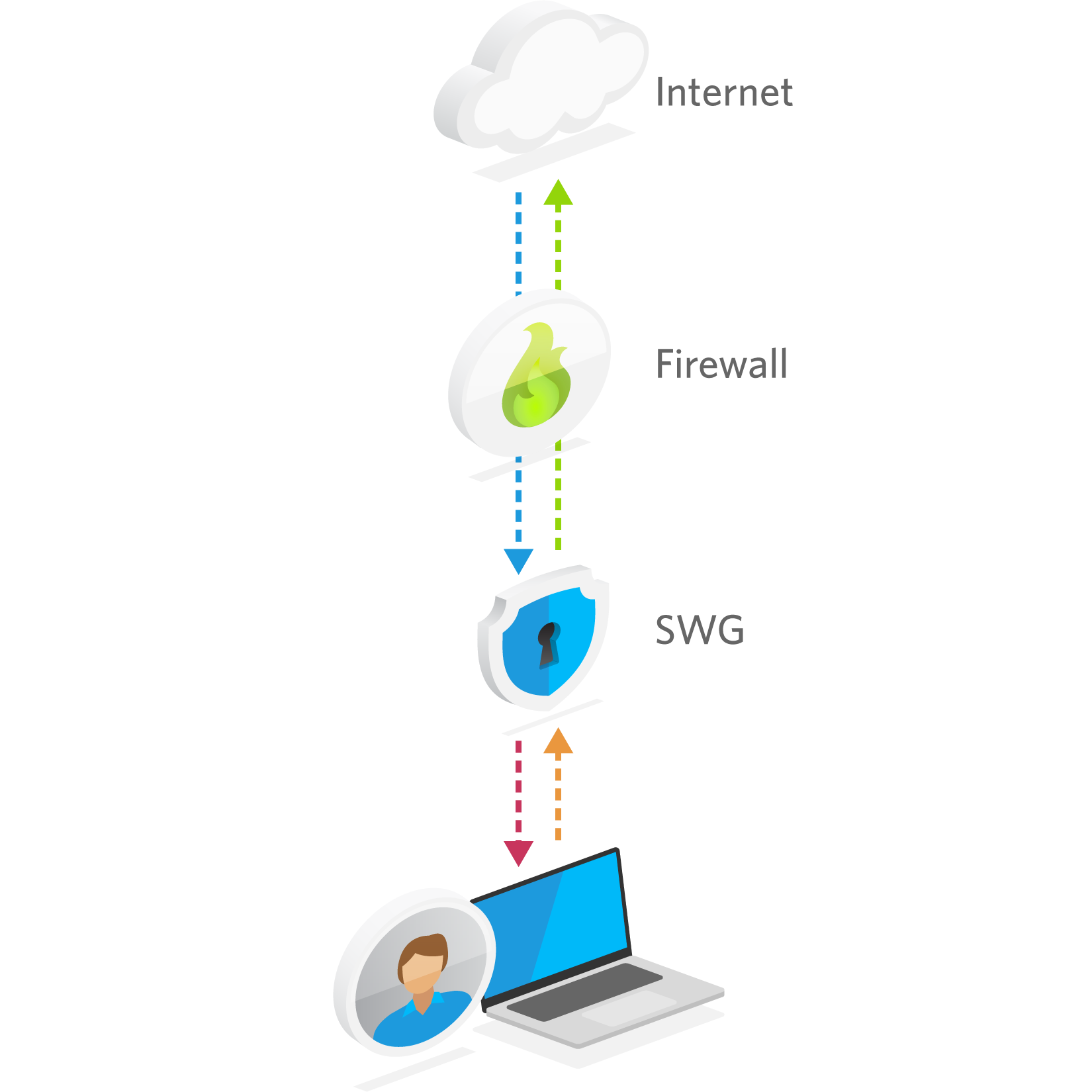

- Passerelle Web sécurisée (SWG)

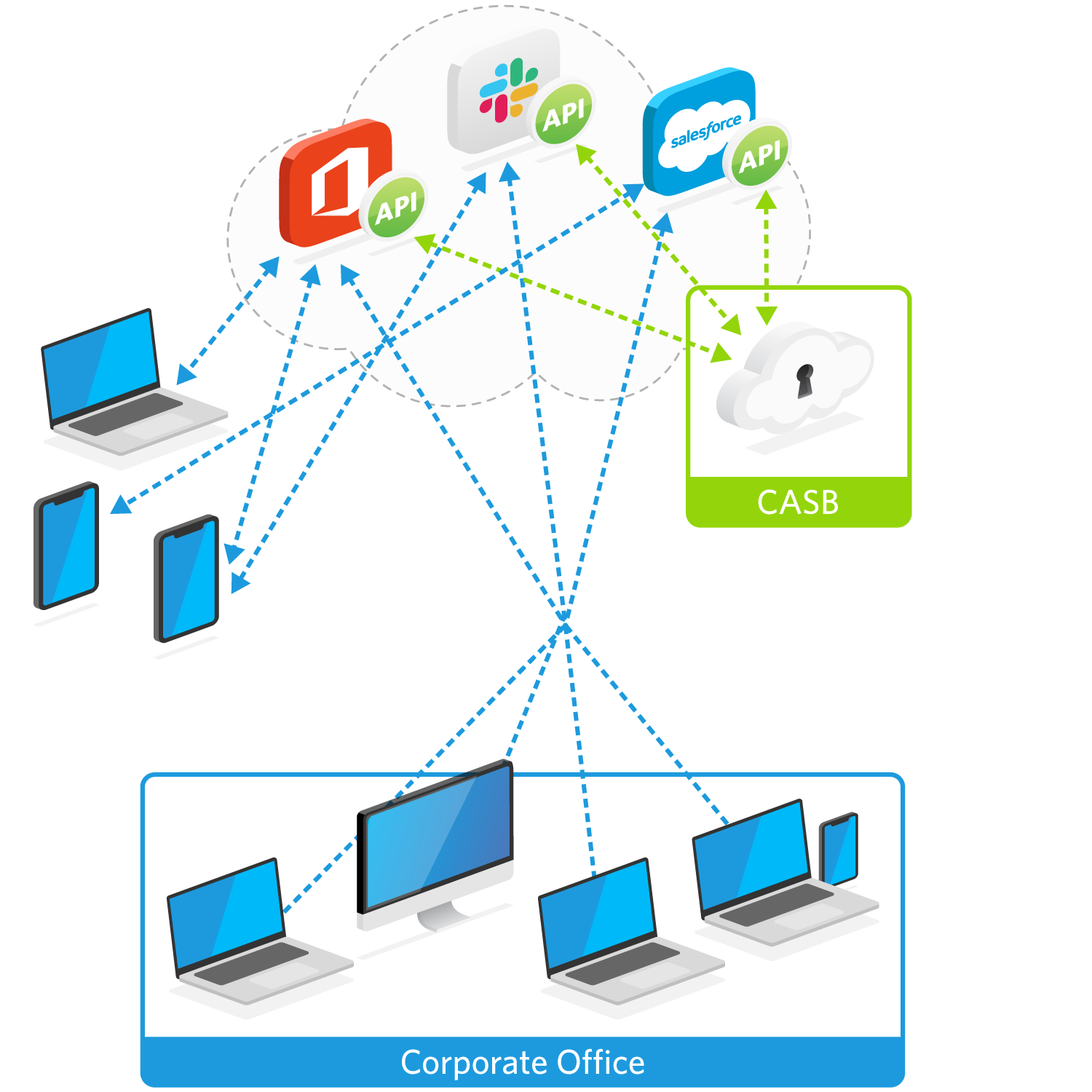

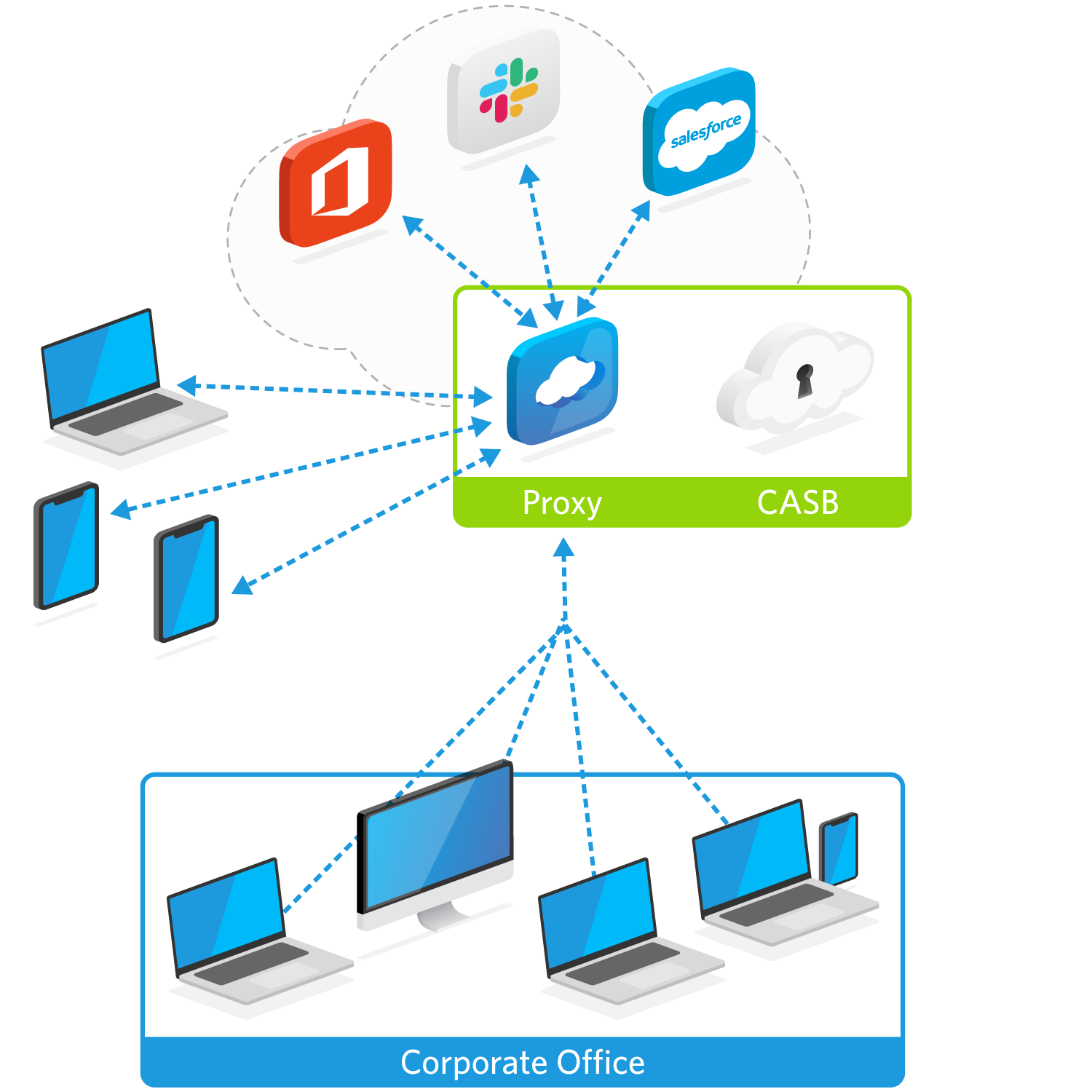

- Courtier en sécurité de l'accès au nuage (CASB)

- Accès au réseau sans confiance (ZTNA)

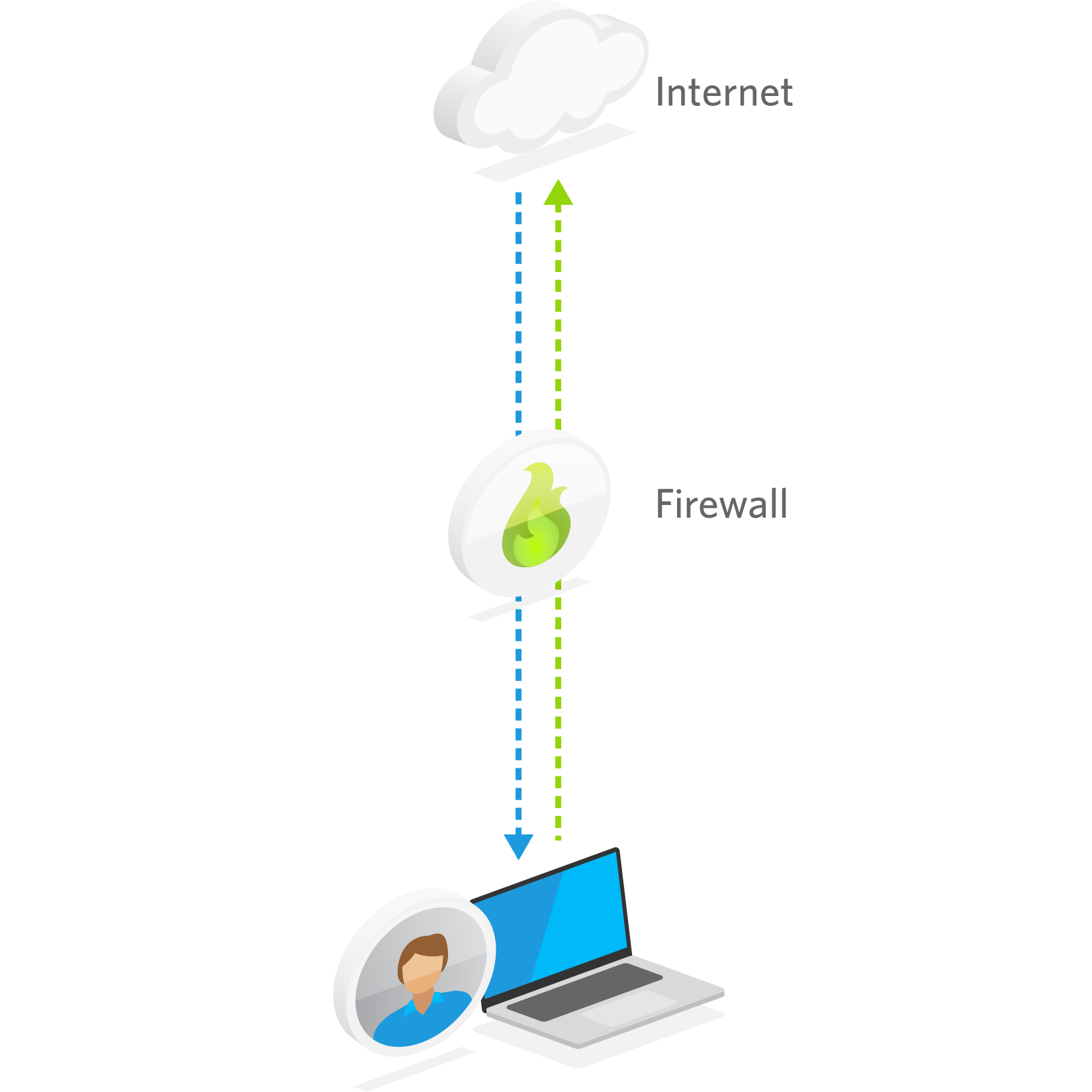

- Pare-feu : NGFW et Firewall-as-a-Service (FWaaS)

SASE Convergence et inversion des architectures réseau et de sécurité