Avantages de SASE

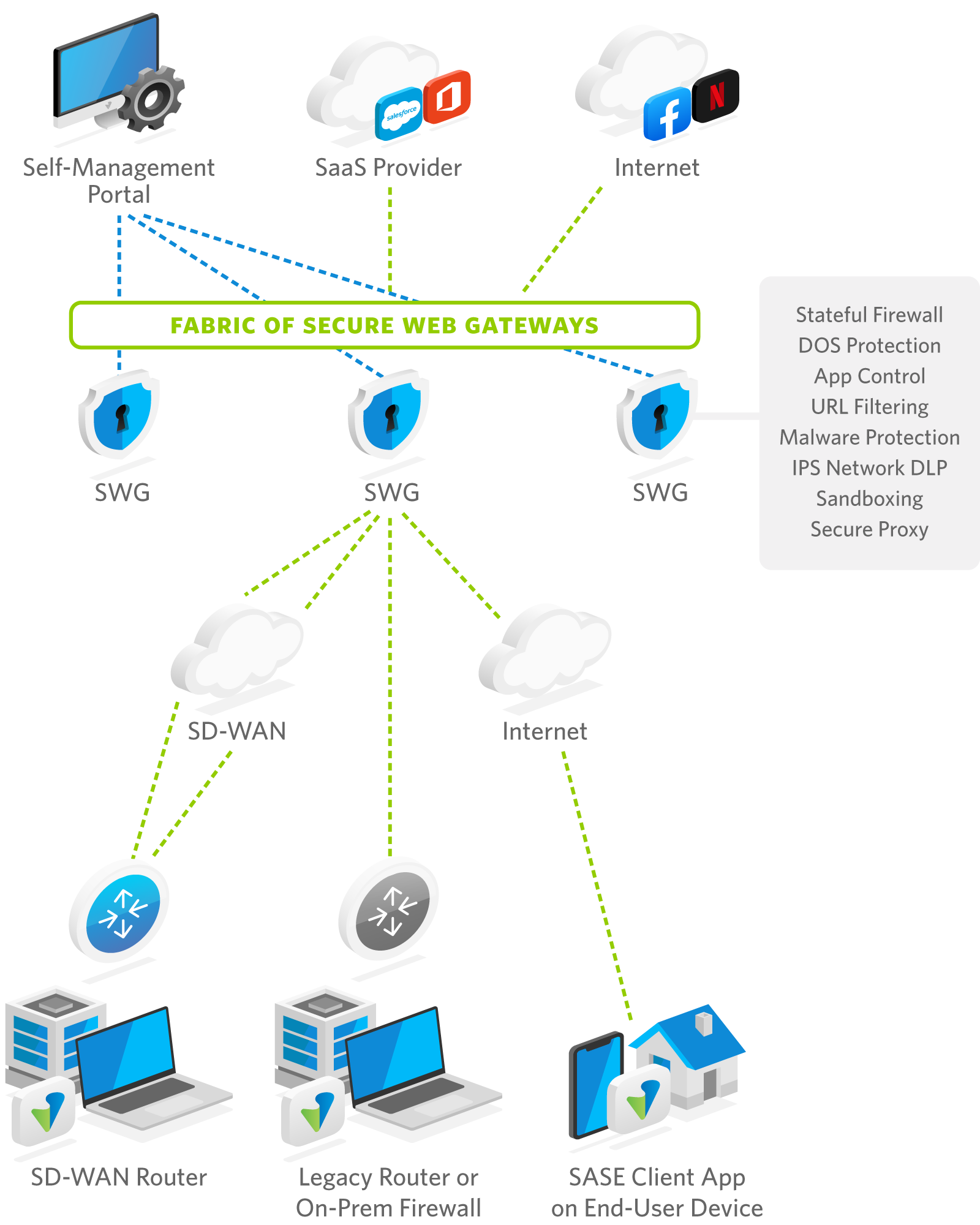

SASE Versa SASE de pointe intègre pleinement toutes les fonctionnalités d'un SWG à votre SD-WAN, offrant ainsi une architecture optimisée qui fonctionne comme une extension de votre SD-WAN et présente les avantages suivants :

- Identification, classification et segmentation du trafic applicatif de bout en bout pour la sécurité des données et la prévention des fuites.

- Gestion du trafic basée sur des politiques.

- Priorité intelligente au trafic dans les deux sens (périphérie du WAN ou client vers/depuis le SWG).

- Fonctions d'assurance du trafic (FEC, optimisation TCP, etc.).

- Pilotage du trafic, optimisation et inspection en temps réel pour les sites SaaS/cloud, les décisions DIA/DCA et la meilleure expérience vocale et vidéo.

- Gestion unifiée basée sur l'informatique en nuage via un seul point de vue avec des mesures de l'expérience de l'application de bout en bout.

- Surveillance continue des flux pour répondre à l'évolution des conditions du réseau.

- Gestion simplifiée des clés de chiffrement.

- SASE afin de fournir une meilleure expérience sur les modèles de trafic est-ouest à travers le WAN.

- Une empreinte mondiale des POP SWG à proximité des services en nuage les plus populaires.