Section 1 : Gartner a classé Versa le quadrant supérieur droit du Magic Quadrant (MQ) SD-WAN.

Le rapport MQ de Gartner comprenait deux sous-catégories dans lesquelles Versa n° 1 :

- Capacités critiques

- Networks mondiaux complexes de grande envergure. Gartner a également publié un rapport sur les entreprises disposant des SASE les plus avancées. Versa en tête du rapport Gartner SASE , proposant 13 des 15 technologies identifiées par Gartner.

NSS Labs a testé Versa , NGFW (pare-feu nouvelle génération) et NGIPS (système de prévention des intrusions nouvelle génération). L'efficacité du produit pour bloquer les attaques était très élevée, tandis que le coût par Mbps sécurisé était le plus bas parmi les équipementiers.

Versa combiné ses fonctionnalités natives SD-WAN, SD-Security et Multi-Cloud pour offrir une solution SASE Multi-Cloud cohérente et complète.

Voici quelques-unes des principales différences entre Versa les autres solutions :

- Intégration du SD-WAN, du SD-Security et du Multi-Cloud dans une plateforme unique.

- Un seul volet de gestion pour SD-WAN, SD-Security et Multi-Cloud.

- Gestion unifiée des politiques - Une seule pile logicielle (VOS) pour le site, le nuage SASE et la périphérie.

- Protection contre les menaces basée sur un système multi-défense et remédiation en temps quasi réel.

- Accès au réseau sans confiance basé sur l'utilisateur, le groupe, la posture de l'appareil, l'application, le contenu, la géolocalisation, le score de confiance de l'entité, l'étiquette de sécurité associée à la source, et bien d'autres facteurs.

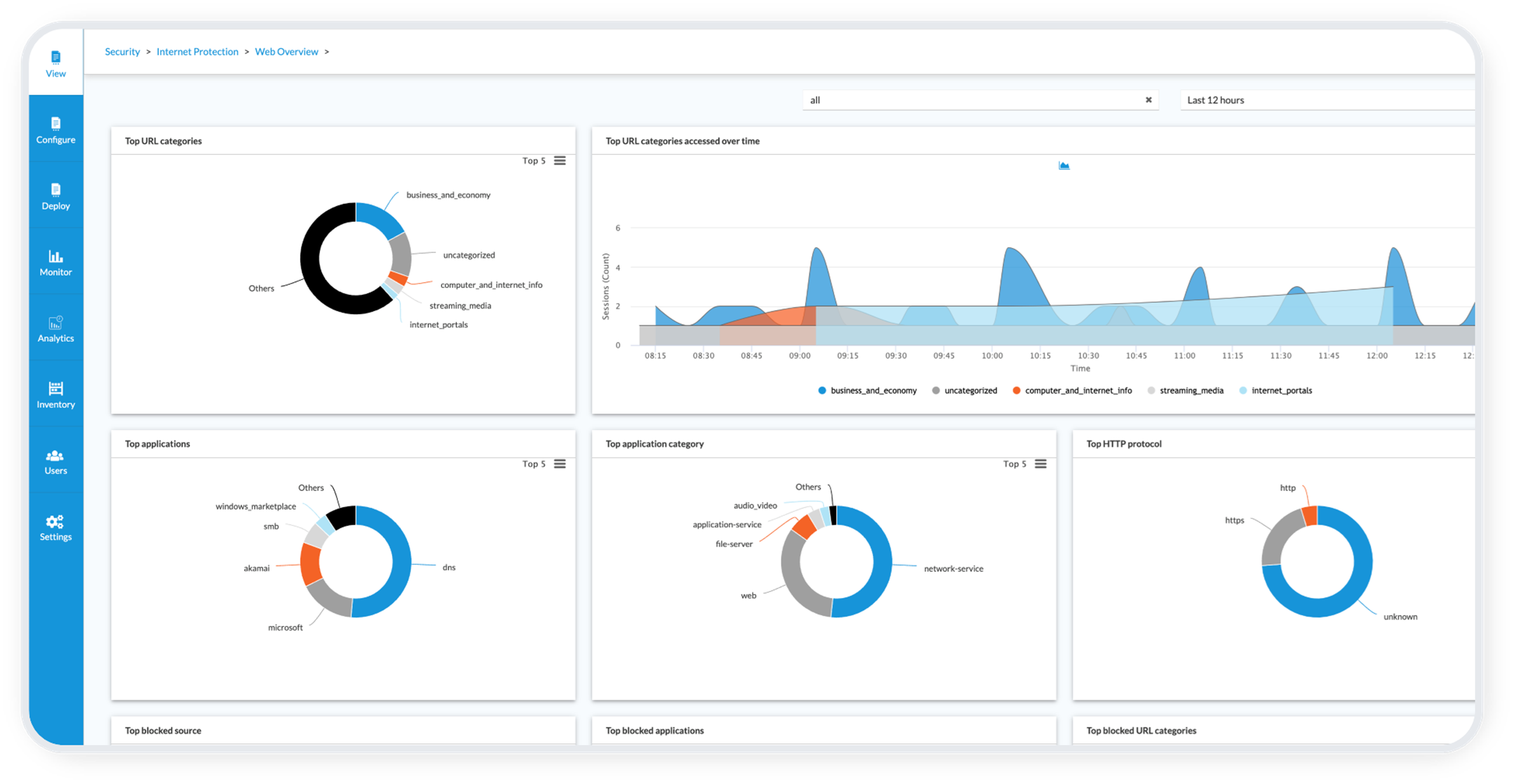

- Prise en charge de l'accès privé sécurisé, de la passerelle Web sécurisée (SWG), des services Cloud Access Security Broker, de la prévention des pertes de données (DLP), de l'isolation du navigateur à distance (RBI), de l'analyse du comportement de l'entité utilisateur, de la sécurité basée sur l'IA/ML, de l'analyse dynamique des logiciels malveillants à l'aide du Sandboxing, et de la gestion unifiée des menaces de nouvelle génération.

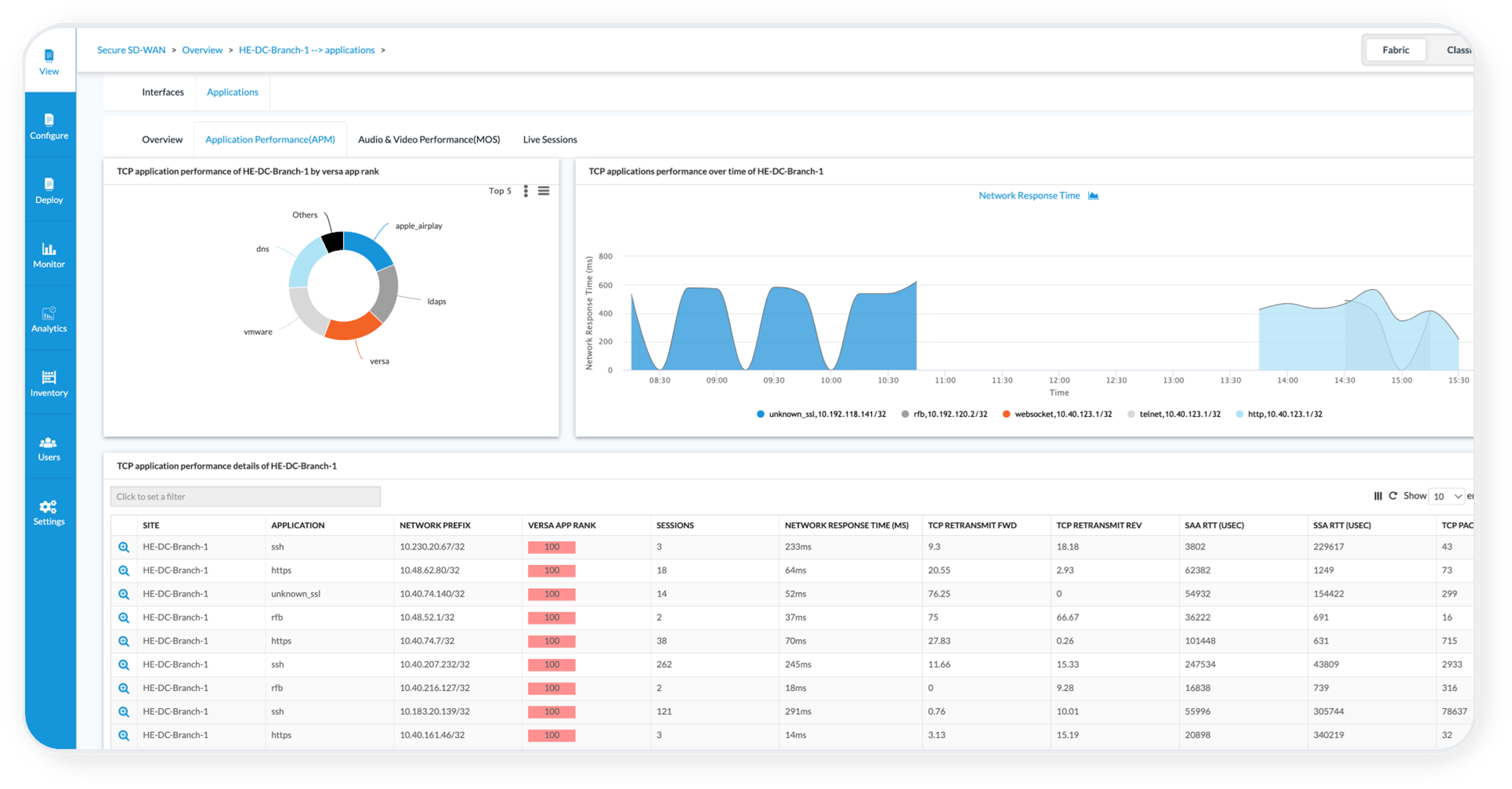

- VANI (AIOps) pour la détection des anomalies, la prédiction du trafic, la corrélation des événements et le chatbot (Verbo).

- Gestion optimale du trafic et accélération SaaS à l'aide SASE Versa Engineered (TELS : Traffic Engineering Link State).

- Instanciation dynamique des locataires et des passerelles virtuelles - mise à l'échelle automatique et intelligence du réseau pour répondre aux demandes de capacité en temps réel.

- SD-WAN Lite pour les clients SASE et les routeurs tiers.

- Architecture Single Pass - performances inégalées à grande échelle.

- Multi-tenance hiérarchique et contrôle d'accès granulaire basé sur les rôles (RBAC).

- Enchaînement polyvalent de fonctions de réseau virtuelles (VNF) et de fonctions de réseau physiques (PNF).

- Soutien à l'analyse des données massives (big data).

- Intégration avec de multiples sources de renseignements en matière de sécurité, y compris des outils de connaissance de la situation cybernétique, pour une diffusion mondiale rapide et une mise en œuvre en temps réel.

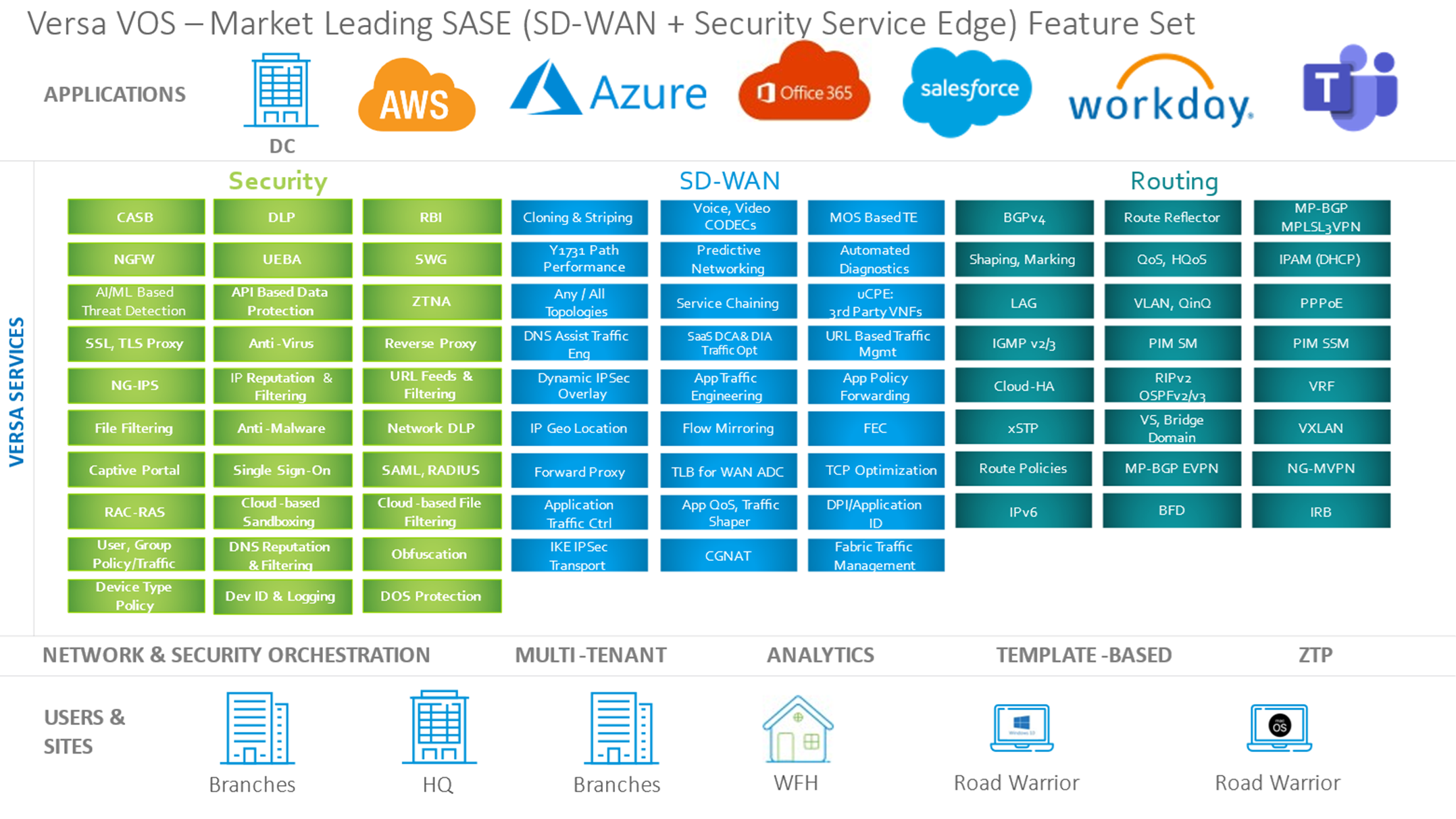

La figure 2 présente un tableau récapitulatif des fonctionnalités de routage, de SD-WAN et de services sécurisés en périphérie Versa . Grâce à ces fonctionnalités, Versa ses clients de :

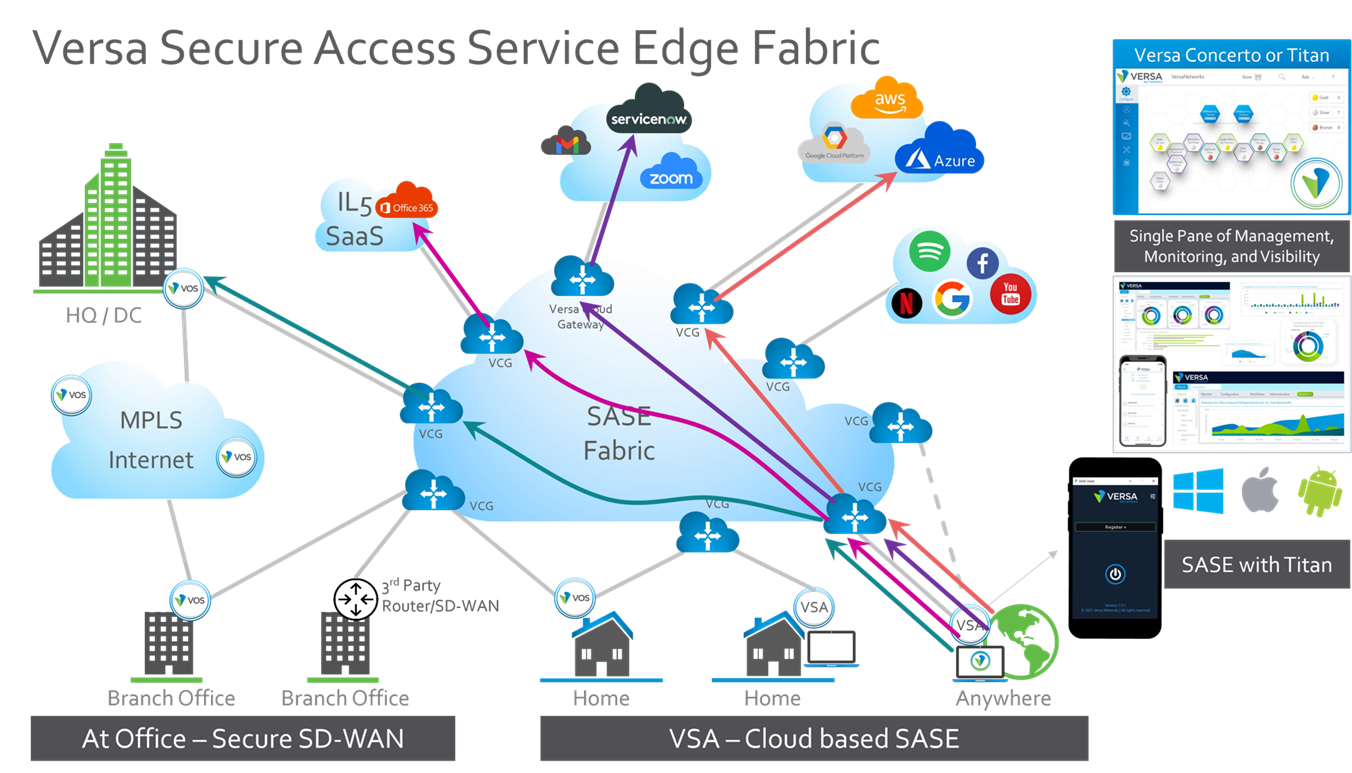

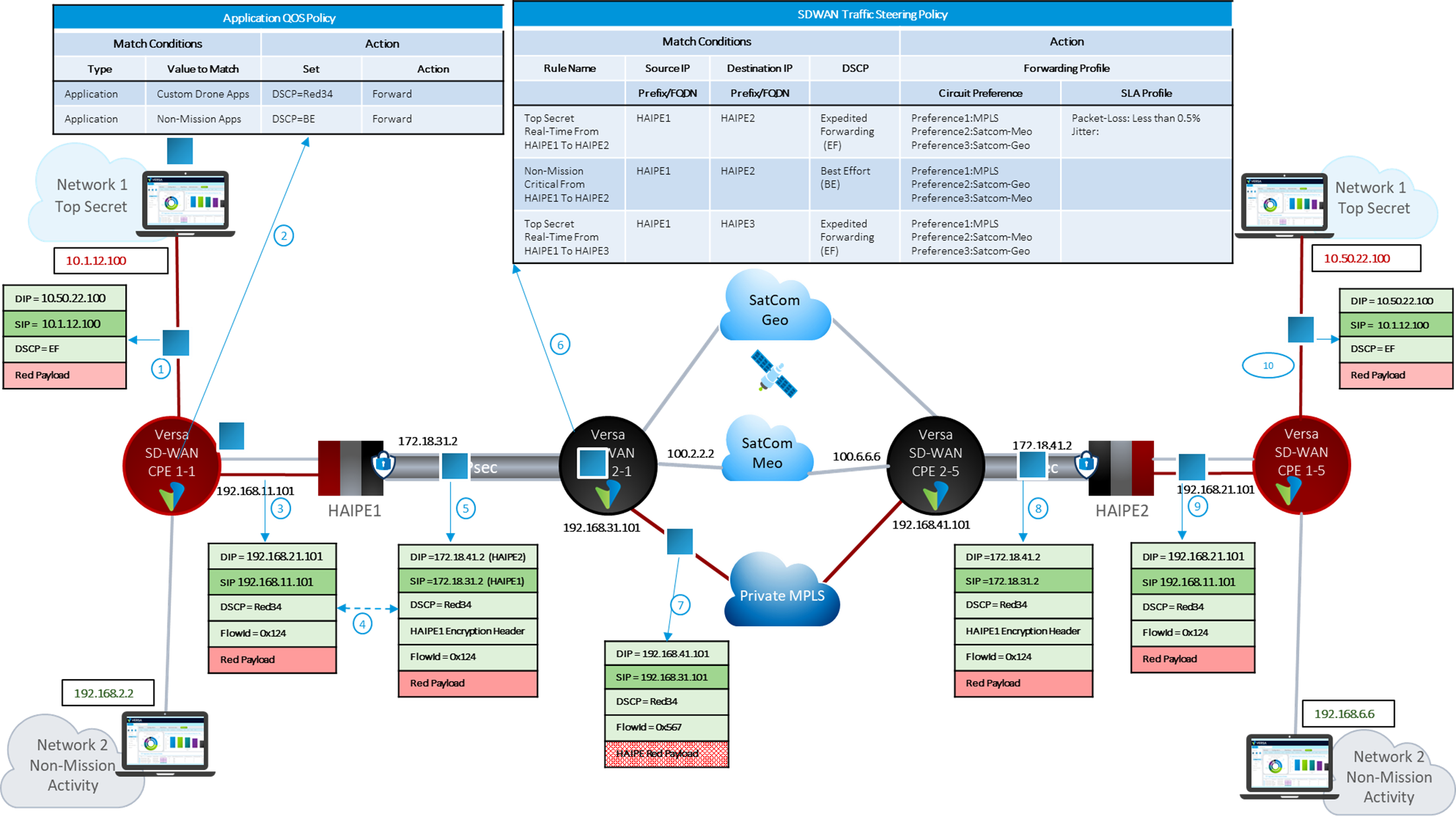

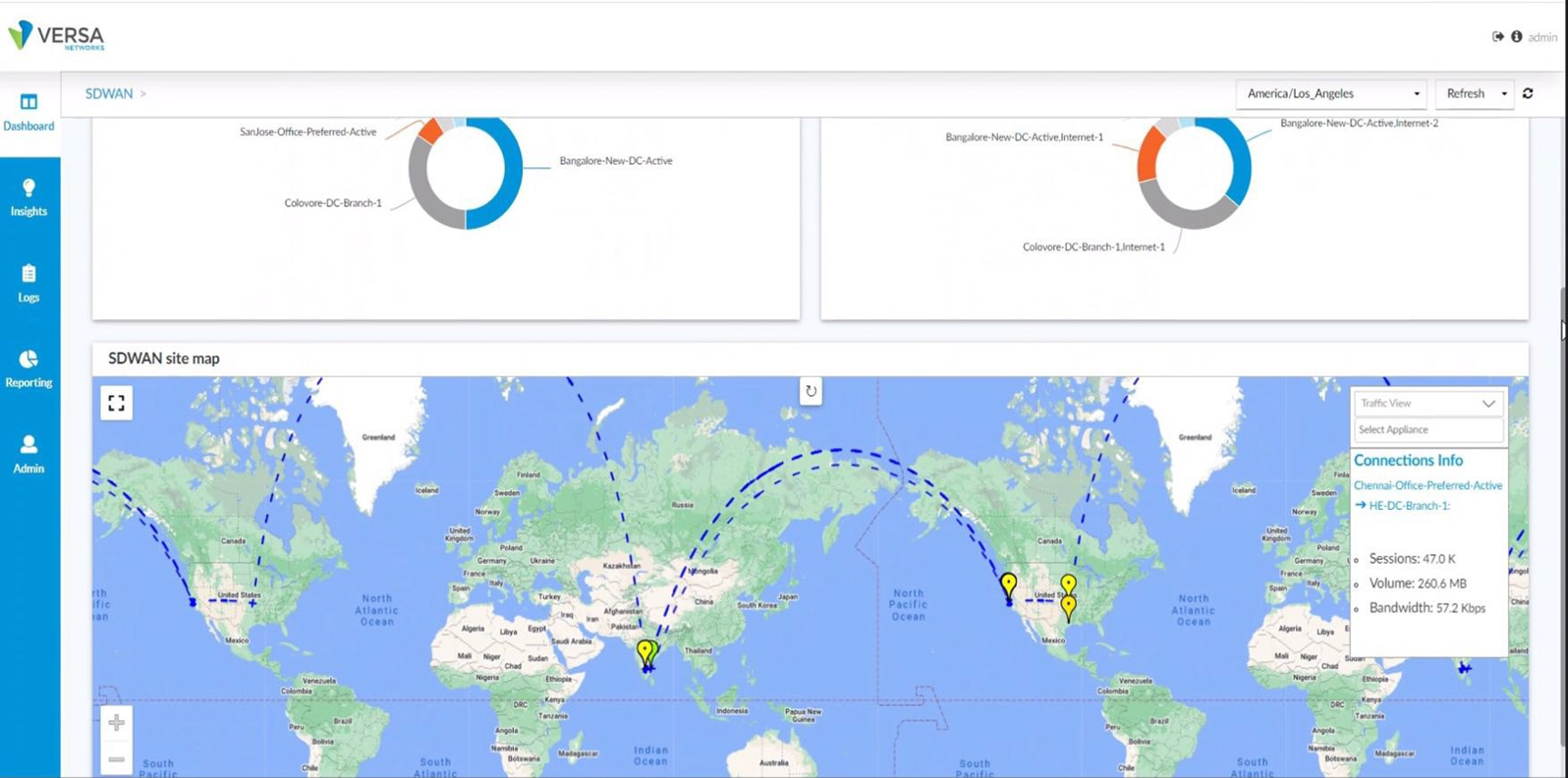

- Déployez un SASE SD-WAN et SASE mondial sécurisé et optimisé pour le trafic, capable d'offrir la meilleure expérience applicative aux utilisateurs et aux appareils IoT, quels que soient leur emplacement et celui des applications. Ceci est illustré à la figure 1.

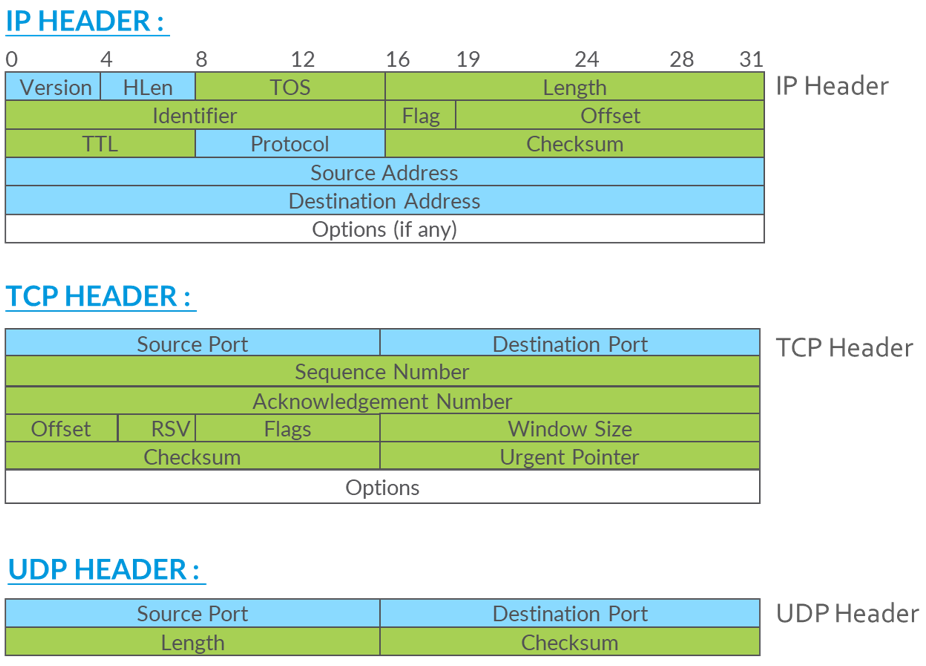

- Accès au réseau sans confiance basé sur l'utilisateur, le groupe, la posture de l'appareil, l'application, le contenu, la géolocalisation, le score de confiance de l'entité, l'étiquette de sécurité associée à la source, tout champ de couche 3 à couche 7 du paquet et l'heure de la journée.

- Protection contre les menaces basée sur un système multi-défense et remédiation en temps quasi réel.