¿Cómo funciona ZTNA?

ZTNA es un enfoque cliente-aplicación-no red-céntrico para autenticar la seguridad basada en:

-

la identidad y el contexto del usuario, y

-

el dispositivo y la aplicación (o cualquier otro activo) a los que se accede

El corredor de seguridad ZTNA verifica cada intento de acceso independientemente de su ubicación. Aplica la política de la empresa y concede un acceso granular y menos privilegiado a un activo (una aplicación, URL, datos u otro destino). Una arquitectura ZTNA:

- Considera que la red sólo proporciona transporte y no hace ninguna diferencia arquitectónica entre usuarios, dispositivos o aplicaciones/activos locales y externos.

- Aplica políticas corporativas coherentes a todos los intentos de acceso a activos, independientemente de la entidad (usuario, dispositivo y aplicación/activo) que solicite el acceso, o de la ubicación de la entidad o del activo solicitado.

- Proporciona seguridad total para todos los usuarios de WFA, en cualquier dispositivo, para cualquier aplicación en local o en la nube.

- Segmenta la red de extremo a extremo para garantizar el acceso granular de los usuarios legítimos sólo a las aplicaciones permitidas dentro de sus credenciales de privilegio.

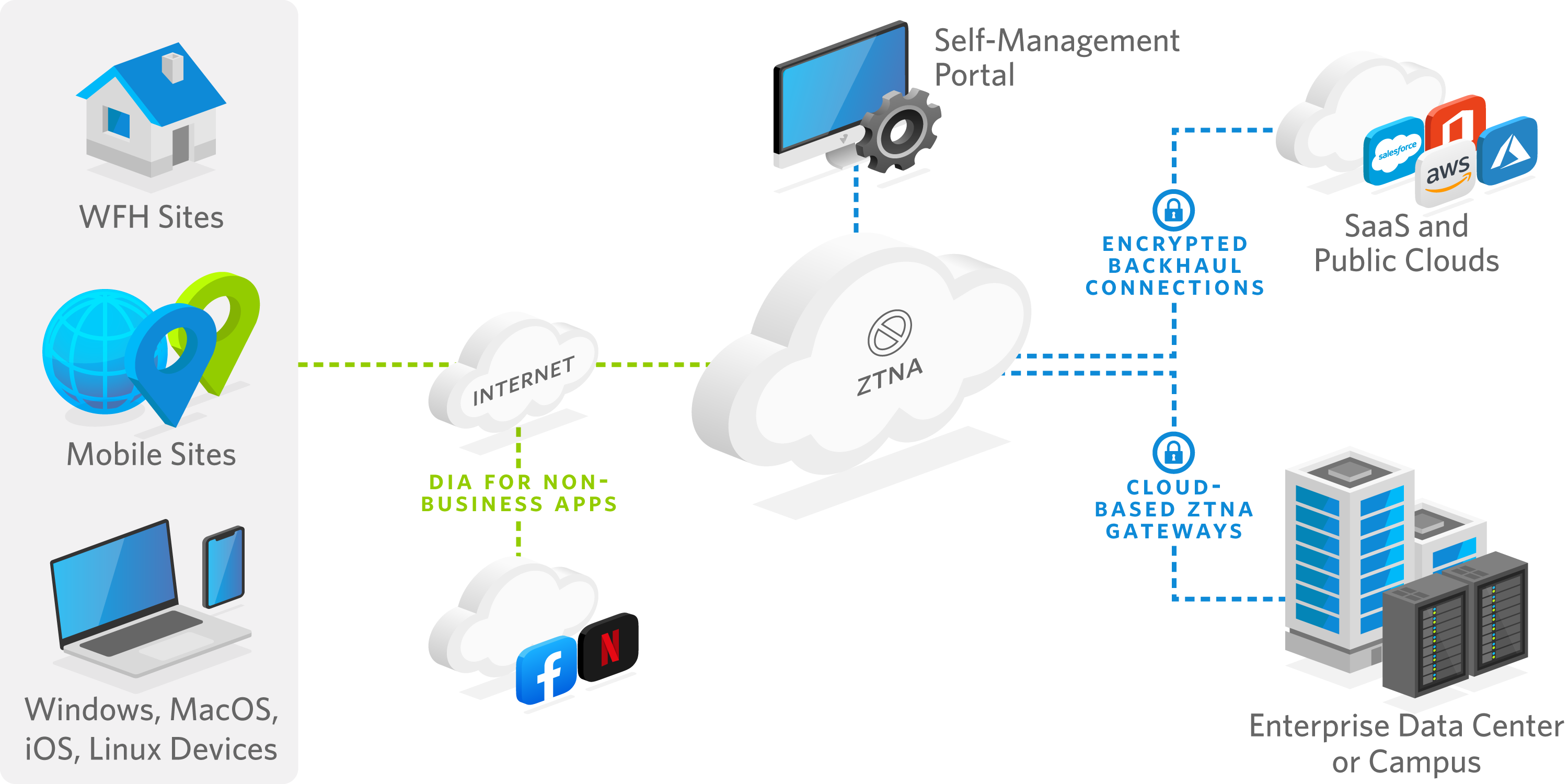

La arquitectura ZTNA consta de varios componentes:

- SDP broker/proxy: Realiza conexiones solo de salida para garantizar que tanto la red como las aplicaciones sean invisibles para usuarios no autorizados; el broker puede ser un dispositivo o un servicio en la nube.

- Pasarela a la nube: Las pasarelas desplegadas en la nube y distribuidas globalmente se conectan de forma segura a la red de la empresa y a los destinos de la nube/SaaS.

- Cliente: Software cliente SASE para dispositivos de usuario final. También está disponible un despliegue sin cliente.

- Servicios de autenticación: Interactúa con el servicio de gestión de credenciales y autenticación de usuarios y dispositivos existente en la empresa.

- Portal de autogestión: Proporciona visibilidad administrativa y control de usuarios y aplicaciones.

- Transporte: Conexiones a Internet o intranet por cable, inalámbricas o celulares.