Detección de amenazas emergentes con análisis de comportamiento basado en IA

Versa and Entity Behavior Analytics (UEBA) aprovecha el análisis impulsado por IA y la investigación en materia de seguridad para detectar y alertarle de actividades anómalas que pueden indicar amenazas internas, cuentas comprometidas o amenazas persistentes avanzadas (APT). Al identificar patrones de comportamiento inusuales en tiempo real, Versa se convierte en un componente fundamental de su estrategia de seguridad por capas, ayudándole a adelantarse a las posibles amenazas.

Más información

Beneficios

Descubre las relaciones

Descubra patrones de ataque comunes y relaciones entre diversos actores y entidades de amenaza en su red.

Detectar amenazas desconocidas hasta ahora

Identificar métodos de ataque nuevos y emergentes mediante el análisis de patrones de comportamiento en seguridad y telemetría de red.

Detecte las amenazas más rápidamente

Identifique anomalías en tiempo real, garantizando alertas inmediatas y una respuesta rápida ante posibles incidentes de seguridad.

Reducir los falsos positivos

El análisis basado en IA reduce el número de falsos positivos, lo que permite a su equipo de seguridad centrarse en las amenazas reales.

Control continuo

Versa supervisa continuamente el tráfico de red, el comportamiento de los usuarios y los registros del sistema para establecer un patrón de referencia del comportamiento normal y detectar actividades inusuales que puedan indicar posibles brechas de seguridad. Esto incluye anomalías en el rendimiento de las aplicaciones o discrepancias en la latencia entre ubicaciones. Entre los elementos analizados se incluyen usuarios, ordenadores portátiles, teléfonos, dispositivos IoT y mucho más.

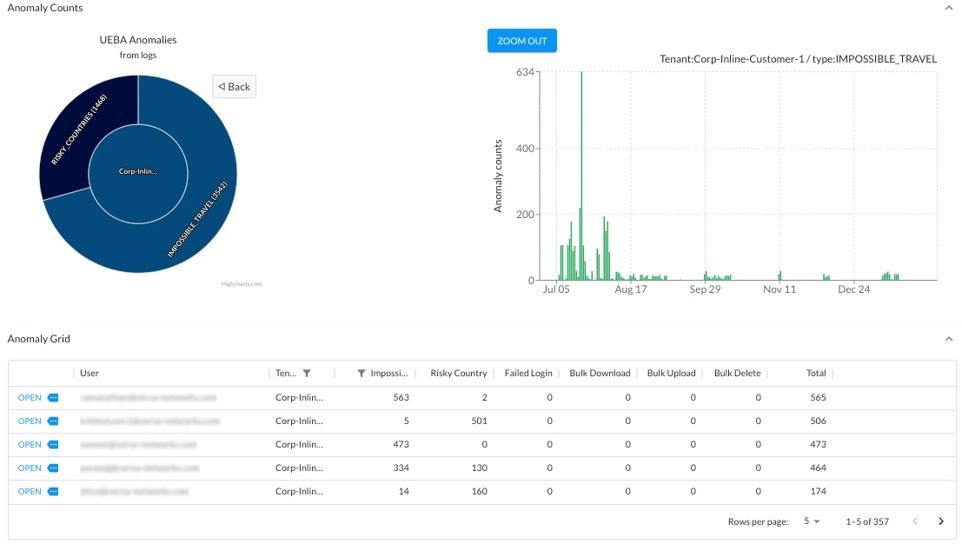

Detección de comportamientos anómalos

Algunos de los comportamientos anómalos más comunes detectados por Versa incluyen destinos poco habituales, patrones de desplazamiento imposibles, eliminaciones masivas, descargas masivas y accesos sospechosos desde diferentes dispositivos. Además, Versa identifica comportamientos que se desvían significativamente de la línea de referencia de actividades normales que mantiene el servicio, con el fin de ayudar a detectar patrones y técnicas de ataque nuevos y emergentes.

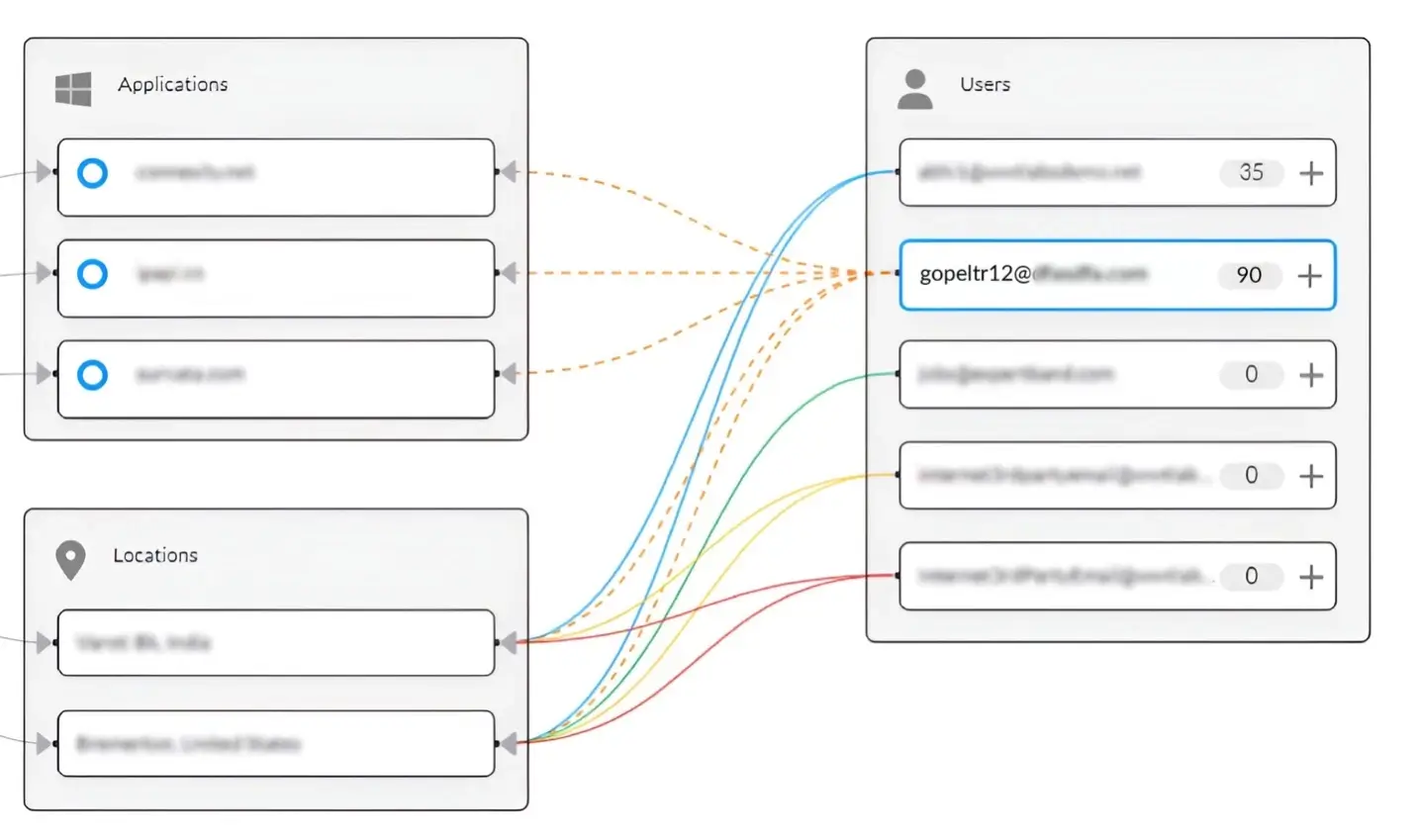

Visualizar las relaciones entre incidentes de seguridad

Versa utiliza grafos sociales para detectar anomalías, determinar el alcance del impacto y localizar rápidamente la causa raíz de un incidente de seguridad. Los equipos de seguridad pueden visualizar fácilmente los riesgos y acelerar el análisis forense para profundizar en las relaciones entre usuarios, dispositivos y aplicaciones o recursos.

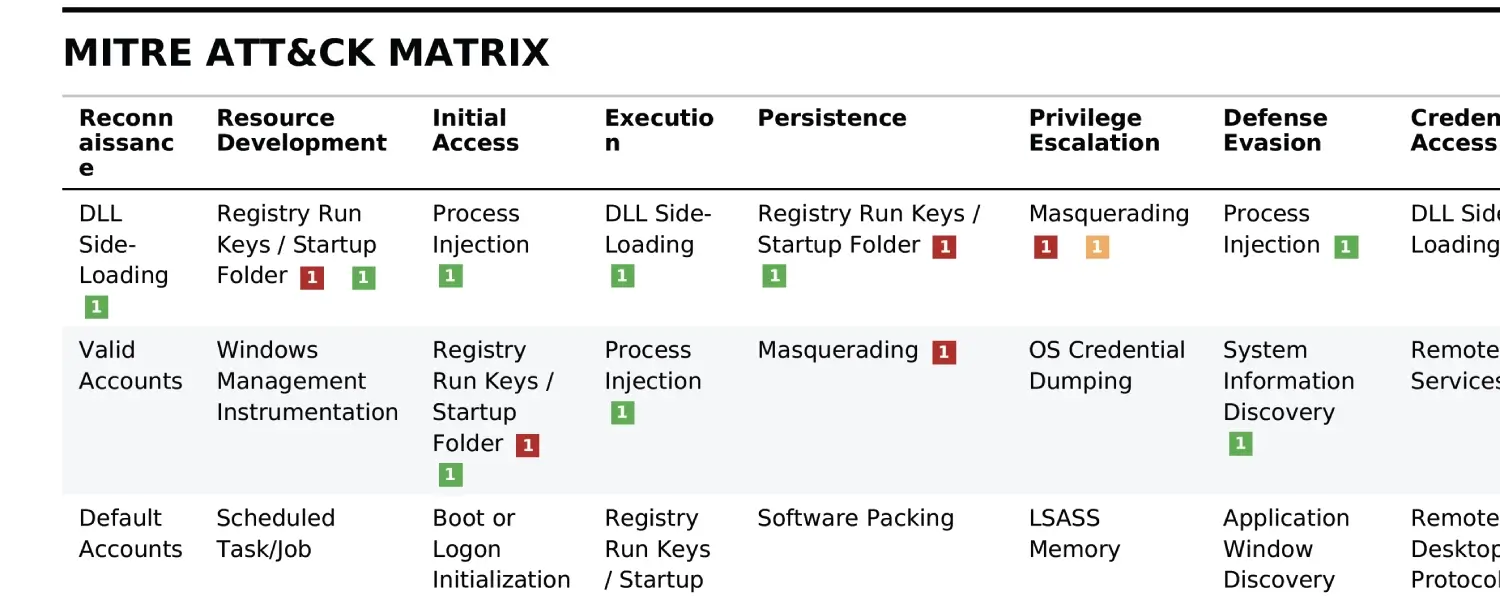

Integración de MITRE ATT&CK

Para mejorar la precisión de la detección de amenazas y acelerar la respuesta ante incidentes, Versa ofrece información detallada sobre el comportamiento de los atacantes a partir de una amplia biblioteca de patrones de ataque alineados con las TTP de MITRE ATT&CK.

Detección de amenazas internas

Identifica a los empleados que pueden suponer un riesgo para la seguridad por acceso no autorizado o filtración de datos.

Detección de cuentas comprometidas

Detecta indicios de que la cuenta está en peligro, como patrones de inicio de sesión o acceso a datos inusuales.

Prevención de la filtración de datos

Aborde de forma proactiva las malas experiencias de los usuarios antes de que se quejen.

Cumplimiento de la normativa

Ayuda a las organizaciones a cumplir diversos requisitos normativos proporcionando registros e informes de actividad detallados.

Fichas técnicas

Resúmenes de soluciones

Informes de analistas

Informe de los analistas

CyberRatings.org Resultados de pruebas en el mundo real 2024: Versa

Leer ahoraInforme de los analistas

2024 Cuadrante mágico de Gartner®™ para servicios de seguridad Edge

Leer ahoraInforme de los analistas

2024 Capacidades críticas de Gartner® para SASE un único proveedor

Leer ahoraLibros blancos

Blogs

Blog

Defensa integral contra amenazas: cómo Versa el marco MITRE ATT&CK para la detección y respuesta ante amenazas

Leer ahoraBlog

Cómo Versa los datos no estructurados frente a los riesgos derivados de la inteligencia artificial

Leer ahoraBlog

Cómo proteger las aplicaciones privadas con un enfoque de ZTNA que da prioridad a la visibilidad

Leer ahoraBlog