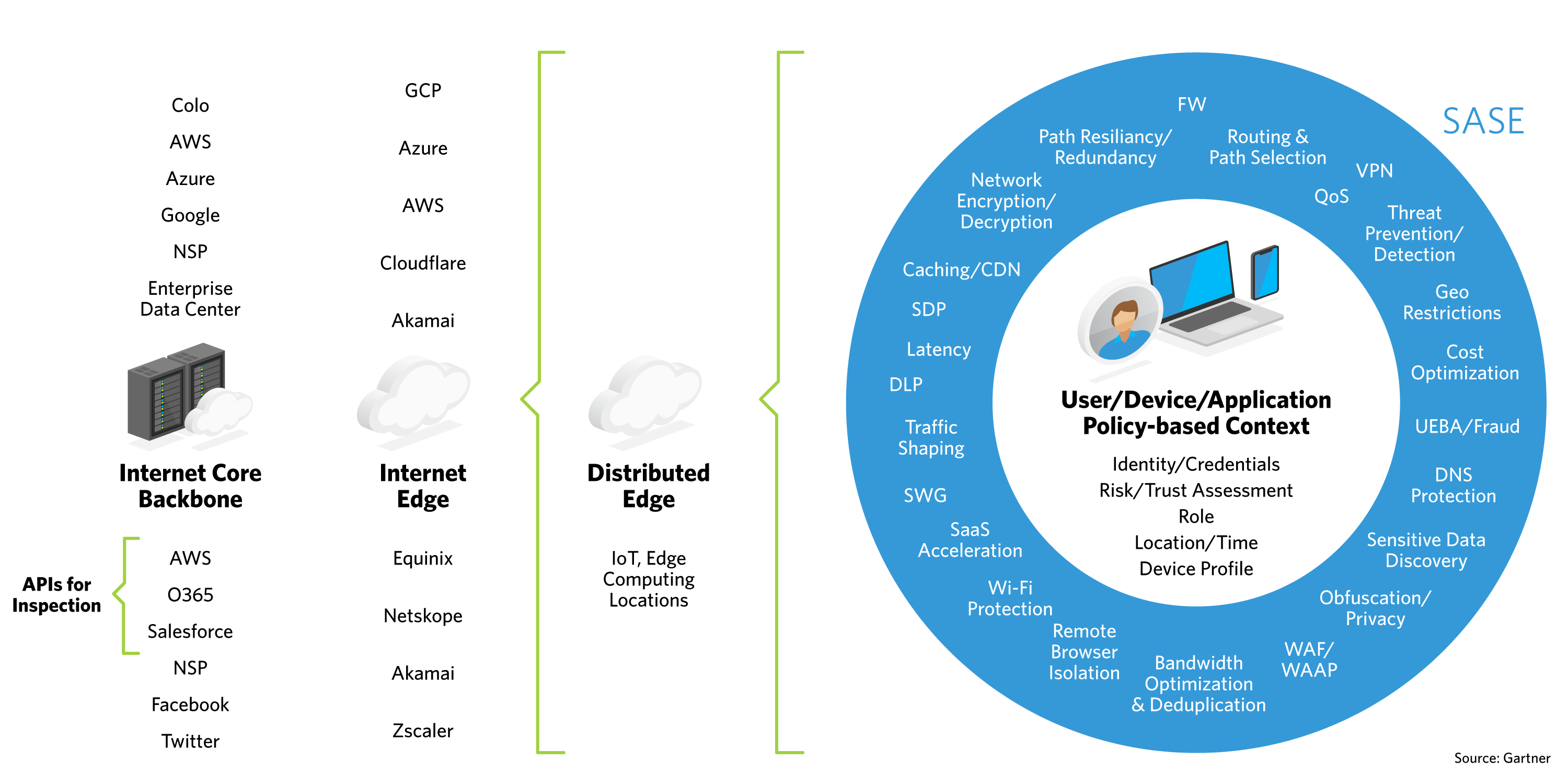

Arquitectura SASE de alto nivel

En la representación de Gartner de la arquitectura SASE , el núcleo de SASE se compone de:

- Los usuarios, dispositivos, aplicaciones y recursos, y

- La identidad, los riesgos, las funciones, los perfiles, los privilegios y las políticas que rigen el acceso entre ellos.

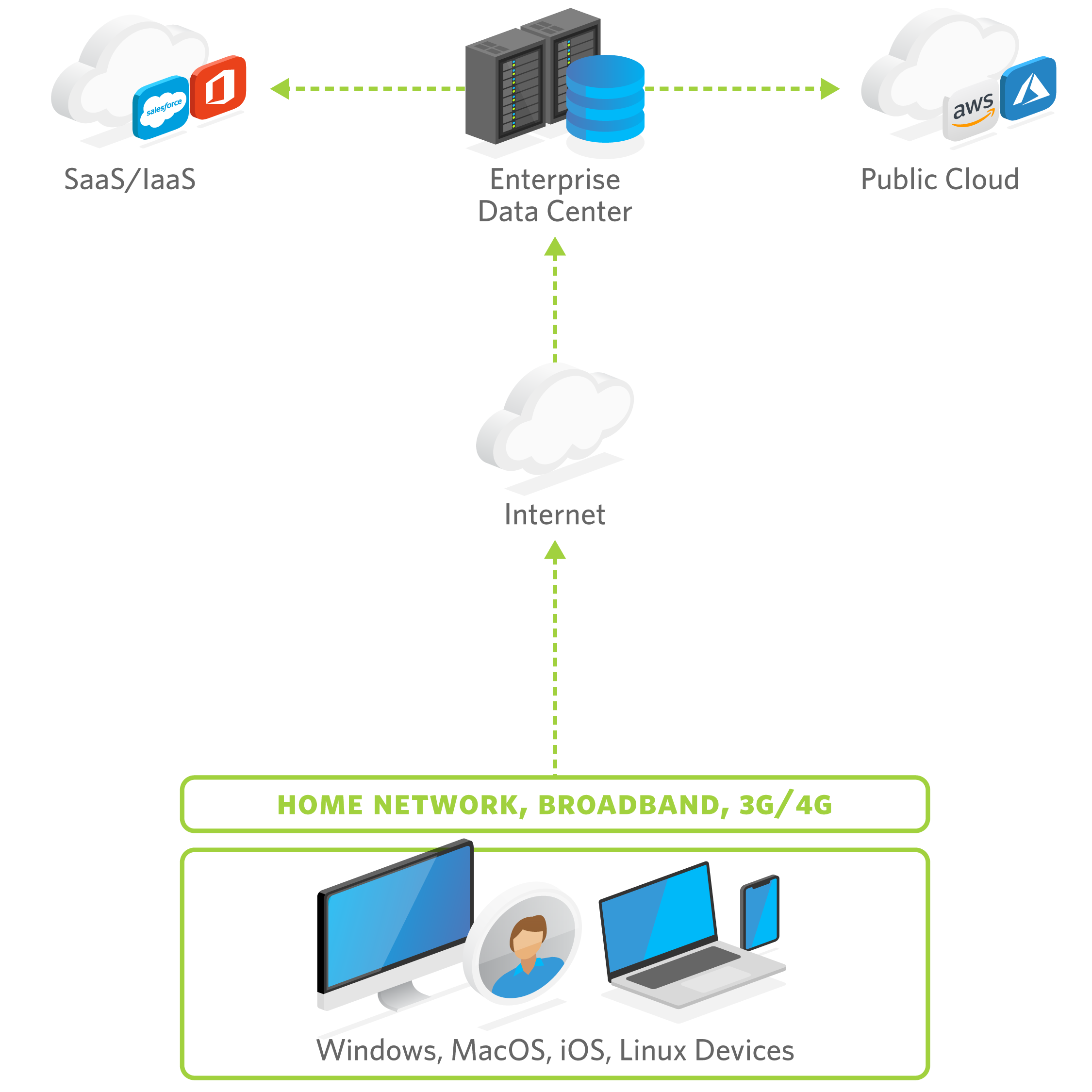

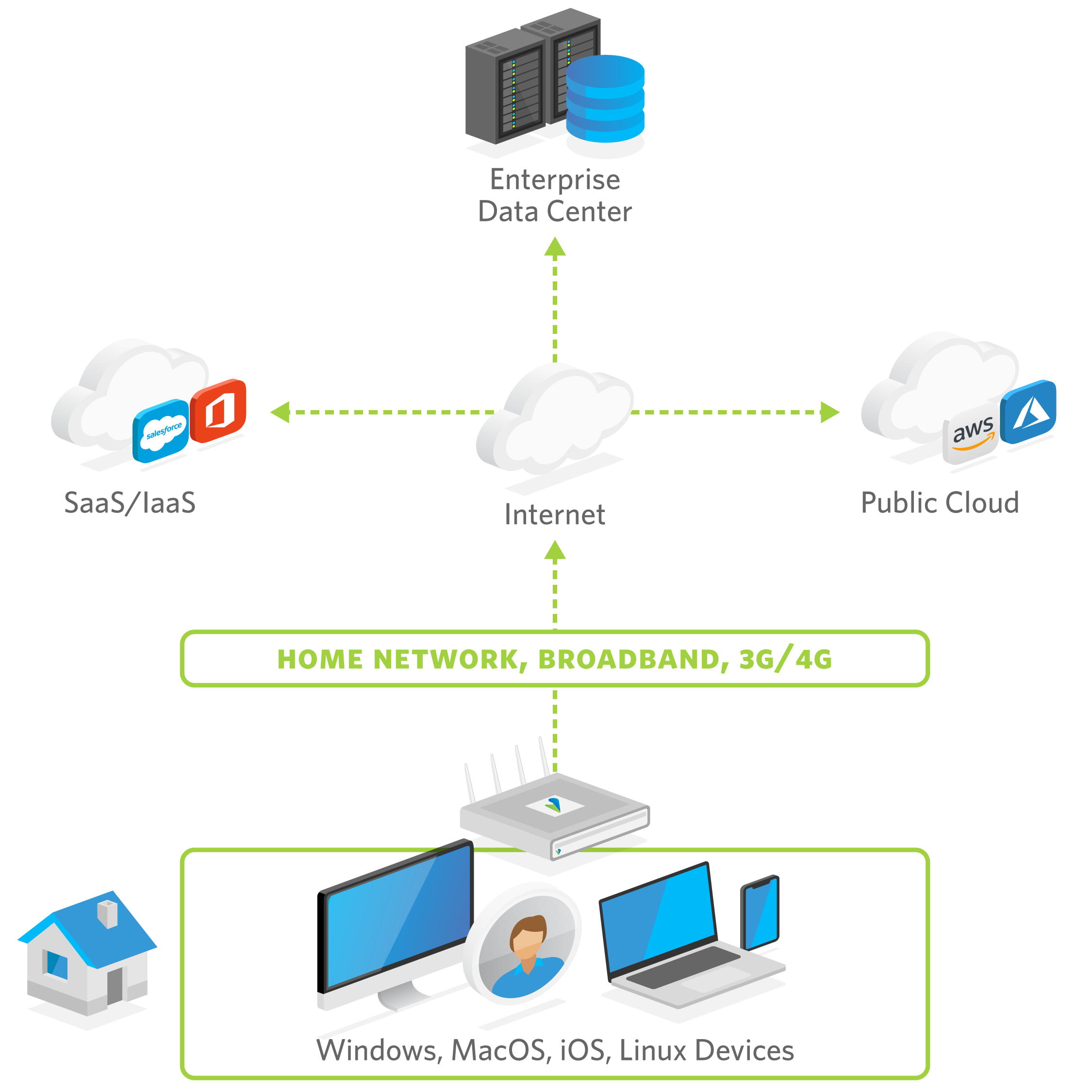

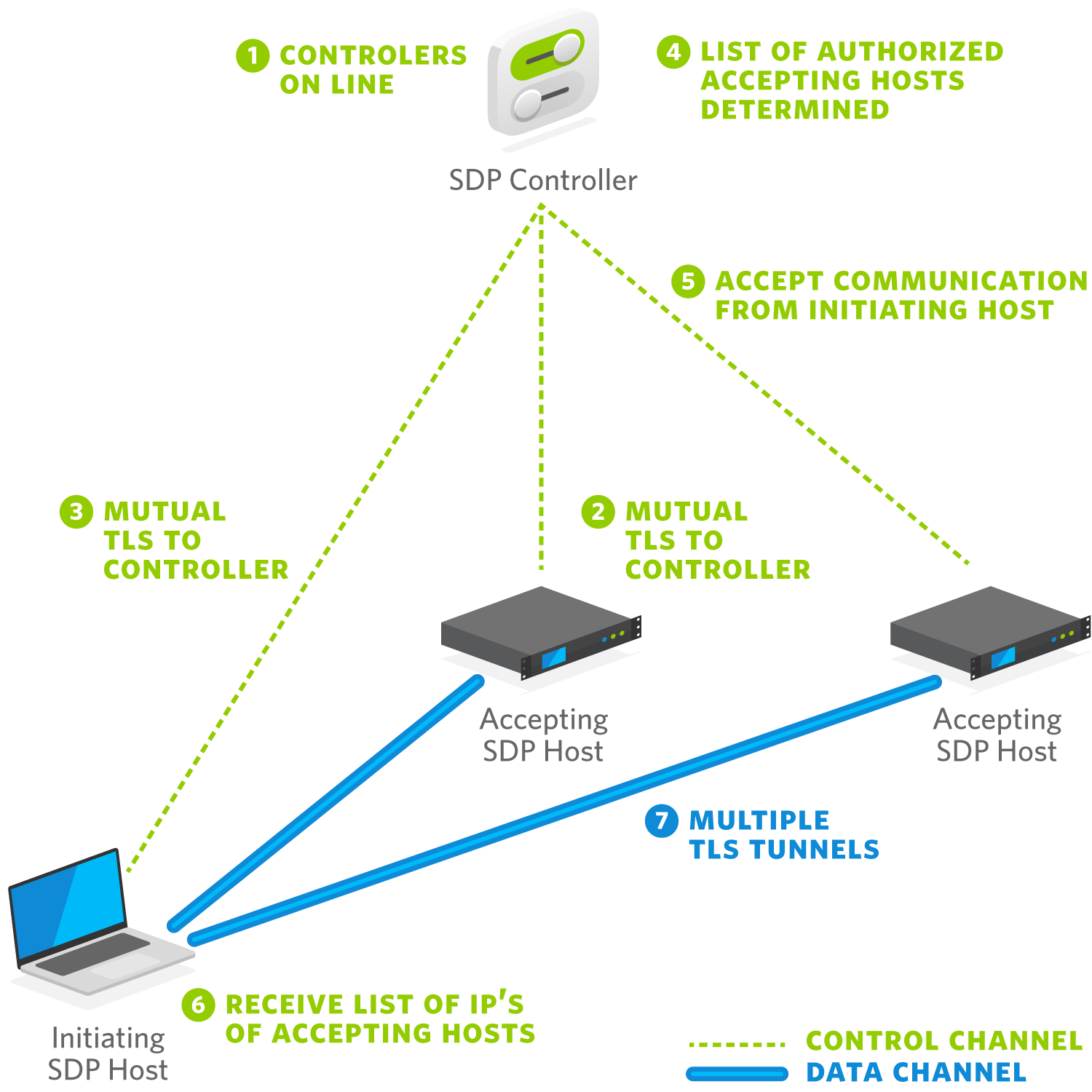

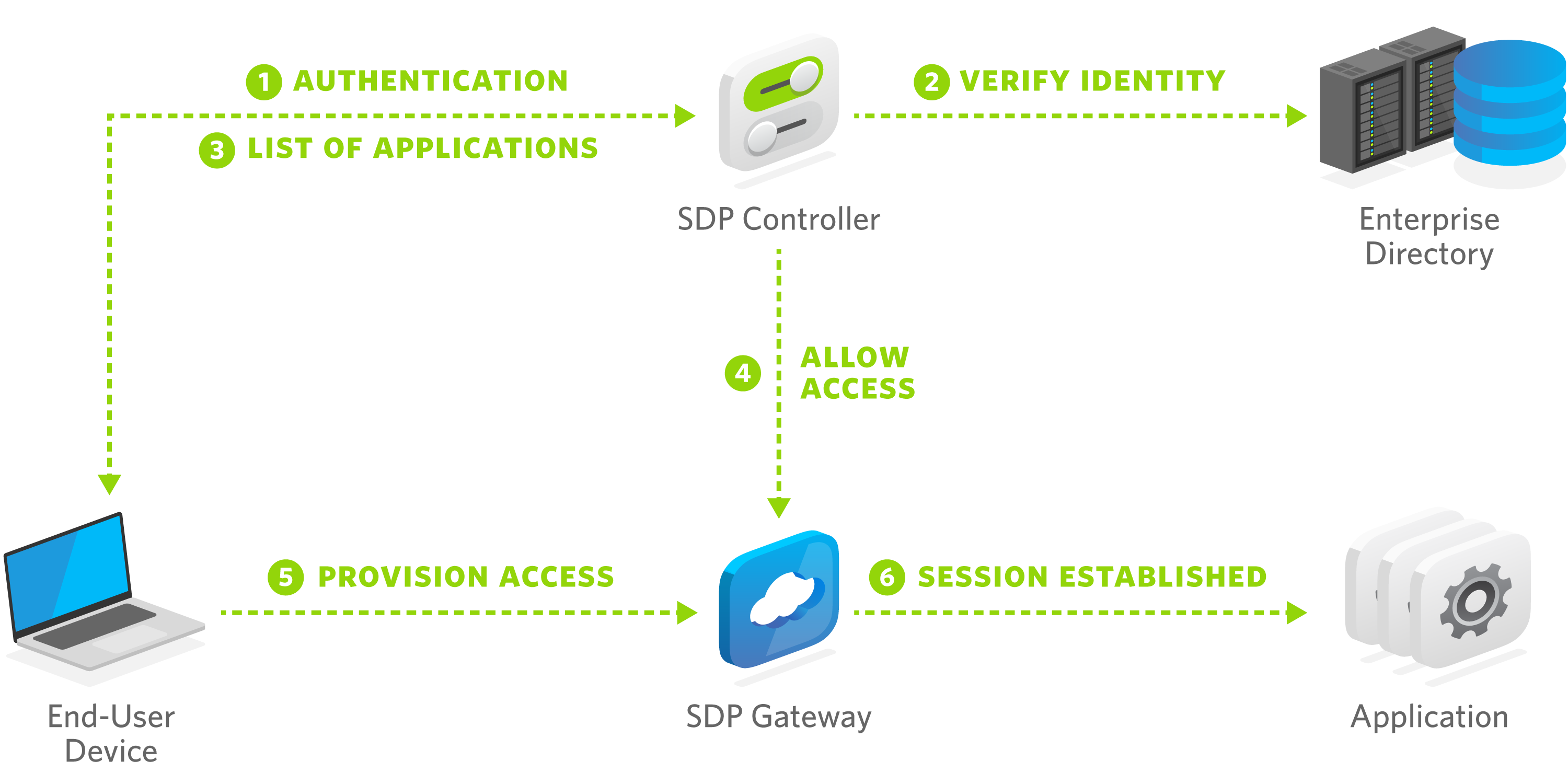

Alrededor de este núcleo se encuentra la capa externa SASE , compuesta por todas las tecnologías de seguridad y redes necesarias para conectar de forma segura las entidades del núcleo: el Perímetro Definido por Software (SDP). El SDP rastrea las conexiones transitorias entre las entidades centrales, en lugar de seguir los perímetros duros de las arquitecturas de red tradicionales que se alineaban con ubicaciones fijas, geografía, zonas físicas de red, direccionamiento IP o edificios.

Cinco componentes SASE participan en la definición y protección del SDP: estos componentes participan en una conexión cuando es necesario (como un NGFW, SWG o CASB), o son capacidades fundamentales integradas en el tejido de SASE (como SD-WAN y ZTNA).

- Secure SD-WAN

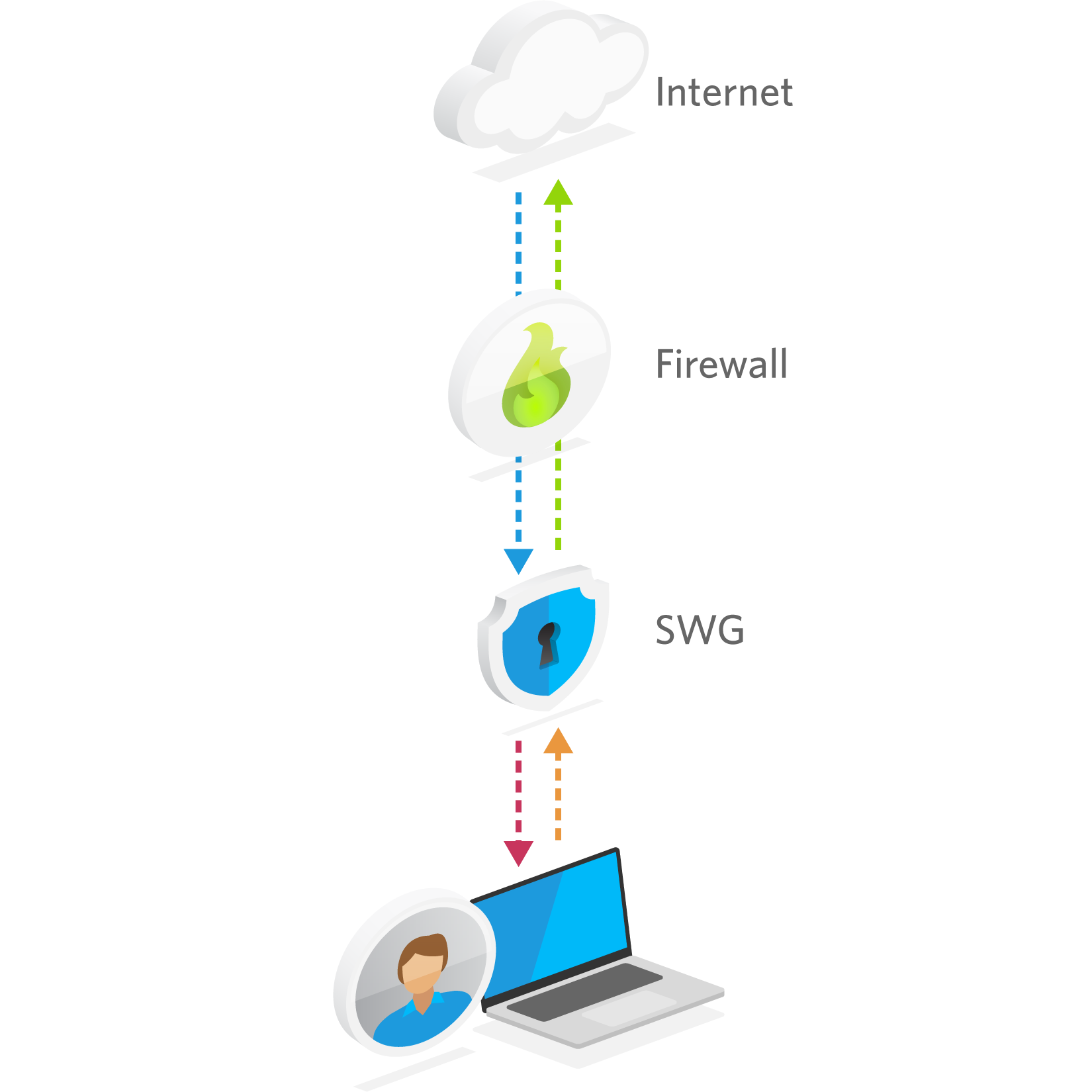

- Pasarela web segura (SWG)

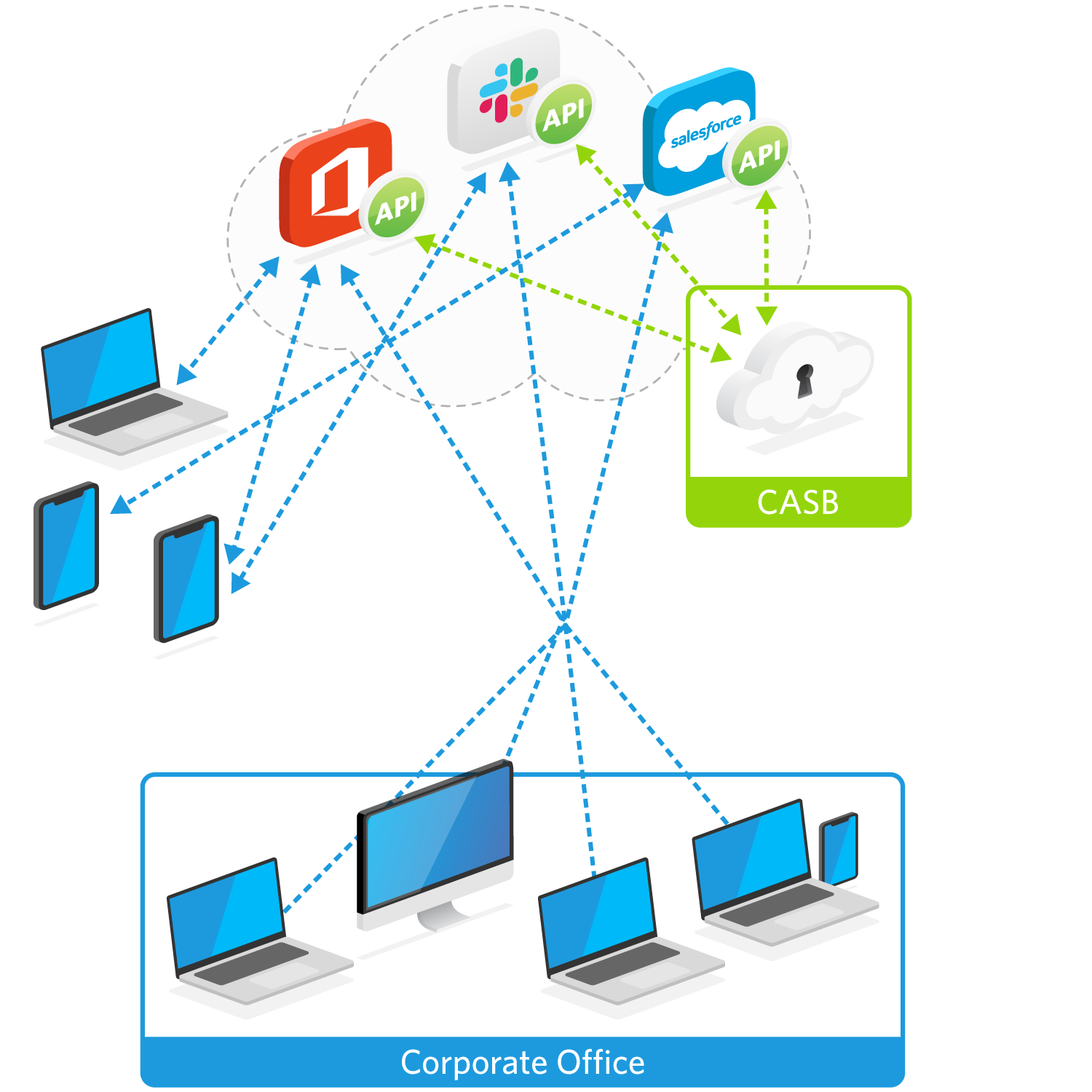

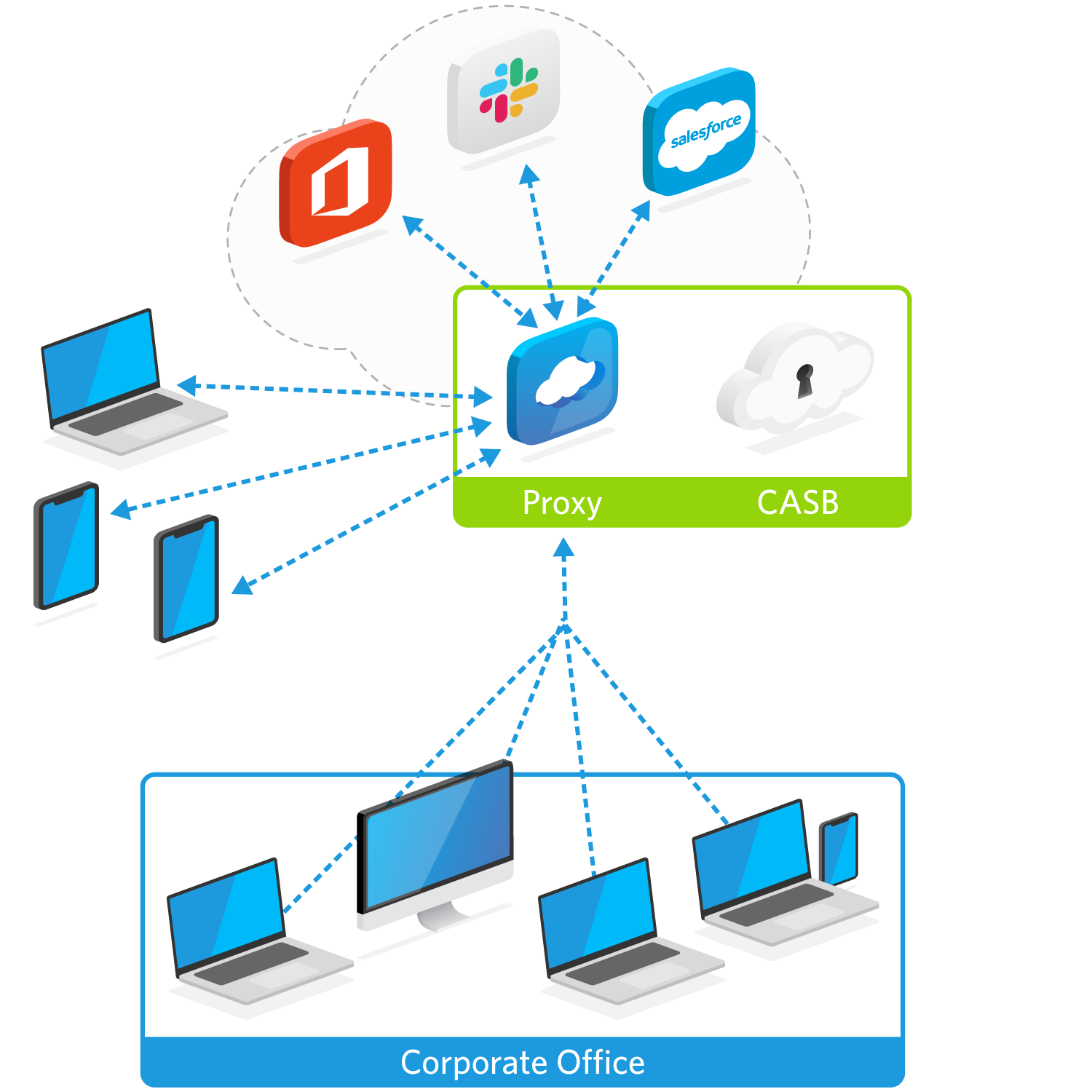

- Agente de seguridad de acceso a la nube (CASB)

- Acceso a la red de confianza cero (ZTNA)

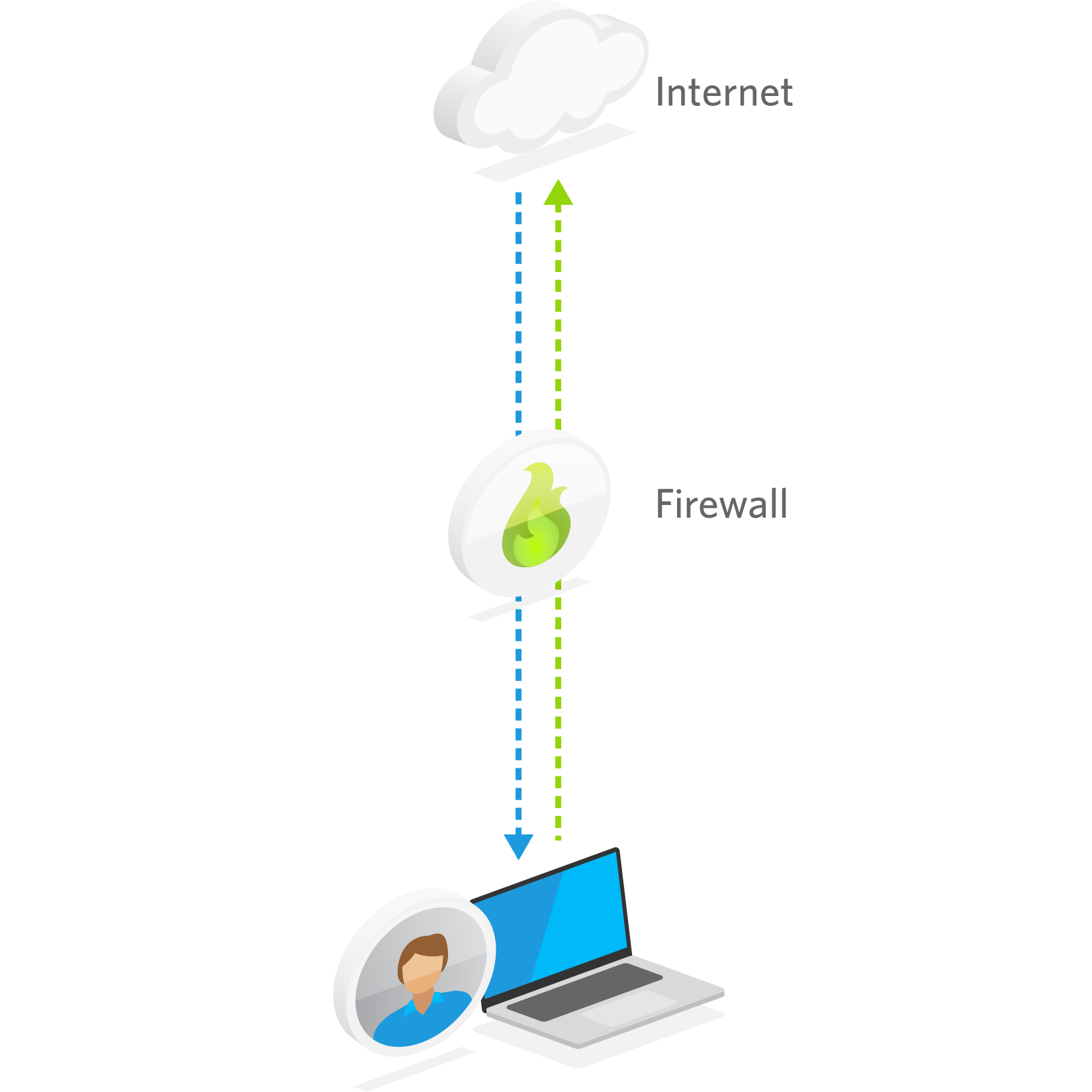

- Cortafuegos: NGFW y cortafuegos como servicio (FWaaS)

SASE convergencia e inversión de las arquitecturas de red y seguridad