¿Cuáles son los principales componentes SASE ?

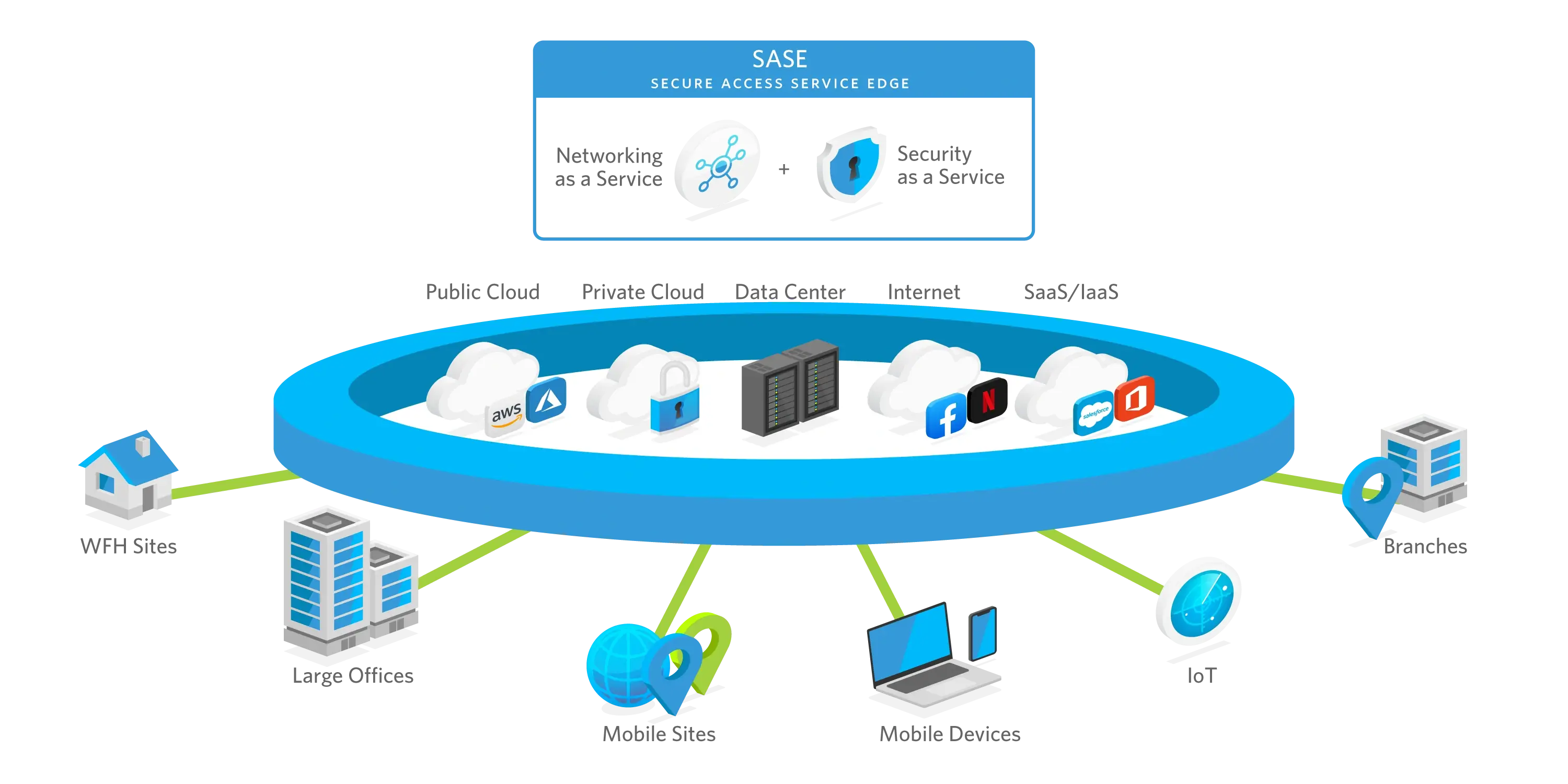

SASE combina la red SD-WAN y las capacidades de seguridad integradas de una manera nativa en la nube que cambia el enfoque de seguridad de centrado en el flujo de tráfico a centrado en la identidad.

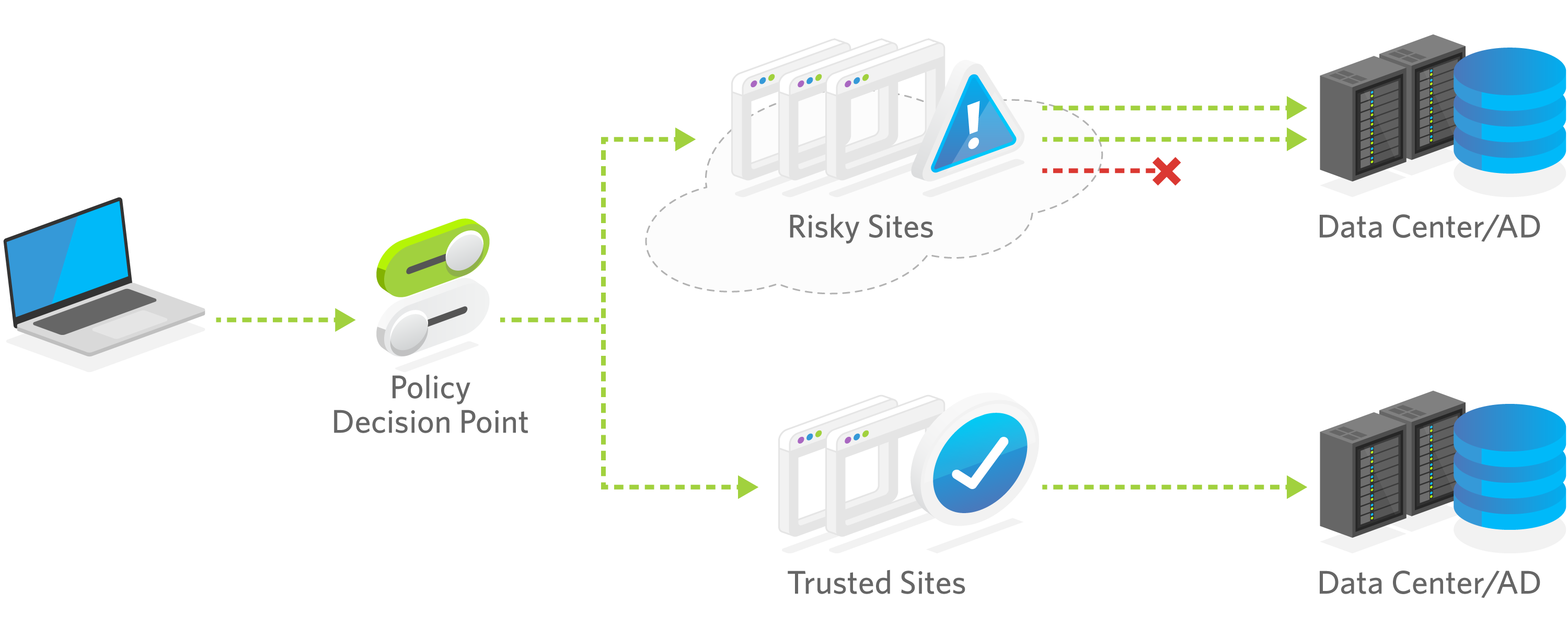

Las arquitecturas de red anteriores se diseñaban con puntos específicos de aplicación de políticas de red y enrutamiento forzado del tráfico -a menudo creando puntos de agregación muy ineficientes y cuellos de botella por el camino- a través de estos puntos para aplicar los controles de seguridad. El enfoque de SASEes exactamente el contrario, lleva la aplicación de la seguridad allí donde se encuentra el flujo de tráfico: los puntos finales del cliente y de la aplicación, así como pasarelas y proxies estratégicamente situados a lo largo de la ruta más eficiente ya establecida.

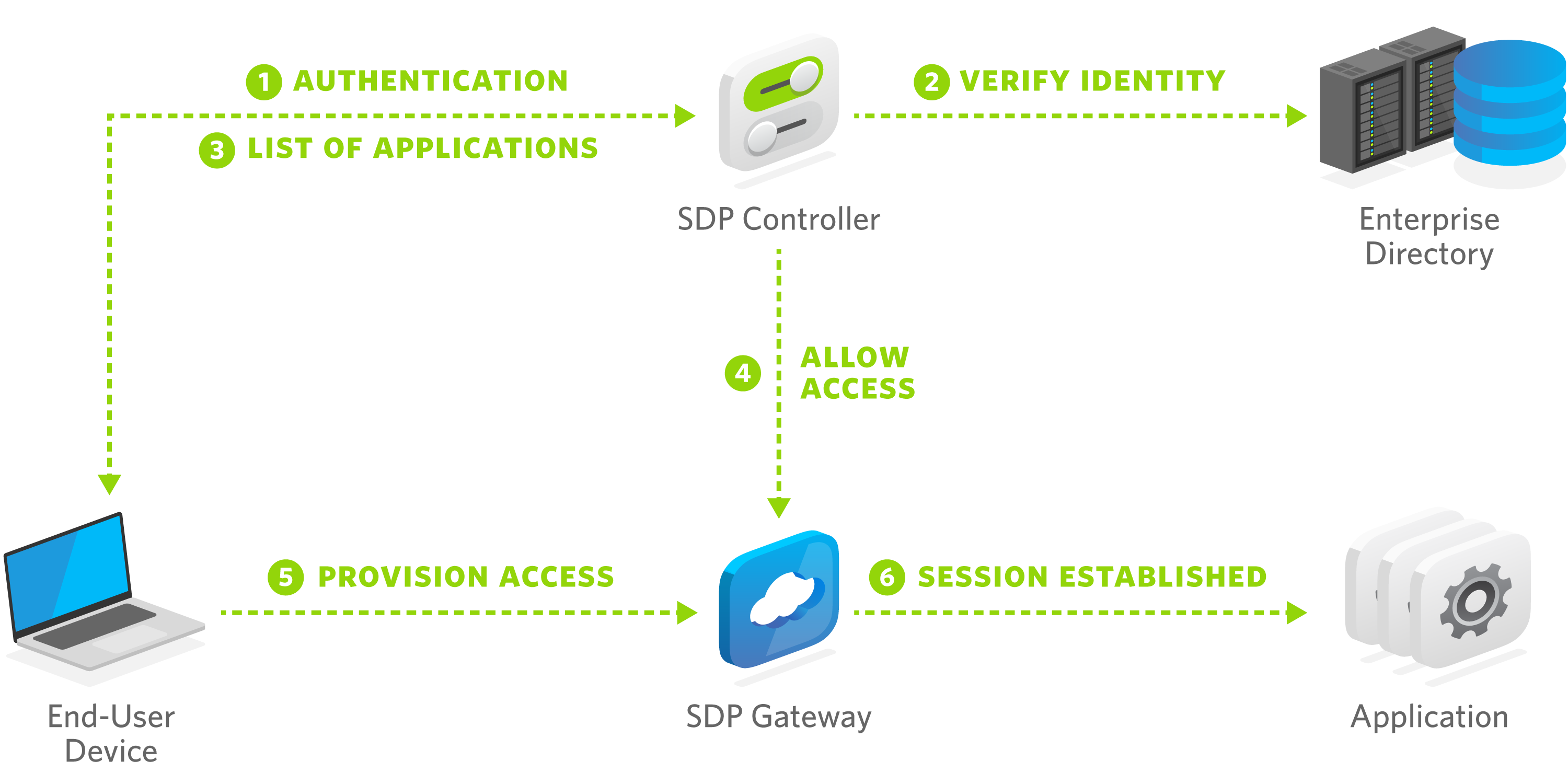

SASE permite una seguridad omnipresente y directa de cliente a nube basada en la identidad y el contexto del usuario, totalmente integrada con un enrutamiento WAN óptimo de cliente a nube. De este modo se consigue una arquitectura de red flexible y escalable que ofrece seguridad integrada y un rendimiento óptimo a lo largo del perímetro definido por software (SDP).