Sección 1: Gartner ha situado a Versa el cuadrante superior derecho del Cuadrante Mágico (MQ) de SD-WAN

El informe del Cuadro Mágico de Gartner incluía dos subcategorías en las que Versa el primer puesto:

- Capacidades críticas

- Grandes Networks globales complejas. Gartner también ha elaborado un informe sobre las empresas con mayores SASE . Versa a la cabeza del informe de Gartner SASE , al ofrecer 13 de las 15 tecnologías identificadas por Gartner.

NSS Labs ha evaluado Versa , NGFW (cortafuegos de última generación) y NGIPS (sistema de prevención de intrusiones de última generación). La eficacia de los productos a la hora de detener los ataques fue muy alta, mientras que el coste por Mbps protegido fue el más bajo entre los fabricantes de equipos originales.

Versa combinado sus funciones nativas de SD-WAN, SD-Security y multicloud para ofrecer una solución SASE multicloud cohesionada y completa.

Algunas de las principales características que diferencian a Versa otras soluciones son:

- Integración de SD-WAN, SD-Security y Multi-Cloud en una única plataforma.

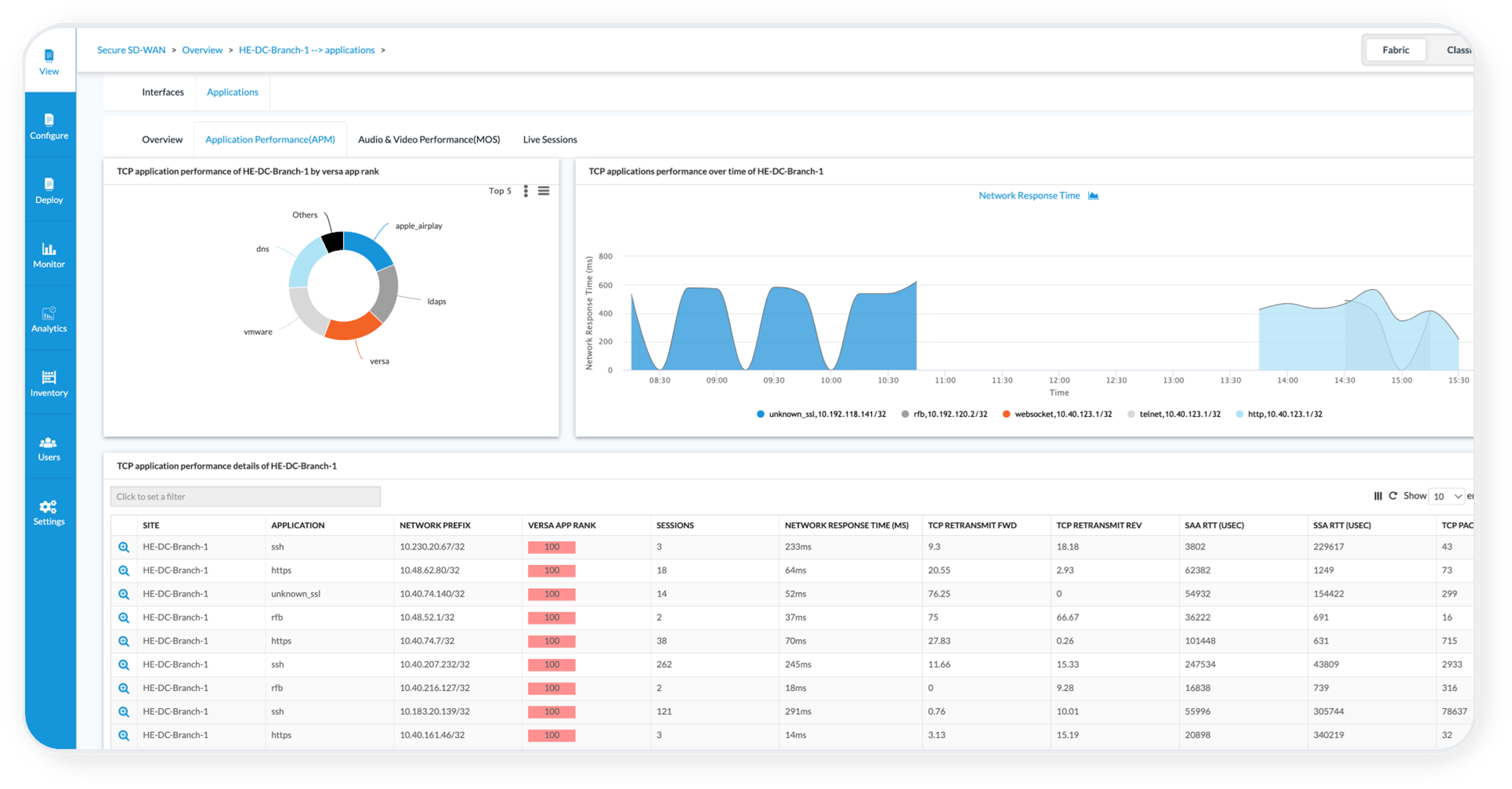

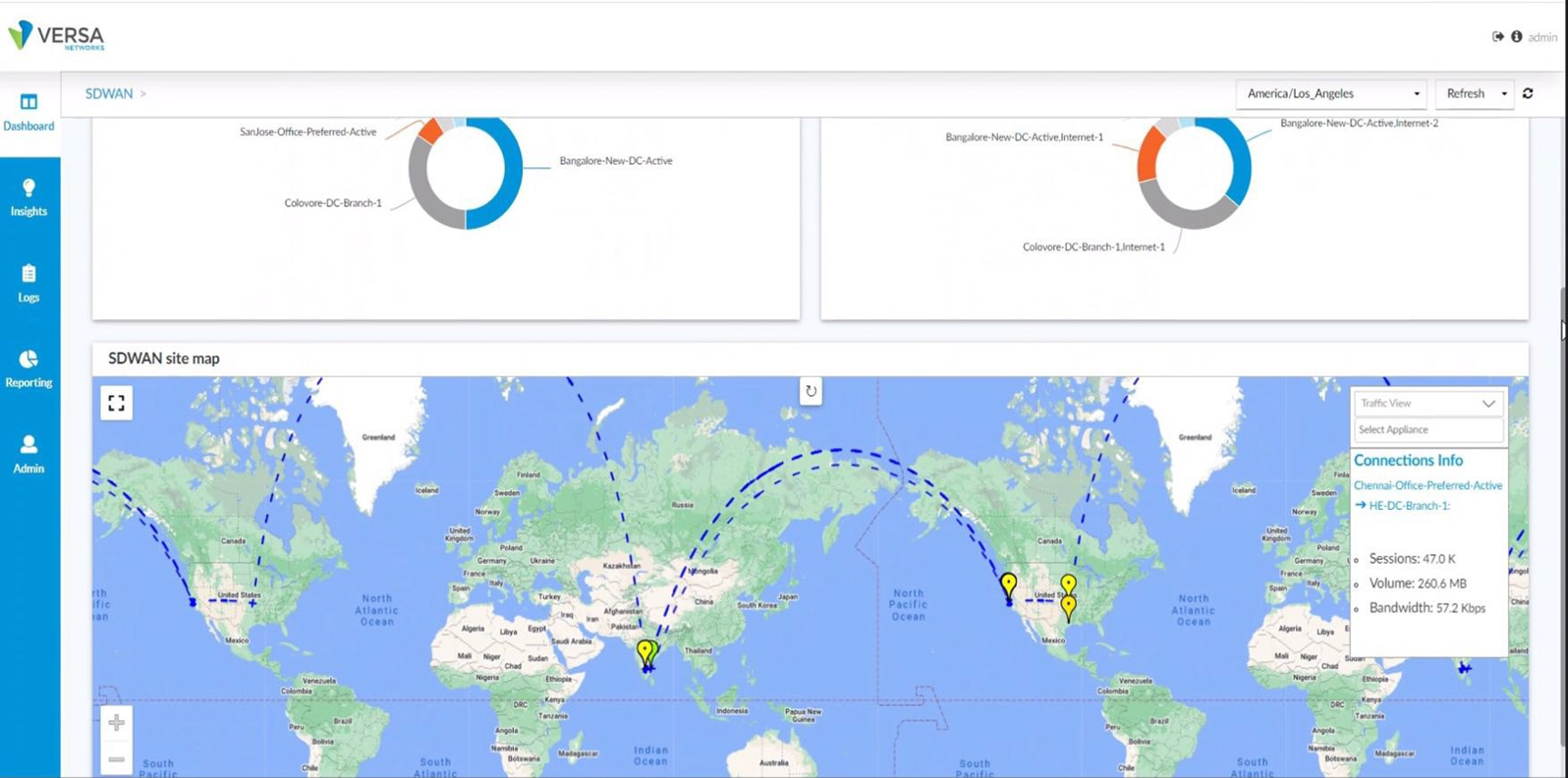

- Un único panel de gestión para SD-WAN, SD-Security y Multi-Cloud.

- Gestión unificada de políticas: una pila de software (VOS) para las instalaciones, la nube SASE y el perímetro.

- Protección contra amenazas basada en sistemas multidefensa y corrección casi en tiempo real.

- Acceso a la Red de Confianza Cero basado en Usuario, Grupo, Postura del Dispositivo, Aplicación, Contenido, Geolocalización, Puntuación de Confianza de la Entidad, Etiqueta de Seguridad asociada a la fuente, y muchos factores más.

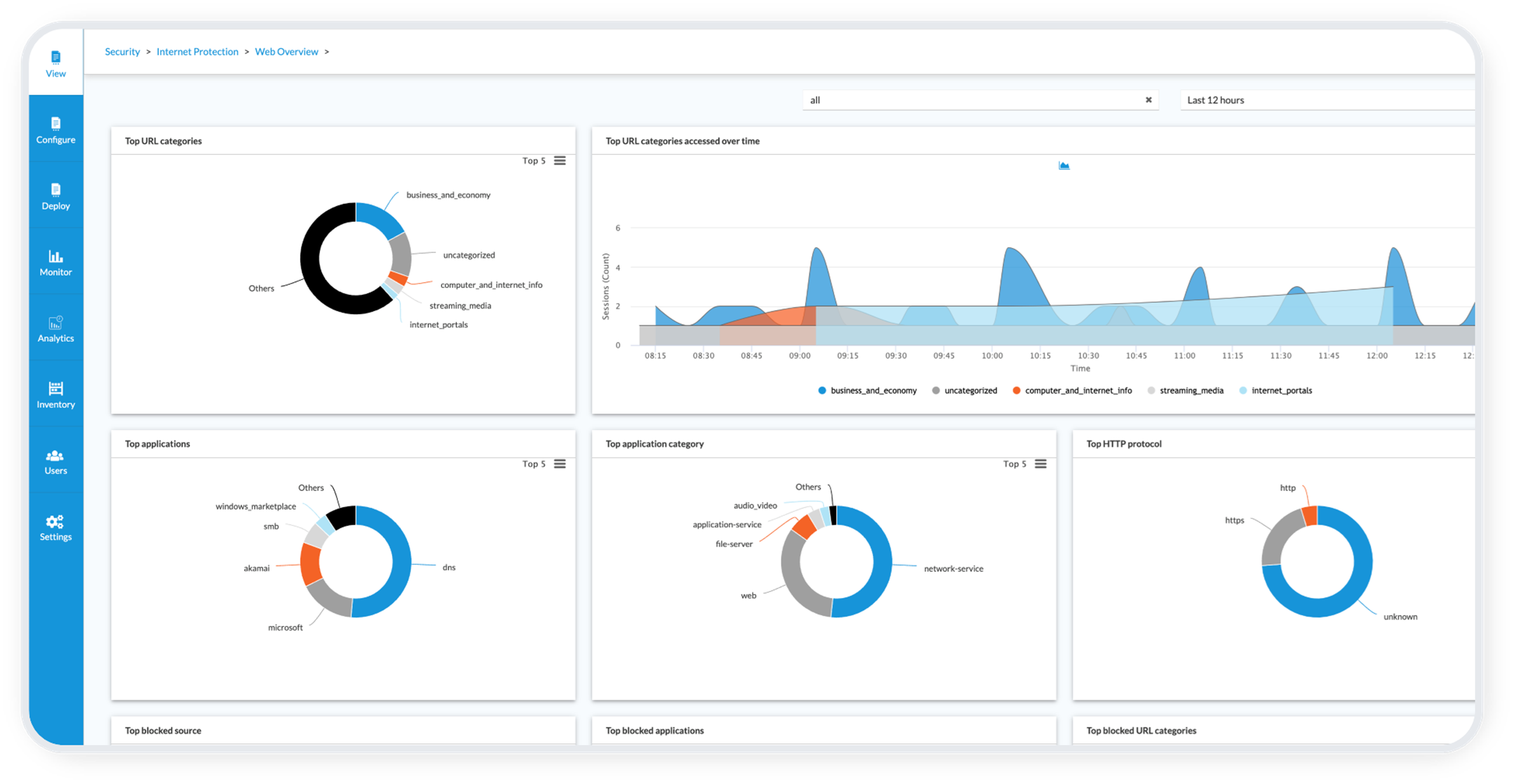

- Compatibilidad con Secure Private Access, Secure Web Gateway (SWG), servicios Cloud Access Security Broker, Data Loss Prevention (DLP), Remote Browser Isolation (RBI), User Entity Behaviour Analytics, Security based on AI/ML, Dynamic Analysis of Malware using Sandboxing y Next-Generation Unified Threat Management.

- VANI (AIOps) para detección de anomalías, predicción de tráfico, correlación de eventos y chatbot (Verbo).

- Gestión óptima del tráfico y aceleración de SaaS mediante SASE Versa Engineered (TELS: Traffic Engineering Link State).

- Instanciación dinámica de inquilinos y puertas de enlace virtuales: escalado automático elástico e inteligencia de red para satisfacer las demandas de capacidad en tiempo real.

- SD-WAN Lite para clientes SASE y routers de terceros.

- Arquitectura de paso único: rendimiento incomparable a escala.

- Arrendamiento múltiple jerárquico y control de acceso granular basado en roles (RBAC).

- Encadenamiento versátil de servicios de funciones de red virtuales (VNF) y funciones de red físicas (PNF).

- Soporte para análisis de big data.

- Integración con múltiples fuentes de inteligencia de seguridad, incluidas las herramientas de conocimiento de la situación cibernética (SA) para una difusión global rápida y una aplicación en tiempo real.

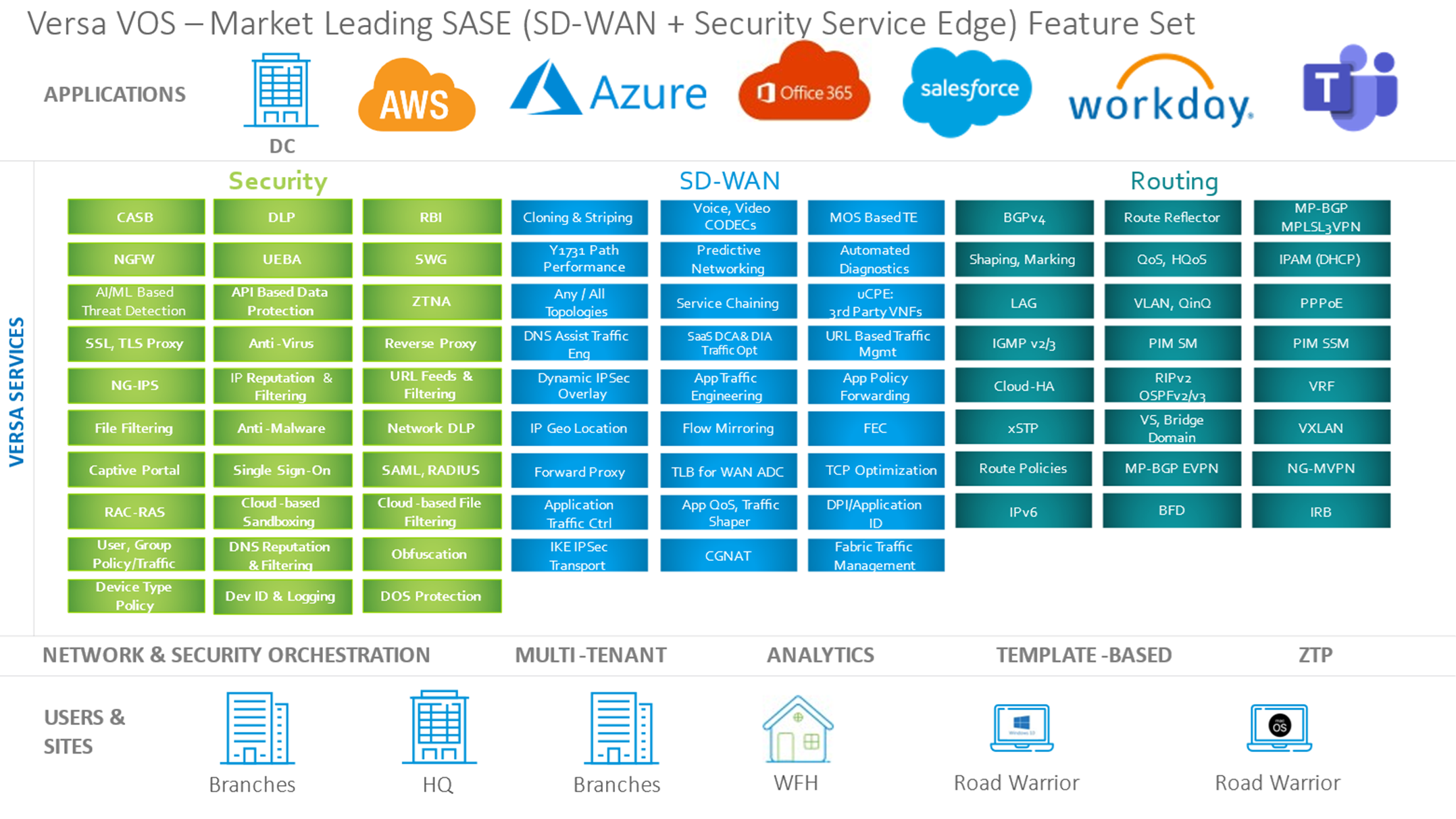

La figura 2 muestra una tabla periódica de las funciones de enrutamiento, SD-WAN y borde de servicios seguros que Versa . Gracias a estas capacidades, Versa sus clientes hacer lo siguiente:

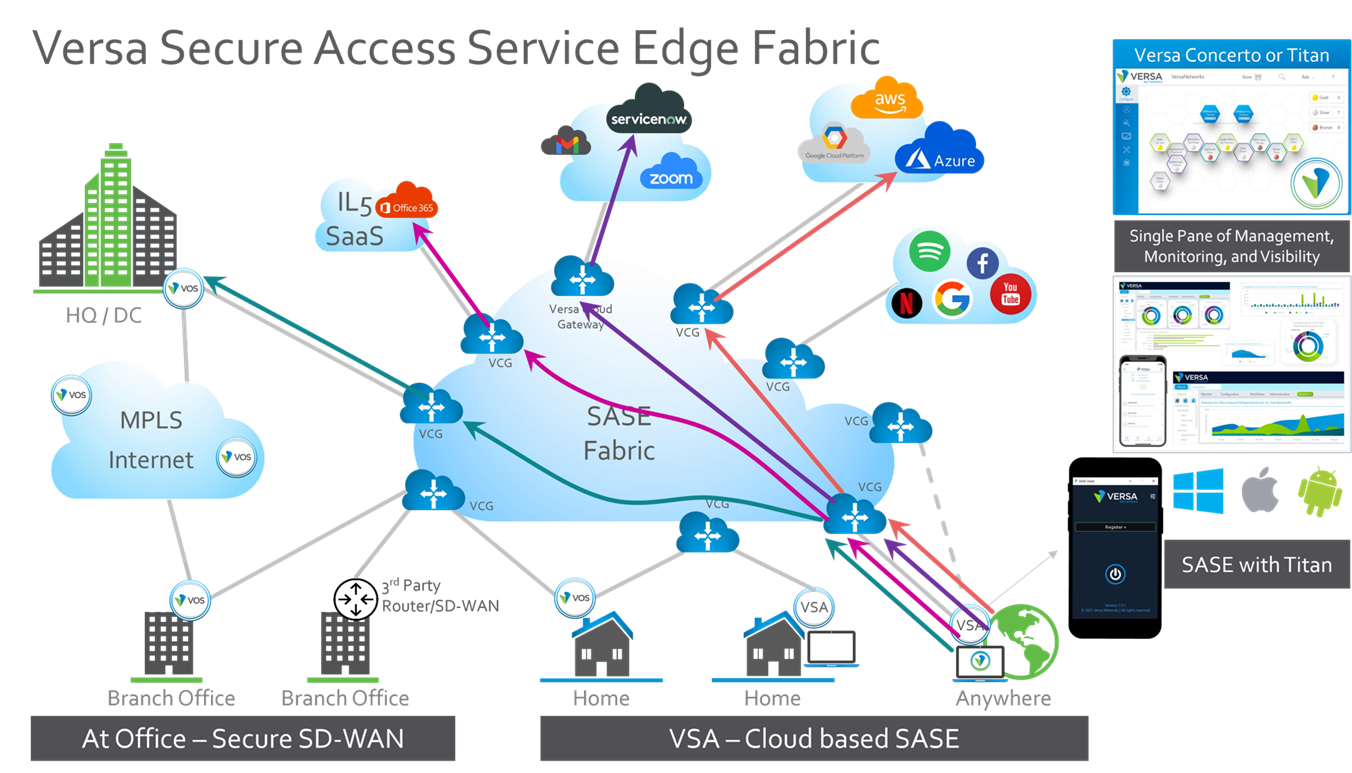

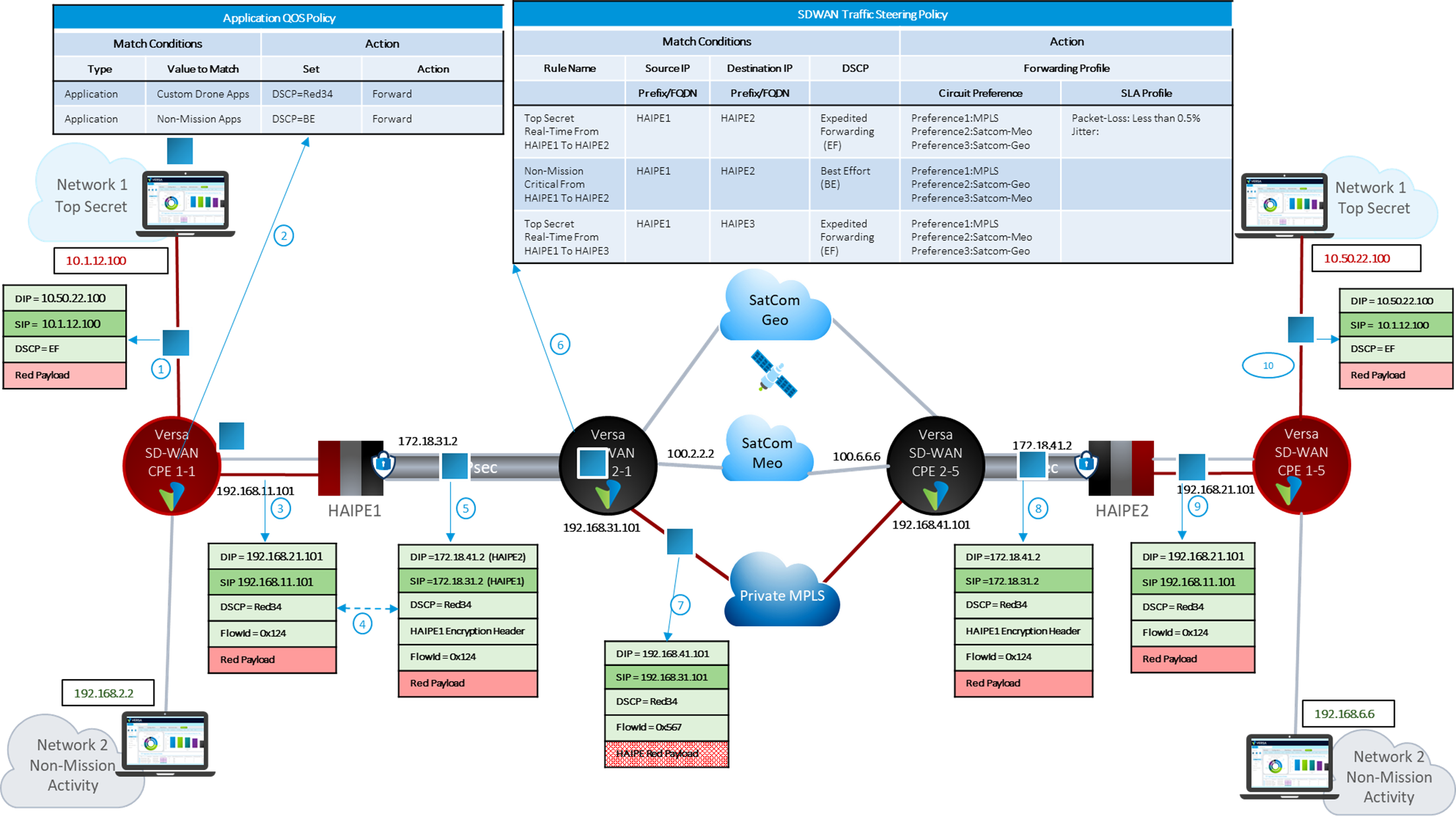

- Implemente una SASE SD-WAN y SASE global segura y con gestión del tráfico, capaz de ofrecer la mejor experiencia de uso de las aplicaciones a los usuarios y a los dispositivos IoT, independientemente de su ubicación y de la de las aplicaciones. Esto se muestra en la figura 1.

- Acceso a la red de confianza cero basado en el usuario, el grupo, la postura del dispositivo, la aplicación, el contenido, la geolocalización, la puntuación de confianza de la entidad, la etiqueta de seguridad asociada a la fuente, cualquier campo de capa3 a capa7 del paquete y la hora del día.

- Protección contra amenazas basada en sistemas multidefensa y corrección casi en tiempo real.