ZTNAの仕組み

ZTNAは、ネットワーク中心ではなく、クライアントからアプリケーションへのアプローチである:

-

ユーザーのアイデンティティとコンテキスト

-

アクセスされるデバイスとアプリケーション(またはその他の資産

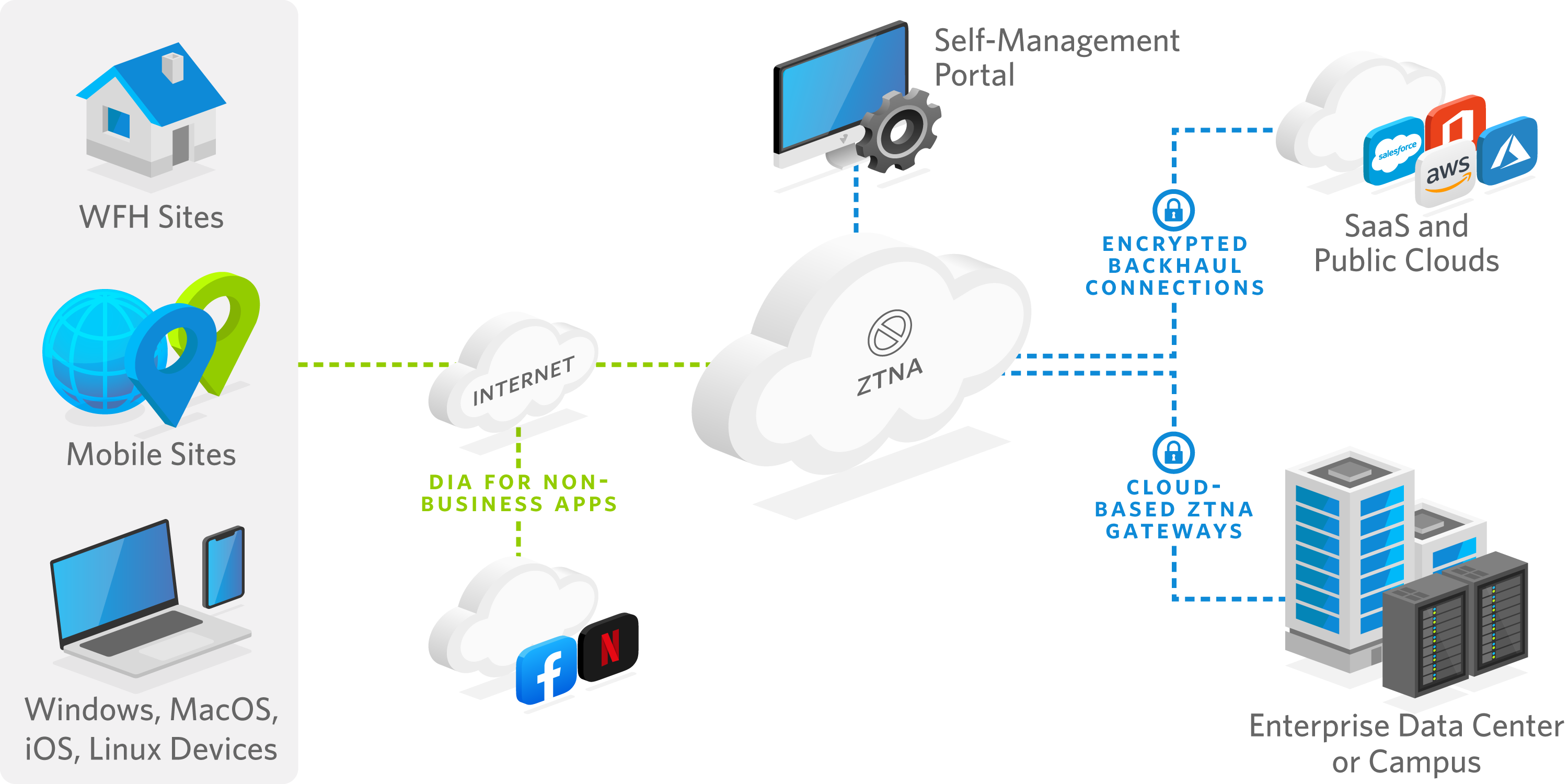

ZTNAセキュリティブローカーは、場所に関係なく、各アクセス試行を検証します。企業ポリシーを適用し、資産(アプリケーション、URL、データ、その他の宛先)への最小限の特権によるきめ細かなアクセスを許可します。ZTNAアーキテクチャ

- ネットワークはトランスポートのみを提供するものと考え、オンプレミスとオフプレミスのユーザー、デバイス、アプリケーション/資産にアーキテクチャ上の違いはない。

- アクセスを要求するエンティティ(ユーザー、デバイス、アプリケーション/資産)、またはエンティティや要求された資産の場所に関係なく、すべての資産アクセスの試行に一貫した企業ポリシーを適用します。

- すべてのWFAユーザーに、あらゆるデバイスで、あらゆるオンプレミスまたはクラウドアプリケーションの完全なセキュリティを提供します。

- ネットワークをエンド・ツー・エンドでセグメント化し、正当なユーザが特権クレデンシャル内で許可されたアプリケーションのみにきめ細かくアクセスできるようにします。

ZTNAアーキテクチャ 、いくつかのコンポーネントから構成されている:

- SDPブローカー/プロキシ:ブローカーはアプライアンスまたはクラウドサービスである。

- クラウドゲートウェイ:クラウドに配備され、グローバルに分散されたゲートウェイは、企業ネットワークとクラウド/SaaSの接続先に安全に接続します。

- クライアントエンドユーザーデバイス用のSASE クライアントソフトウェア。クライアントレスでの導入も可能です。

- 認証サービス:企業の既存のユーザーおよびデバイスのクレデンシャル管理および認証サービスと連動する。

- 自己管理ポータル:ユーザーとアプリケーションの可視化と管理を提供します。

- 輸送有線、無線、携帯電話のインターネットまたはイントラネット接続。